Los atacantes utilizan muchos tipos de ataques para comprometer datos comerciales importantes. Estos pueden incluir ataques de día cero, ataques a la cadena de suministro y más. Sin embargo, una de las formas más comunes en que los piratas informáticos pueden ingresar a su entorno es comprometer las contraseñas.

Un ataque de contraseña es un tipo especial de ataque de contraseña que puede resultar efectivo para comprometer su entorno. Echemos un vistazo más de cerca al ataque de difusión de contraseñas y cómo las organizaciones pueden prevenirlo.

Resumen

Cuidado con los datos de inicio de sesión rotos

¿La información de inicio de sesión comprometida es peligrosa para su entorno? ¡Sí! Las credenciales comprometidas permiten a un atacante «entrar por la puerta principal» de su entorno con credenciales legítimas. Asumen todos los derechos y privilegios de los sistemas, datos y recursos a los que tiene acceso la cuenta comprometida.

El compromiso de una cuenta privilegiada es aún peor. Las cuentas privilegiadas son cuentas que tienen un alto nivel de acceso, como una cuenta de usuario administrador. Este tipo de cuentas constituyen el «santo grial» para el atacante porque generalmente tienen «llaves del reino» en términos de acceso. Por ejemplo, con una cuenta de administrador, un atacante no solo puede acceder a los sistemas, sino que también puede crear puertas traseras adicionales y cuentas de alto nivel que pueden ser difíciles de detectar.

Según IBM Cost of a Data Breach Report 2021, «el vector más común del ataque inicial en 2021 fueron las credenciales rotas, que fueron responsables del 20% de las violaciones». continúa“La mayor cantidad de días para identificar (250) y la detención (91) duró en promedio la mayor cantidad de días en promedio, un total de 341 días en promedio”.

Cuanto más se tarde en identificar un ataque, más costosos son y dañan el negocio, lo que genera un mayor riesgo de empañar la reputación y la pérdida del negocio.

¿Qué es un ataque de spray de contraseña?

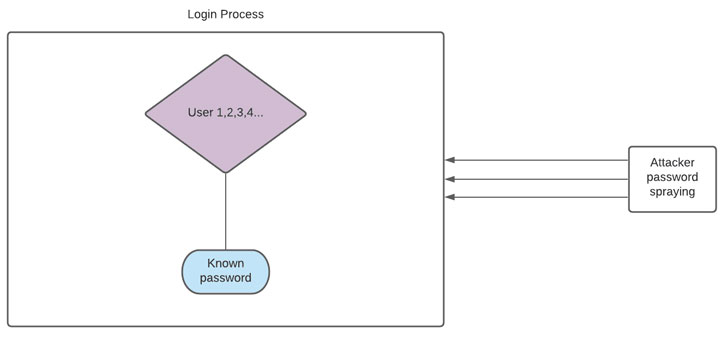

Un ataque de piratería de contraseñas es una visión ligeramente diferente de un ataque de fuerza bruta. En un ataque típico de fuerza bruta, un atacante prueba una cantidad exponencial de contraseñas contra una sola cuenta para descifrar esa única cuenta. En un ataque de pirateo de contraseña, un atacante «rocía» varias cuentas con la misma contraseña.

Muchas empresas utilizan Microsoft Active Directory Domain Services (ADDS) y políticas de bloqueo de cuentas. Con una política de bloqueo de cuenta, los administradores pueden establecer la cantidad de intentos de inicio de sesión fallidos antes de que la cuenta se bloquee por un período de tiempo. Por ejemplo, una política de bloqueo configura una cantidad baja de intentos de inicio de sesión fallidos, como cinco intentos de inicio de sesión fallidos. La ventaja de la difusión de contraseñas es que un atacante extiende el ataque a varias cuentas, lo que ayuda a evitar el bloqueo de cuentas.

|

| Los ataques de rociado de contraseñas se dirigen a múltiples cuentas de usuario con una sola contraseña de uso común |

Los atacantes pueden apuntar a entornos con contraseñas comunes que son las contraseñas predeterminadas o están en listas de contraseñas conocidas o dañadas. Si un atacante distribuye estas contraseñas entre muchas cuentas de usuario, es probable que encuentre una cuenta de usuario configurada con una contraseña conocida, comprometida o predeterminada.

Prevenir ataques de contraseña

Cualquier compromiso con el mandato es, sin duda, un evento de ciberseguridad que las empresas quieren evitar a toda costa. El rociado de contraseñas es otra herramienta en el arsenal ofensivo de los ciberdelincuentes que se utiliza para descifrar datos valiosos o confidenciales. En particular, ¿qué medidas pueden tomar las organizaciones para evitar la difusión de contraseñas en particular?

Al igual que con muchas amenazas cibernéticas, no existe una «solución milagrosa» para prevenir todo tipo de ataques. En cambio, la seguridad de contraseña implica un enfoque de múltiples capas que implica muchas mitigaciones. Entonces, ¿qué implican estas mitigaciones?

- Aplique una política de bloqueo de cuenta que restrinja los intentos de contraseña incorrectos

- Políticas de contraseñas efectivas que promuevan una buena higiene de contraseñas

- Usar protección con contraseña

- Implementar la autenticación multifactor

1 – Hacer cumplir una política de bloqueo de cuenta que restrinja los intentos de contraseña incorrectos

Como se mencionó anteriormente, una política de bloqueo de cuenta evita que un atacante pruebe una cantidad infinita de contraseñas contra la cuenta hasta que se descifre.

Las organizaciones pueden configurar el umbral para los intentos de contraseña incorrecta para bloquear una cuenta durante un período de tiempo utilizando una política de bloqueo de cuenta.

Si bien un ataque de contraseña intenta eludir esta mitigación y puede tener éxito, las políticas de bloqueo de contraseña son generalmente una buena defensa contra los ataques de fuerza bruta. Los estándares actuales de mejores prácticas en ciberseguridad recomiendan implementar políticas de bloqueo de contraseñas.

2 – Políticas efectivas para contraseñas que imponen una buena higiene de contraseñas

Las políticas de contraseñas controlan las características de las contraseñas utilizadas en el entorno. Las contraseñas débiles o las que son fáciles de adivinar son extremadamente peligrosas para las empresas por razones obvias, pero especialmente por los costos de recuperación increíblemente altos.

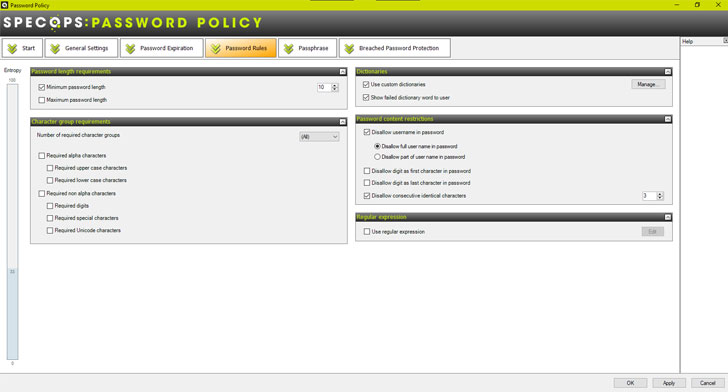

Las políticas de contraseñas permiten a las empresas definir la longitud, la complejidad y el contenido de las contraseñas en sus entornos. Los Servicios de dominio de Microsoft Active Directory le permiten crear las políticas de contraseñas básicas que la mayoría de las organizaciones empresariales utilizan en la actualidad.

Sin embargo, tiene capacidades limitadas para proporcionar funciones avanzadas de política de contraseñas recomendadas, como protección contra descifrado de contraseñas y funciones avanzadas de política de contraseñas. Como resultado, las empresas deben implementar soluciones de terceros para prevenir de manera efectiva el uso de contraseñas descifradas y otras contraseñas débiles en el entorno.

3 – Usar descifrado de contraseñas

La protección con contraseña es el mecanismo básico de seguridad cibernética para las credenciales de contraseña. Los atacantes pueden usar contraseñas previamente comprometidas para intentar romper las cuentas administradas por organizaciones actuales. ¿Como funciona esto?

Los atacantes saben que diferentes usuarios finales suelen utilizar las mismas contraseñas. Debido a la naturaleza humana, todos tendemos a pensar lo mismo. Por lo tanto, los usuarios tienden a inventar y utilizar los mismos tipos de contraseñas. Esto significa que es más probable que las listas de contraseñas rotas contengan contraseñas que otros usuarios están usando actualmente para sus cuentas de usuario.

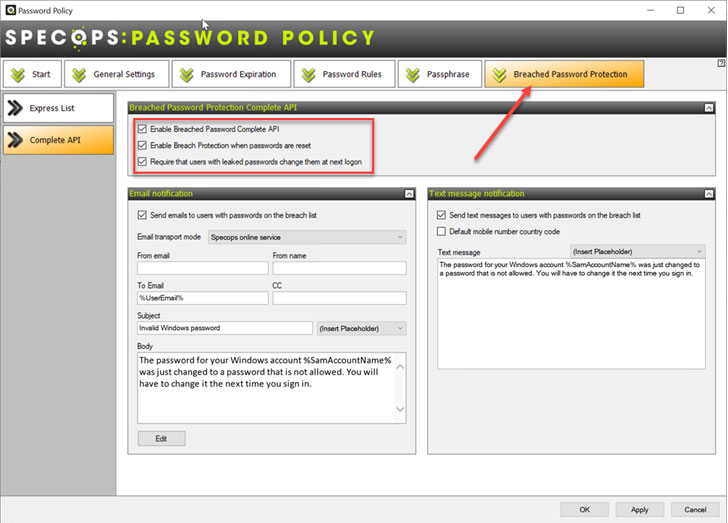

La implementación de la protección con contraseña significa que las organizaciones buscan en sus entornos de Active Directory las contraseñas que se han encontrado en las listas de contraseñas. Sin embargo, como se mencionó anteriormente, el descifrado de contraseñas no es una característica que ocurra de forma nativa en Active Directory. Por lo tanto, las organizaciones deben usar herramientas de terceros para implementar esta protección de manera efectiva.

4 – Implementar autenticación multifactor

Junto con contraseñas seguras con protección de contraseña, la organización ha logrado implementar la autenticación multifactor. La autenticación multifactor combina algo que conoce (su contraseña) con algo que tiene (un dispositivo de autenticación de hardware).

La autenticación multifactor, como la autenticación de dos factores, dificulta exponencialmente que los atacantes comprometan las credenciales. Incluso si adivinan u obtienen una contraseña a través de un crack, todavía no tienen todo lo que necesitan para autenticarse (un segundo factor, como un dispositivo de hardware).

Protección de contraseña moderna

Las empresas que desean implementar una protección de contraseña avanzada en su entorno de Active Directory necesitan herramientas de terceros para protegerse contra las contraseñas manipuladas y fortalecer la política de contraseñas predeterminada de Active Directory. Al fortalecer la ciberseguridad a través de una protección de contraseña más sólida, las organizaciones pueden ayudar a prevenir ataques de contraseña.

Specops Password Policy es una solución que permite a las organizaciones mejorar significativamente la seguridad de las contraseñas. Proporciona protección de contraseña integrada y la capacidad de implementar varios diccionarios de contraseñas que contienen contraseñas no autorizadas adaptadas a su negocio.

Specops introdujo recientemente una actualización del módulo Protección de contraseña violada, que contiene datos en vivo sobre ataques. Esto significa que la protección con contraseña lo protege de las contraseñas que se han observado descifradas en ataques reales. Con esta nueva característica, los clientes pueden estar protegidos contra diccionarios de contraseñas rotas y ataques en vivo.

A continuación se muestra la capacidad de crear sus propios diccionarios y usar diccionarios descargables.

|

| Diccionarios de contraseñas personalizados disponibles en la Política de contraseñas de Specops |

Specops proporciona una sólida protección contra la vulneración de contraseñas con una API de vulneración de contraseñas en tiempo real.

|

| Protección de contraseña rota en la política de contraseñas de Specops |

Envolver

El robo de credenciales es un riesgo peligroso para las organizaciones, lo que lleva a eventos de interrupción más costosos y prolongados. Los atacantes a menudo usan ataques de rociado de contraseñas para comprometer cuentas con contraseñas conocidas y evadir políticas de bloqueo de contraseñas.

La política de contraseñas de Specops ayuda a las empresas a implementar las recomendaciones de mejores prácticas necesarias para la ciberseguridad moderna. Incluye protección de contraseñas, diccionarios de contraseñas y sólidas opciones de política de contraseñas más allá de las características nativas de Active Directory.

Además, su servicio de protección de contraseñas incluye una nueva adición a los datos de ataques en vivo que protege a las empresas de los ataques de contraseñas reales que están ocurriendo en este momento.

Obtenga más información sobre las políticas de contraseñas de Specops y descargue una versión de prueba gratuita aquí.