Hay muchos tipos diferentes de cuentas en un entorno típico de Active Directory. Estos incluyen cuentas de usuario, cuentas de computadora y un tipo particular de cuenta llamada cuenta de servicio.

Una cuenta de servicio es un tipo especial de cuenta que tiene un propósito específico para los servicios y, en última instancia, para las aplicaciones del entorno.

Estas cuentas de Active Directory de propósito especial también son objeto de riesgos de ciberseguridad en el entorno.

¿Qué es una cuenta de servicio? ¿Qué privilegios especiales tiene en los sistemas locales? ¿Qué riesgos de ciberseguridad pueden relacionarse con las cuentas de servicio utilizadas en el entorno? ¿Cómo pueden los administradores de TI encontrar contraseñas débiles o que no caducan utilizadas en Active Directory para cuentas de servicio?

Resumen

¿Qué es un servicio de Windows?

Como se mencionó al principio, las cuentas específicas de Active Directory tienen diferentes propósitos en los Servicios de dominio de Active Directory (ADDS). Puede asignar cuentas de Active Directory como cuentas de servicio, una cuenta de propósito especial que la mayoría de las organizaciones crean y usan para ejecutar servicios de Windows ubicados en servidores de Windows en su entorno.

Para comprender la función de la cuenta de servicio, ¿qué es un servicio de Windows? El servicio de Windows es un componente de los sistemas operativos Microsoft Windows, tanto de cliente como de servidor, que permite que los procesos de ejecución prolongada se ejecuten y ejecuten durante el tiempo que se ejecuta el host.

A diferencia de una aplicación ejecutada por un usuario final, un servicio de Windows no es ejecutado por un usuario final que haya iniciado sesión en el sistema. Los servicios se ejecutan en segundo plano y se inician cuando el host de Windows se inicia inicialmente, según el comportamiento configurado del servicio.

¿Qué es una cuenta de servicio de Windows?

Aunque un servicio de Windows no se ejecuta de forma interactiva por un usuario final que inicia sesión en el sistema de Windows, debe tener un Windows cuenta de servicio para permitir que el servicio se ejecute en el contexto de un usuario específico con permisos especiales.

Un servicio de Windows, como cualquier otro proceso, tiene una identidad de seguridad. Esta identidad de seguridad determina los derechos y privilegios que hereda tanto en la máquina local como en la red.

Es esencial tener en cuenta esta identidad de seguridad, ya que determina cuánto potencial tiene la cuenta de servicio para dañar el sistema local donde se ejecuta y en toda la red. Siguiendo el menos privilegiado modelo de mejores prácticas con respecto al servicio, las cuentas ayudan a garantizar que la cuenta de servicio no tenga permisos sobreaprovisionados, tanto localmente como en toda la red.

El Servicio de Windows puede ejecutarse con una cuenta de usuario local de Windows, una cuenta de usuario de dominio de Active Directory o la cuenta especial Sistema local cuenta. ¿Qué diferencias existen entre ejecutar una cuenta de Servicio de Windows bajo una cuenta de usuario de Windows local, una cuenta de usuario de dominio de Active Directory o la especial? Sistema local ¿cuenta?

- Cuenta de usuario local de Windows – Un usuario local de Windows es un usuario que existe solo en la base de datos SAM local del servidor local de Windows o del sistema operativo del cliente. La cuenta es solo local y no está vinculada a Active Directory de ninguna manera. Existen limitaciones para usar un usuario local de Windows para un servicio. Estos incluyen la incapacidad de admitir la autenticación mutua de Kerberos y los desafíos cuando el servicio está habilitado para directorios. Sin embargo, la cuenta de servicio de Windows local no puede dañar el sistema de Windows local. El usuario local de Windows está limitado cuando se usa para una cuenta de servicio.

- Cuenta de usuario de dominio de Active Directory – Una cuenta de usuario de dominio que resida en Servicios de dominio de Active Directory (ADDS) es el tipo de cuenta preferido para un Servicio de Windows. Permite aprovechar varias funciones de seguridad que se encuentran en Windows y ADDS. El usuario de Active Directory asume todos los permisos tanto a nivel local como a través de la red y los permisos otorgados a los grupos a los que pertenece. Además, puede admitir la autenticación mutua de Kerberos. Tenga en cuenta que las cuentas de usuario de dominio de Active Directory utilizadas para las cuentas de servicio de Windows nunca deben ser miembros de grupos de administradores.

- Cuando se selecciona una cuenta de dominio para ejecutar un servicio de Windows, se le otorga la iniciar sesión como un servicio directamente en la computadora local donde se ejecutará el servicio.

- Sistema local cuenta – Usando el especial Sistema local cuenta es una espada de doble filo. Por un lado, el uso de la cuenta LocalSystem para un servicio de Windows permite que el servicio tenga acceso sin restricciones al sistema de Windows, lo que puede ayudar a evitar problemas al interactuar con los componentes de Windows. Sin embargo, esto supone una tremenda desventaja de seguridad, ya que el servicio podría dañar el sistema o ser objeto de un ciberataque. Si se ve comprometido, un servicio de Windows que se ejecuta bajo LocalSystem tiene acceso de administrador en todos los ámbitos.

Las cuentas de servicio de Windows son cuentas críticas en el entorno. Elegir el tipo correcto de cuenta de usuario para ejecutar un servicio de Windows ayuda a garantizar que el servicio funcione correctamente y tenga los permisos adecuados. ¿Cuáles son las prácticas comunes de cuentas de servicio que pueden introducir riesgos de ciberseguridad en el entorno?

Prácticas comunes de cuentas de servicio

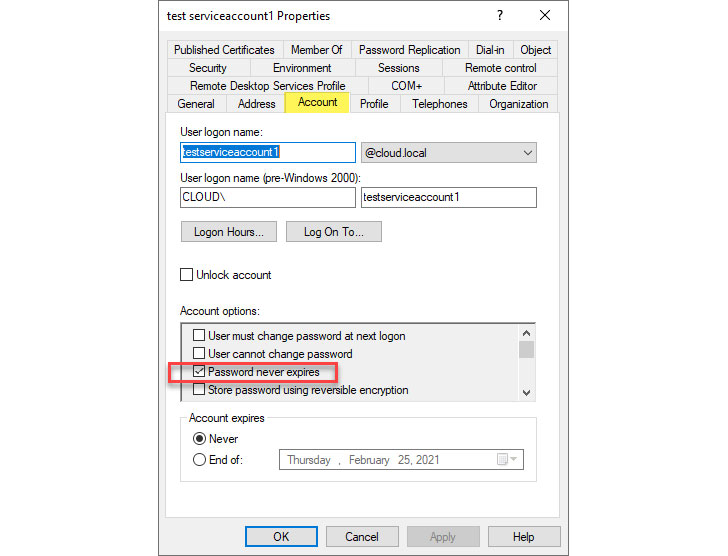

Dado que las cuentas de servicio son cuentas de propósito especial que determinan la identidad de seguridad de las aplicaciones críticas para el negocio en el entorno, es típico que las contraseñas de las cuentas de servicio tengan el indicador establecido para la contraseña nunca expira.

La idea es que una contraseña de cuenta de servicio que caduque hará que la aplicación comercial falle una vez que se agote el tiempo de inicio de sesión y la sesión de inicio de sesión se actualice con el controlador de dominio. Es verdad. Una contraseña caducada ciertamente puede causar un comportamiento no deseado con una aplicación respaldada por la cuenta de servicio.

Con la cantidad de cuentas de servicio de Windows que se encuentran en la mayoría de los entornos, puede resultar difícil administrar las cuentas de servicio con contraseñas que caducan. Sin embargo, ciertamente es mejor desde una perspectiva de seguridad.

|

| Configurar una contraseña de cuenta de servicio para que nunca caduque |

También puede ser común en algunas organizaciones ver cuentas de servicio con las mismas contraseñas establecidas para varias cuentas de servicio. La idea es que tener la misma contraseña configurada para varias cuentas de servicio ayuda a aliviar la carga de documentar las contraseñas, ya que se comparte entre varias cuentas.

Sin embargo, esto también puede ser una práctica peligrosa. Si una organización tiene una violación de una sola cuenta de servicio, las cuentas con la misma contraseña también están en riesgo. Es mejor mantener contraseñas únicas entre todas las cuentas de Active Directory, incluidas las cuentas de servicio.

En general, administrar cuentas de servicio y contraseñas de cuentas de servicio puede volverse abrumador incluso en entornos pequeños que ejecutan una gran cantidad de servicios de Windows que controlan aplicaciones críticas para el negocio.

Puede ser un desafío simplemente identificar cuentas de servicio con contraseñas configuradas para que no caduquen y aquellas cuentas de servicio que pueden tener la misma contraseña configurada. ¿Cómo pueden las organizaciones mantener fácilmente la visibilidad de este tipo de problemas de seguridad de la cuenta?

Gestión y mantenimiento de cuentas de servicio con Specops Password Auditor

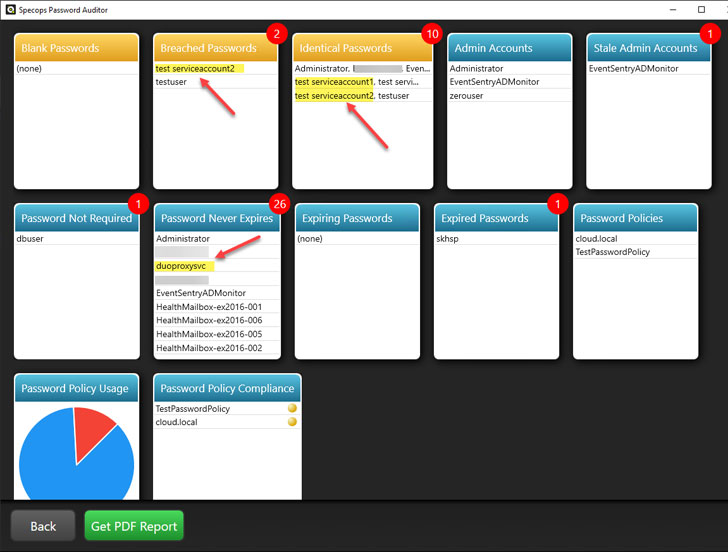

Specops Password Auditor es una excelente herramienta gratuita que ayuda a obtener visibilidad de los problemas de seguridad de la cuenta de Active Directory en el entorno. Puede ayudar a identificar rápidamente las cuentas, incluidas las cuentas de servicio, que pueden tener la contraseña configurada para no caducar y configuradas con contraseñas idénticas.

A continuación, Specops Password Auditor señala varios problemas de seguridad de la cuenta de servicio, que incluyen:

- Contraseñas violadas

- Contraseñas idénticas

- La contraseña nunca expira

|

| Specops Password Auditor da visibilidad a las prácticas débiles de la cuenta de servicio |

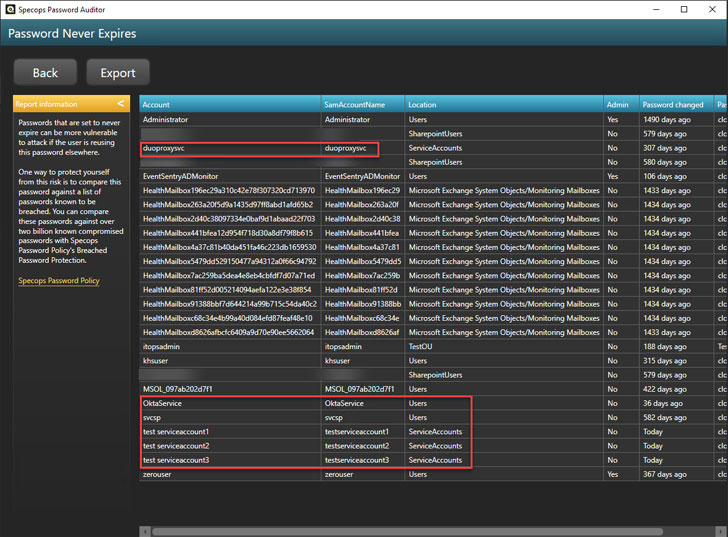

Puede obtener más detalles de Specops Password Auditor profundizando en las diversas categorías para ver una vista más detallada de los problemas de la cuenta. A continuación se muestra una vista detallada de la la contraseña nunca expira cuentas Es fácil identificar las cuentas de servicio configuradas con una contraseña estática que no caduca.

|

| Visualización de cuentas de servicio con contraseña que nunca caduca conjunto de indicadores |

Con Specops Password Auditor, puede controlar rápidamente las cuentas de servicio en Active Directory que pueden tener problemas de seguridad que deben corregirse.

Terminando

Administrar y proteger las cuentas de servicio en su entorno de Active Directory es un paso esencial en la seguridad general de su entorno. Las cuentas de servicio son vitales, ya que proporcionan el contexto de seguridad, los derechos y los permisos tanto para los recursos locales como para los recursos de red de los servicios que respaldan.

Existen muchas prácticas comunes e inseguras al tratar con cuentas de servicio en muchos entornos empresariales, incluidas contraseñas que no caducan, contraseñas idénticas e incluso contraseñas configuradas violadas. y

Specops Password Auditor ayuda a obtener una visibilidad rápida de todos los problemas de seguridad de la cuenta en su entorno, incluidas las cuentas de servicio, para que los administradores de TI puedan solucionarlos rápidamente.