Un descargador de malware previamente no documentado ha sido detectado en la naturaleza en ataques de phishing para implementar ladrones de credenciales y otras cargas maliciosas.

Doblado «San Bot«se dice que el malware apareció por primera vez en escena en enero de 2021, con indicios de que está en desarrollo activo.

«Saint Bot es un programa de descarga que apareció recientemente, y poco a poco está cobrando impulso. Se lo vio dejar caer ladrones (es decir, Taurus Stealer) o más cargadores (ejemplo), pero su diseño permite [it] utilizarlo para distribuir cualquier tipo de malware «, dijo Aleksandra» Hasherezade «Doniec, analista de inteligencia de amenazas en Malwarebytes.

«Además, Saint Bot emplea una amplia variedad de técnicas que, aunque no son novedosas, indican cierto nivel de sofisticación considerando su apariencia relativamente nueva».

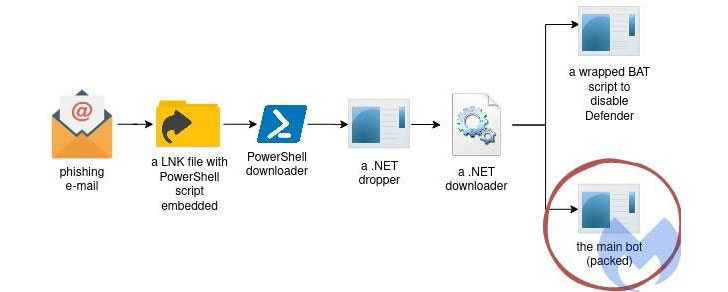

La cadena de infección analizada por la firma de ciberseguridad comienza con un correo electrónico de phishing que contiene un archivo ZIP incrustado («bitcoin.zip») que dice ser una billetera de bitcoin cuando, en realidad, es un script de PowerShell bajo la apariencia de un archivo de acceso directo .LNK. Este script de PowerShell luego descarga el malware de la siguiente etapa, un ejecutable WindowsUpdate.exe, que, a su vez, suelta un segundo ejecutable (InstallUtil.exe) que se encarga de descargar dos ejecutables más llamados def.exe y putty.exe.

Mientras que el primero es un script por lotes responsable de deshabilitar Windows Defender, putty.exe contiene la carga útil maliciosa que eventualmente se conecta a un servidor de comando y control (C2) para una mayor explotación.

La ofuscación presente en cada etapa de la infección, junto con las técnicas de antianálisis adoptadas por el malware, permite a los operadores de malware explotar los dispositivos en los que se instalaron sin llamar la atención.

Además de realizar «verificaciones de autodefensa» para verificar la presencia de un depurador o un entorno virtual, Saint Bot está diseñado para no ejecutarse en Rumania y países seleccionados dentro de la Comunidad de Estados Independientes (CEI), que incluye Armenia, Bielorrusia, Kazajstán, Moldavia , Rusia y Ucrania.

La lista de comandos compatibles con el malware incluye:

- descargar y ejecutar otras cargas útiles recuperadas del servidor C2

- actualizar el malware del bot, y

- desinstalándose de la máquina comprometida

Si bien estas capacidades pueden parecer muy pequeñas, el hecho de que Saint Bot sirva como descargador de otro malware lo hace lo suficientemente peligroso.

Curiosamente, las cargas útiles en sí mismas se obtienen de archivos alojados en Discord, una táctica que se ha vuelto cada vez más común entre los actores de amenazas, que abusan de las funciones legítimas de tales plataformas para comunicaciones C2, evaden la seguridad y entregan malware.

«Cuando los archivos se cargan y almacenan en la CDN de Discord, cualquier sistema puede acceder a ellos mediante la URL de la CDN codificada, independientemente de si se ha instalado Discord, simplemente navegando a la URL de la CDN donde se aloja el contenido», investigadores de Cisco. Talos reveló en un análisis a principios de esta semana, convirtiendo así software como Discord y Slack en objetivos lucrativos para alojar contenido malicioso.

«Saint Bot es otro pequeño descargador», dijo Hasherezade. «[It is] no tan maduro como SmokeLoader, pero es bastante nuevo y actualmente se desarrolla activamente. El autor parece tener algún conocimiento sobre el diseño de malware, lo cual es visible por la amplia gama de técnicas utilizadas. Sin embargo, todas las técnicas implementadas son bien conocidas y bastante estándar, [and] no mostrando mucha creatividad hasta ahora».