Google ha lanzado una actualización de software urgente para su navegador web Chrome e insta a los usuarios de Windows, Mac y Linux a actualizar la aplicación a la última versión disponible de inmediato.

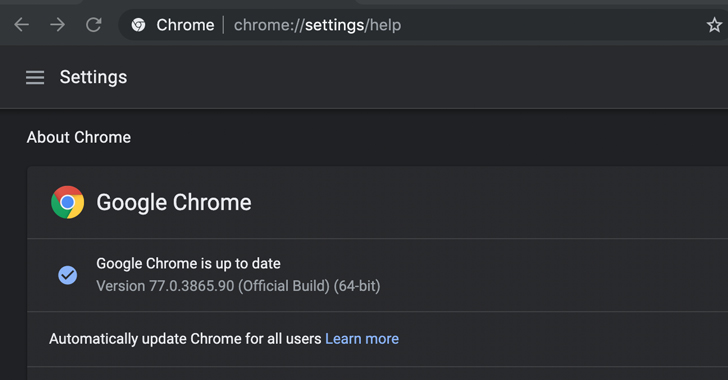

Comenzó a implementarse para los usuarios de todo el mundo este miércoles, el cromo 77.0.3865.90 contiene parches de seguridad para 1 vulnerabilidad de seguridad crítica y 3 de alto riesgo, la más grave de las cuales podría permitir a piratas informáticos remotos tomar el control de un sistema afectado.

Google ha decidido mantener en secreto los detalles de las cuatro vulnerabilidades durante unos días más para evitar que los piratas informáticos las exploten y dar a los usuarios tiempo suficiente para instalar la actualización de Chrome.

Por ahora, el equipo de seguridad de Chrome solo ha revelado que las cuatro vulnerabilidades son problemas de uso posterior a la liberación en diferentes componentes del navegador web, como se menciona a continuación, cuya crítica podría conducir a ataques de ejecución remota de código.

La vulnerabilidad use-after-free es una clase de problema de corrupción de memoria que permite la corrupción o modificación de datos en la memoria, lo que permite que un usuario sin privilegios aumente los privilegios en un sistema o software afectado.

Vulnerabilidades parcheadas por Chrome 77.0.3865.90

- Use-after-free en UI (CVE-2019-13685) – Reportado por Khalil Zhani

- Use-after-free en los medios (CVE-2019-13688): informado por Man Yue Mo del equipo de investigación de seguridad de Semmle

- Use-after-free en los medios (CVE-2019-13687): informado por Man Yue Mo del equipo de investigación de seguridad de Semmle

- Use-after-free en páginas sin conexión (CVE-2019-13686) – Reportado por Brendon Tiszka

Google pagó un total de $ 40,000 en recompensas a Man Yue Mo de Semmle por ambas vulnerabilidades: $ 20,000 por CVE-2019-13687 y $ 20,000 por CVE-2019-13688, mientras que las recompensas por errores para las dos vulnerabilidades restantes son aún por decidir.

La explotación exitosa de estas vulnerabilidades podría permitir que un atacante ejecute código arbitrario en el contexto del navegador simplemente convenciendo a las víctimas de abrir o redirigirlas a una página web especialmente diseñada en el navegador Chrome afectado, sin requerir ninguna interacción adicional. .

Con base en divulgaciones anteriores, la falla use-after-free también podría conducir a la divulgación de información confidencial, eludir restricciones de seguridad, acciones no autorizadas y causar condiciones de denegación de servicio, según los privilegios asociados con la aplicación.

Aunque Google Chrome notifica automáticamente a los usuarios sobre la última versión disponible, se recomienda a los usuarios que activen manualmente el proceso de actualización yendo a «Ayuda → Acerca de Google Chrome» en el menú.

Además de esto, también se recomienda ejecutar todo el software en sus sistemas, siempre que sea posible, como un usuario sin privilegios para disminuir los efectos de los ataques exitosos que explotan cualquier vulnerabilidad de día cero.

Le informaremos más sobre estas vulnerabilidades de seguridad tan pronto como Google publique sus detalles técnicos.