Un destacado defensor de los derechos humanos togolés ha sido objeto de spyware por parte de un actor amenazante conocido por sus ataques a víctimas en el sur de Asia, lo que marca el primer ataque de piratas informáticos contra la vigilancia digital en África.

Amnistía Internacional vinculó una campaña ofensiva secreta a un equipo identificado como el «Equipo Donot» (también conocido como APT-C-35), que estaba vinculado a ciberofensivas en India y Pakistán, e identificó pruebas claras que vinculan la infraestructura del grupo con la sociedad india. llamado Innefu Labs. Se cree que un activista anónimo atacó durante dos meses, a partir de diciembre de 2019, utilizando aplicaciones de Android falsas y correos electrónicos cargados de spyware.

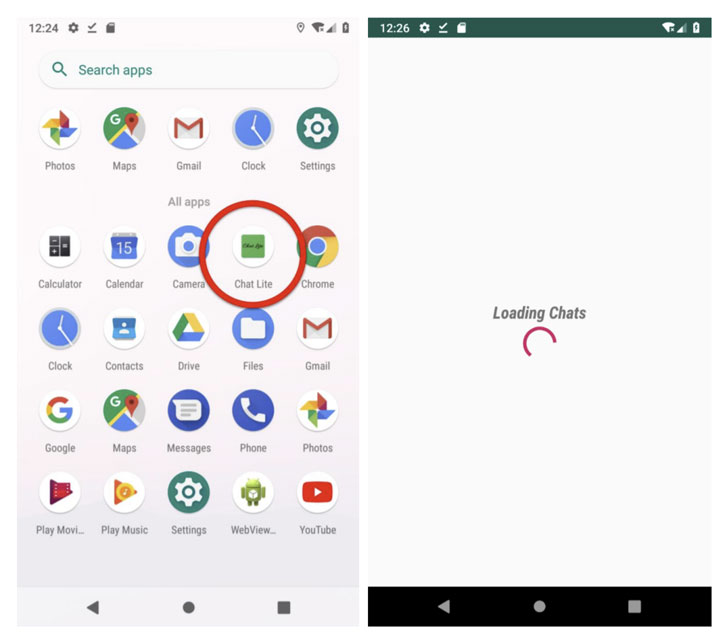

“Los continuos ataques de WhatsApp y correo electrónico han tratado de engañar a la víctima para que instale una aplicación maliciosa que se hace pasar por una aplicación de chat segura”, dijo Amnistía Internacional en un informe publicado la semana pasada. «La aplicación era en realidad una pieza de software espía de Android que fue diseñada para extraer parte de la información más confidencial y personal almacenada en el teléfono de un activista».

La noticia provino de una cuenta de WhatsApp vinculada a un número de teléfono indio registrado en Jammu y Cachemira. Después de la instalación, el software malicioso, que toma la forma de una aplicación llamada «ChatLite», otorga al adversario permiso para acceder a la cámara y el micrófono, recopilar fotos y archivos almacenados en el dispositivo e incluso interceptar mensajes de WhatsApp a medida que se envían y reciben.

Sin embargo, cuando el intento anterior falló, los atacantes cambiaron a una cadena alternativa de infecciones en la que un correo electrónico enviado desde una cuenta de Gmail contenía un documento de Microsoft Word vinculado al malware que explotaba una vulnerabilidad de ejecución remota de código actualmente reparada (CVE-2017- 0199). elimine la herramienta de espionaje de Windows completa conocida como el marco YTY, que brinda acceso completo a la computadora de la víctima.

«El spyware se puede usar para robar archivos de una computadora infectada y todas las unidades USB conectadas, registrar pulsaciones de teclas, tomar capturas de pantalla periódicas de su computadora y descargar otros componentes de spyware», dijeron los investigadores.

Aunque Innefu Labs no estuvo directamente involucrado en el incidente, Amnistía Internacional dijo que había descubierto un dominio («server.authshieldserver.com») que apuntaba a una dirección IP (122.160.158[.]3) utilizado por una empresa de ciberseguridad con sede en Delhi. En un comunicado compartido con la ONG Innefu Labs, negó cualquier vínculo con el equipo APT Donot y agregó que «no tienen conocimiento de ningún uso de su dirección IP para las supuestas actividades».

Le pedimos a la compañía otro comentario y, si nos responde, actualizaremos la historia.

“La preocupante tendencia de las empresas privadas que participan activamente en la vigilancia digital ilegal aumenta el alcance de los abusos al tiempo que reduce la reparación nacional, la regulación y la revisión judicial”, dijo Amnistía. «La naturaleza de la cibervigilancia comercial transfronteriza, donde los objetivos de vigilancia, los operadores, los clientes finales y la infraestructura ofensiva pueden estar ubicados en diferentes jurisdicciones, crea obstáculos significativos para reparar y reparar las violaciones de los derechos humanos».