Si cree que los archivos multimedia que recibe en sus aplicaciones de mensajería segura cifradas de extremo a extremo no se pueden manipular, debe pensarlo de nuevo.

Los investigadores de seguridad de Symantec demostraron ayer múltiples escenarios de ataque interesantes contra las aplicaciones de WhatsApp y Telegram para Android, lo que podría permitir a los actores maliciosos difundir noticias falsas o estafar a los usuarios para que envíen pagos a cuentas incorrectas.

Doblado «Jacking de archivos multimedia«el ataque aprovecha un hecho ya conocido de que cualquier aplicación instalada en un dispositivo puede acceder y reescribir archivos guardados en el almacenamiento externo, incluidos los archivos guardados por otras aplicaciones instaladas en el mismo dispositivo.

WhatsApp y Telegram permiten a los usuarios elegir si desean guardar todos los archivos multimedia entrantes en el almacenamiento interno o externo de su dispositivo.

Sin embargo, WhatsApp para Android almacena automáticamente los archivos multimedia en el almacenamiento externo de manera predeterminada, mientras que Telegram para Android usa el almacenamiento interno para almacenar archivos de usuarios a los que no puede acceder ninguna otra aplicación.

Sin embargo, muchos usuarios de Telegram cambian manualmente esta configuración a almacenamiento externo, usando la opción «Guardar en la galería» en la configuración, cuando quieren volver a compartir los archivos multimedia recibidos con sus amigos usando otras aplicaciones de comunicación como Gmail, Facebook Messenger o WhatsApp.

Cabe señalar que el ataque no se limita solo a WhatsApp y Telegram, sino que también afecta la funcionalidad y la privacidad de muchas otras aplicaciones de Android.

Resumen

¿Cómo funciona el ataque de «jacking de archivos multimedia»?

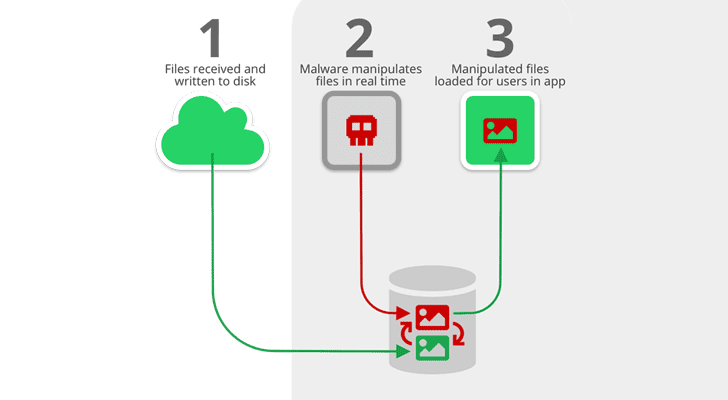

Al igual que los ataques man-in-the-disk, una aplicación maliciosa instalada en el dispositivo de un destinatario puede interceptar y manipular archivos multimedia, como fotos, documentos o videos privados, enviados entre usuarios a través del almacenamiento externo del dispositivo, todo sin la intervención de los destinatarios. conocimiento y en tiempo real.

«El hecho de que los archivos se almacenen y se carguen desde un almacenamiento externo sin los mecanismos de seguridad adecuados permite que otras aplicaciones con permiso de escritura en almacenamiento externo arriesguen la integridad de los archivos multimedia», dijeron los investigadores en una publicación de blog.

«Los atacantes podrían aprovechar las relaciones de confianza entre un remitente y un receptor al usar estas aplicaciones de mensajería instantánea para beneficio personal o causar estragos».

Los investigadores ilustraron y demostraron cuatro escenarios de ataque, como se explica a continuación, donde una aplicación de malware puede analizar y manipular instantáneamente los archivos entrantes, lo que lleva a:

1.) Manipulación de imágenes

https://www.youtube.com/watch?v=FHvkGUh8S_c

En este escenario de ataque, una aplicación aparentemente inocente, pero en realidad maliciosa, descargada por un usuario puede ejecutarse en segundo plano para realizar un ataque de robo de archivos multimedia mientras la víctima usa WhatsApp y «manipula fotos personales casi en tiempo real y sin la víctima sabiendo «.

2.) Manipulación de pagos

https://www.youtube.com/watch?v=bKBk6NBHw5s

En este escenario, que los investigadores denominan «uno de los ataques de robo de archivos multimedia más dañinos», un actor malicioso puede manipular una factura enviada por un proveedor a los clientes para engañarlos para que realicen un pago a una cuenta controlada por el atacante.

3.) Falsificación de mensajes de audio

https://www.youtube.com/watch?v=Xt5BI0gIwnw

En este escenario de ataque, los atacantes pueden explotar las relaciones de confianza entre los empleados de una organización. Pueden usar la reconstrucción de voz a través de tecnología de aprendizaje profundo para alterar un mensaje de audio original para su beneficio personal o para causar estragos.

4.) Difundir noticias falsas

En Telegram, los administradores utilizan el concepto de «canales» para transmitir mensajes a un número ilimitado de suscriptores que consumen el contenido publicado. Mediante los ataques de secuestro de archivos multimedia, un atacante puede cambiar los archivos multimedia que aparecen en un canal de confianza en tiempo real para difundir noticias falsas.

Cómo evitar que los piratas informáticos secuestren sus archivos de Android

Symantec ya notificó a Telegram y Facebook/WhatsApp sobre los ataques de Media File Jacking, pero cree que Google abordará el problema con su próxima actualización de Android Q.

Android Q incluye una nueva característica de privacidad llamada Almacenamiento con alcance eso cambia la forma en que las aplicaciones acceden a los archivos en el almacenamiento externo de un dispositivo.

Scoped Storage brinda a cada aplicación un entorno limitado de almacenamiento aislado en el almacenamiento externo del dispositivo donde ninguna otra aplicación puede acceder directamente a los datos guardados por otras aplicaciones en su dispositivo.

Hasta entonces, los usuarios pueden mitigar el riesgo de tales ataques desactivando la función responsable de guardar archivos multimedia en el almacenamiento externo del dispositivo. Para hacerlo, los usuarios de Android pueden dirigirse a:

- WhatsApp: Configuración → Chats → Desactivar la opción de ‘Visibilidad de medios’

- Telegram: Configuraciones → Configuraciones de chat → Deshabilitar la opción ‘Guardar en la galería’