Google eliminó 500 extensiones de Chrome maliciosas de su tienda web después de que descubrieron que inyectaban anuncios maliciosos y desviaban los datos de navegación de los usuarios a los servidores bajo el control de los atacantes.

Estas extensiones fueron parte de una campaña de publicidad maliciosa y fraude publicitario que ha estado operando al menos desde enero de 2019, aunque la evidencia señala la posibilidad de que el actor detrás del esquema haya estado activo desde 2017.

Los hallazgos forman parte de una investigación conjunta de la investigadora de seguridad Jamila Kaya y Duo Security, propiedad de Cisco, que descubrió 70 extensiones de Chrome con más de 1,7 millones de instalaciones.

Al compartir el descubrimiento de forma privada con Google, la empresa identificó 430 extensiones de navegador más problemáticas, todas las cuales han sido desactivadas desde entonces.

«La importancia de la publicidad maliciosa como vector de ataque seguirá aumentando mientras la publicidad basada en el rastreo siga siendo omnipresente, y particularmente si los usuarios siguen estando desatendidos por los mecanismos de protección», dijo Kaya y Jacob Rickerd de Duo Security en el informe.

Una campaña de publicidad maliciosa bien encubierta

Mediante el uso de la herramienta de evaluación de seguridad de la extensión de Chrome de Duo Security, llamada CRXcavator, los investigadores pudieron determinar que los complementos del navegador operaban conectando subrepticiamente los clientes del navegador a un servidor de comando y control (C2) controlado por el atacante que hizo posible filtrar información privada. datos de navegación sin el conocimiento de los usuarios.

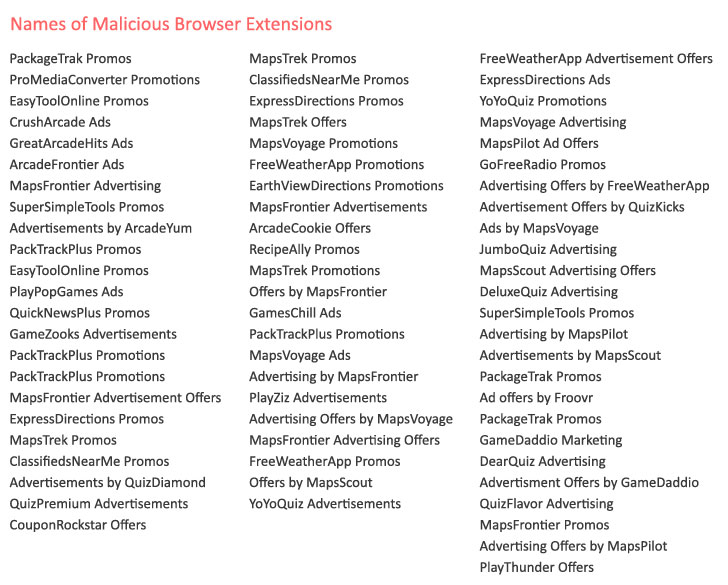

Las extensiones, que funcionaban bajo la apariencia de promociones y servicios publicitarios, tenían un código fuente casi idéntico pero diferían en los nombres de las funciones, por lo que evadían los mecanismos de detección de Chrome Web Store.

Además de solicitar amplios permisos que otorgaban a los complementos acceso al portapapeles y a todas las cookies almacenadas localmente en el navegador, periódicamente se conectaban a un dominio que compartía el mismo nombre que el complemento (p. ej., Mapstrek

Al hacer el contacto inicial con el sitio, los complementos establecieron contacto establecido con un dominio C2 codificado, por ejemplo, DTSINCE

«Una gran parte de estos son flujos de anuncios benignos, que llevan a anuncios como Macy’s, Dell o Best Buy», encontró el informe. «Algunos de estos anuncios podrían considerarse legítimos; sin embargo, entre el 60 y el 70 por ciento de las veces que se produce una redirección, los flujos de anuncios hacen referencia a un sitio malicioso».

Cuidado con las extensiones de navegador que roban datos

Esta no es la primera vez que se descubren extensiones de robo de datos en el navegador Chrome. En julio pasado, el investigador de seguridad Sam Jadali y The Washington Post descubrieron una fuga masiva de datos llamada DataSpii (pronunciado espía de datos) perpetrada por extensiones sospechosas de Chrome y Firefox instaladas en los navegadores de hasta cuatro millones de usuarios.

Estos complementos recopilaron la actividad de navegación, incluida la información de identificación personal, y la compartieron con un corredor de datos externo anónimo que la pasó a una empresa de análisis llamada Nacho Analytics (ahora cerrada), que luego vendió los datos recopilados a su suscripción. miembros casi en tiempo real.

En respuesta, Google comenzó a requerir extensiones para solicitar acceso solo a la «menor cantidad de datos» a partir del 15 de octubre de 2019, prohibiendo cualquier extensión que no tenga una política de privacidad y recopile datos sobre los hábitos de navegación de los usuarios.

Por ahora, se aplica la misma regla de precaución: revise los permisos de sus extensiones, considere desinstalar las extensiones que rara vez usa o cambie a otras alternativas de software que no requieran un acceso invasivo a la actividad de su navegador.