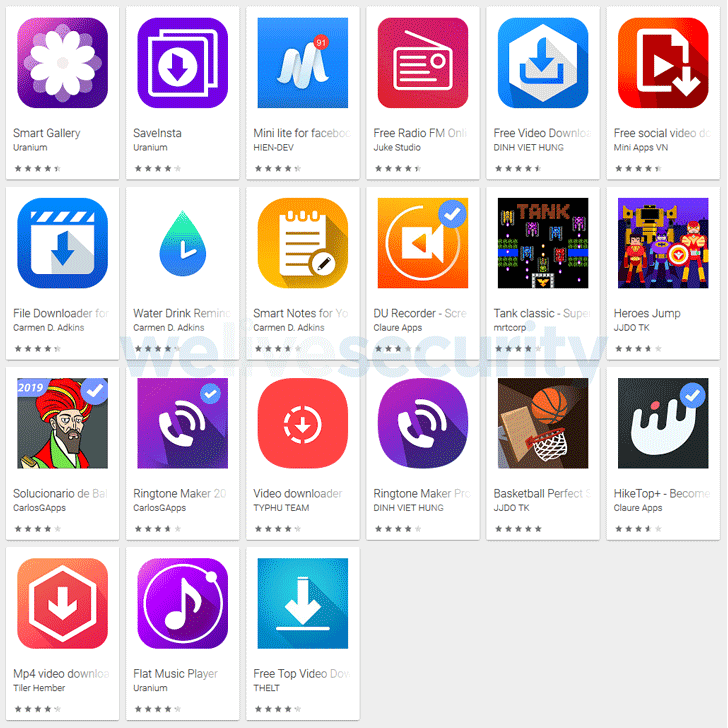

En primer lugar, si tiene instalada alguna de las aplicaciones enumeradas a continuación en su dispositivo Android, se le recomienda que la desinstale de inmediato.

Los investigadores de seguridad cibernética han identificado 42 aplicaciones en Google Play Store con un total de más de 8 millones de descargas, que inicialmente se distribuyeron como aplicaciones legítimas, pero luego se actualizaron para mostrar de forma maliciosa anuncios publicitarios a pantalla completa a sus usuarios.

Descubiertas por el investigador de seguridad de ESET, Lukas Stefanko, estas aplicaciones de adware para Android fueron desarrolladas por un estudiante universitario vietnamita, quien fue fácilmente rastreado probablemente porque nunca se molestó en ocultar su identidad.

Los detalles de registro disponibles públicamente de un dominio asociado con las aplicaciones de adware ayudaron a encontrar la identidad del desarrollador deshonesto, incluido su nombre real, dirección y número de teléfono, lo que finalmente llevó al investigador a sus cuentas personales en Facebook, GitHub y YouTube.

«Al ver que el desarrollador no tomó ninguna medida para proteger su identidad, parece probable que sus intenciones no fueran deshonestas al principio», dijo Stefanko en una publicación de blog publicada hoy.

«En algún momento de su carrera en Google Play, aparentemente decidió aumentar sus ingresos publicitarios implementando la funcionalidad de adware en el código de sus aplicaciones».

Dado que las 42 aplicaciones de adware brindan las funcionalidades originales que prometieron, como Radio FM, descarga de videos o juegos, es bastante difícil para la mayoría de los usuarios detectar aplicaciones no autorizadas o encontrar algo sospechoso.

Trucos de adware para sigilo y resiliencia

Doblado «Como tiene«familia de adware, el componente malicioso se conecta a un servidor de comando y control remoto operado por el desarrollador y envía automáticamente información básica sobre el dispositivo Android con una de las aplicaciones de adware instaladas.

Luego, la aplicación recibe datos de configuración del servidor C&C responsable de mostrar anuncios según la elección del atacante y aplicar una serie de trucos para el sigilo y la resistencia, algunos de los cuales se mencionan a continuación.

Para ocultar su funcionalidad maliciosa del mecanismo de seguridad de Google Play, las aplicaciones primero verifican la dirección IP del dispositivo infectado y, si se encuentra dentro del rango de direcciones IP conocidas para los servidores de Google, la aplicación no activará la carga del adware. .

Para evitar que los usuarios asocien inmediatamente los anuncios no deseados con su aplicación, el desarrollador también agregó una función para establecer un retraso personalizado entre la visualización de anuncios y la instalación de la aplicación.

Además, las aplicaciones también ocultan sus íconos en el menú del teléfono Android y crean un acceso directo en un intento de evitar la desinstalación.

«Si un usuario típico intenta deshacerse de la aplicación maliciosa, lo más probable es que solo se elimine el acceso directo. La aplicación continúa ejecutándose en segundo plano sin el conocimiento del usuario», dijo Stefanko.

¿Qué es interesante? Si el usuario afectado se dirige al botón «Aplicaciones recientes» para verificar qué aplicación está publicando anuncios, el adware muestra el ícono de Facebook o Google para parecer legítimo y evitar sospechas, engañando a los usuarios haciéndoles creer que los anuncios están siendo mostrados por un servicio legítimo.

Aunque Stefanko no habló mucho sobre el tipo de anuncios que este adware muestra a los usuarios infectados, el adware generalmente bombardea los dispositivos infectados con anuncios, lo que en su mayoría conduce a sitios web fraudulentos, maliciosos y de phishing.

Stefanko informó al equipo de seguridad de Google de sus hallazgos y la empresa eliminó las aplicaciones en cuestión de su plataforma Play Store.

Sin embargo, si ha descargado alguna de las aplicaciones maliciosas mencionadas anteriormente en su dispositivo Android, elimínela inmediatamente ingresando a la configuración de su dispositivo.

También se recomienda a los usuarios de iOS de Apple que revisen sus iPhones en busca de estas aplicaciones, ya que el desarrollador malicioso también tiene aplicaciones en la App Store de Apple. Sin embargo, por ahora, ninguno de ellos contiene ninguna funcionalidad de adware.