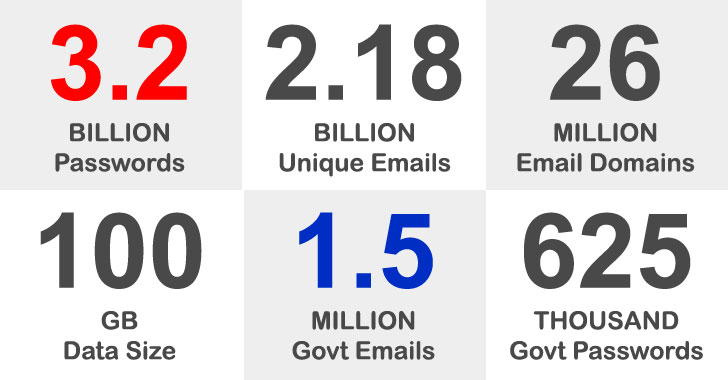

Una asombrosa cantidad de 3280 millones de contraseñas vinculadas a 2180 millones de direcciones de correo electrónico únicas quedaron expuestas en uno de los volcados de datos más grandes de nombres de usuario y contraseñas violados.

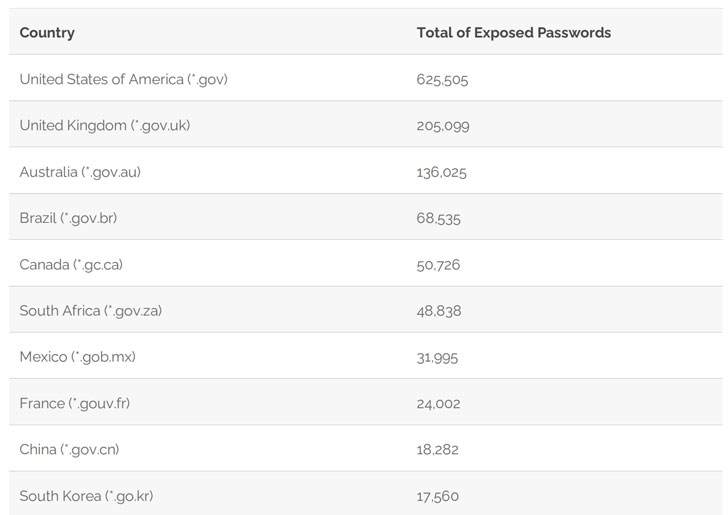

Además, la filtración incluye 1 502 909 contraseñas asociadas con direcciones de correo electrónico de dominios gubernamentales de todo el mundo, y el gobierno de los EE. y Canadá (50.726).

Los hallazgos provienen de un análisis de un conjunto de datos masivo de 100 GB llamado «COMB21», también conocido como Compilación de muchas infracciones, que se publicó de forma gratuita en un foro de ciberdelincuencia en línea a principios de febrero al reunir datos de múltiples filtraciones en diferentes empresas y organizaciones que ocurrieron. A través de los años.

Vale la pena señalar que una filtración no implica una violación de los sistemas de administración pública. Se dice que las contraseñas se obtuvieron a través de técnicas como el descifrado de hash de contraseñas después de ser robadas o mediante ataques de phishing y espionaje en conexiones inseguras de texto sin formato.

Los 10 principales dominios del gobierno de EE. UU. afectados por la filtración son los siguientes:

- Departamento de Estado – state.gov (29,144)

- Departamento de Asuntos de Veteranos – va.gov (28,937)

- Departamento de Seguridad Nacional – dhs.gov (21,575)

- Administración Nacional de Aeronáutica y del Espacio – nasa.gov (15,665)

- Servicio de Impuestos Internos – irs.gov (10,480)

- Centro para el Control y la Prevención de Enfermedades – cdc.gov (8,904)

- Departamento de Justicia – usdoj.gov (8,857)

- Administración del Seguro Social – ssa.gov (8,747)

- Servicio Postal de EE. UU. – usps.gov (8,205), y

- Agencia de Protección Ambiental – epa.gov (7,986)

Curiosamente, esta filtración también incluye 13 credenciales vinculadas a correos electrónicos de la planta de agua de Oldsmar en Florida, como informó anteriormente CyberNews. Sin embargo, no hay evidencia de que las contraseñas violadas se hayan utilizado para llevar a cabo el ataque cibernético en febrero. Por el contrario, solo se revelaron 18.282 contraseñas relacionadas con dominios del gobierno chino y 1.964 contraseñas relacionadas con Rusia.

«Es una indicación de que las contraseñas en estos países, compuestas por alfabetos locales, son menos atacadas por piratas informáticos. Es una capa de protección inesperada en relación con el alfabeto romano», dijo el fundador y director visionario de Syhunt (CVO). Felipe Daragón.

En una nota relacionada, un notorio actor de amenazas llamado ShinyHunters ha publicado una supuesta base de datos que consta de 20 millones de usuarios de BigBasket de forma gratuita, casi cinco meses después de que la startup india de entrega de comestibles en línea confirmara una violación de datos. Según Under the Breach’s galón alonla base de datos incluye direcciones de correo electrónico, números de teléfono, direcciones residenciales, contraseñas cifradas, fechas de nacimiento e historiales de pedidos de los usuarios.

En el pasado, ShinyHunters estuvo relacionado con la venta de datos personales de varias empresas, incluidas Zoosk, SocialShare, Tokopedia, TeeSpring, Mindful, Minted, Chatbooks, Dave, Promo, Mathway, Wattpad, MeetMindful.com y StarTribune.

Se recomienda encarecidamente a los usuarios cuya información haya sido expuesta que cambien sus contraseñas existentes.