Las configuraciones incorrectas en varias aplicaciones de Android filtraron datos confidenciales de más de 100 millones de usuarios, lo que podría convertirlos en un objetivo lucrativo para los actores malintencionados.

«Al no seguir las mejores prácticas al configurar e integrar servicios en la nube de terceros en aplicaciones, los datos privados de millones de usuarios quedaron expuestos», dijeron los investigadores de Check Point en un análisis publicado hoy y compartido con The Hacker News.

«En algunos casos, este tipo de uso indebido solo afecta a los usuarios, sin embargo, los desarrolladores también quedaron vulnerables. Las configuraciones incorrectas ponen en riesgo los datos personales de los usuarios y los recursos internos de los desarrolladores, como el acceso a mecanismos de actualización, almacenamiento y más».

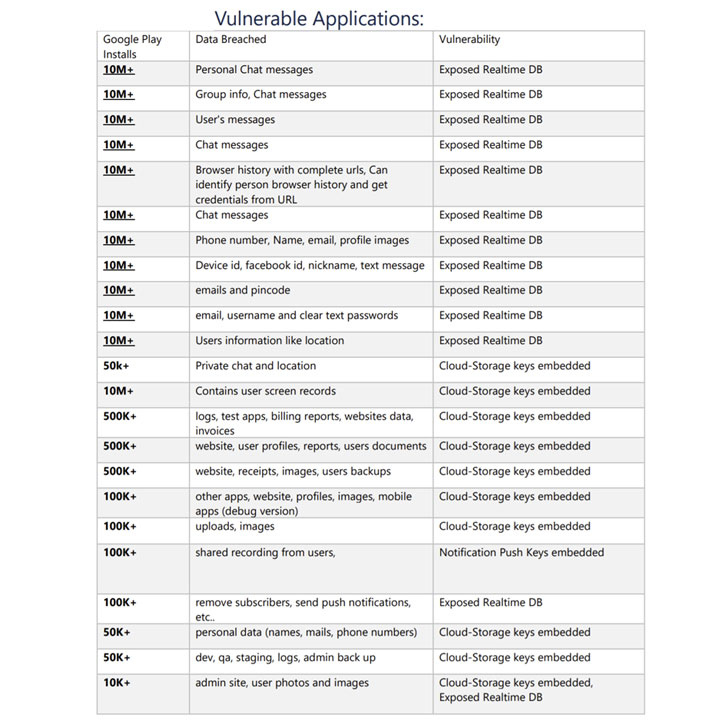

Los hallazgos provienen de un examen de 23 aplicaciones de Android disponibles en la tienda oficial de Google Play, algunas de las cuales tienen descargas que van desde 10,000 a 10 millones, como Astrogurú, iFax, creador de logotipos, Grabador de pantallay T’Leva.

Según Check Point, los problemas se derivan de la configuración incorrecta de las bases de datos en tiempo real, las notificaciones automáticas y las claves de almacenamiento en la nube, lo que resulta en el derrame de correos electrónicos, números de teléfono, mensajes de chat, ubicación, contraseñas, copias de seguridad, historiales de navegación y fotos.

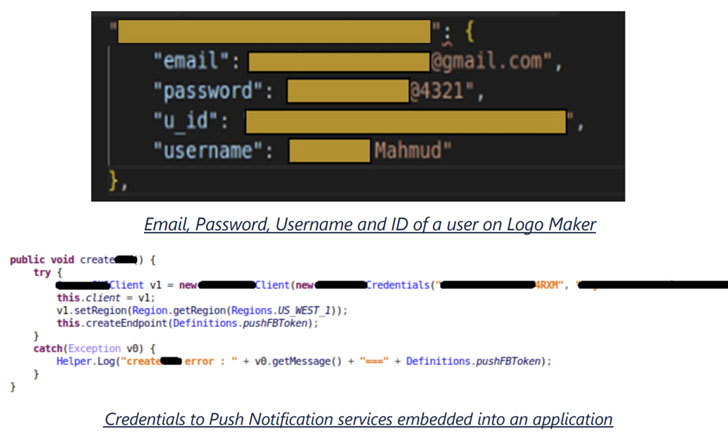

Al no asegurar la base de datos detrás de las barreras de autenticación, los investigadores dijeron que pudieron obtener datos pertenecientes a los usuarios de la aplicación de taxi angoleña T’Leva, incluidos los mensajes intercambiados entre conductores y pasajeros, así como los nombres completos, números de teléfono y destino y destino de los pasajeros. lugares de recogida.

Además, los investigadores descubrieron que los desarrolladores de aplicaciones incrustaron las claves requeridas para enviar notificaciones automáticas y acceder a los servicios de almacenamiento en la nube directamente en las aplicaciones. Esto no solo podría facilitar que los malhechores envíen una notificación no autorizada a todos los usuarios en nombre del desarrollador, sino que también podría usarse como arma para dirigir a los usuarios desprevenidos a una página de phishing, convirtiéndose así en un punto de entrada para amenazas más sofisticadas.

Asimismo, exponer las claves de acceso al almacenamiento en la nube sin ninguna protección abre la puerta a otros ataques en los que un adversario podría apoderarse de todos los datos almacenados en la nube, un comportamiento que se observó en dos aplicaciones, Screen Recorder e iFax, lo que les da a los investigadores la capacidad de acceder a grabaciones de pantalla y documentos enviados por fax.

Check Point señala que solo algunas de las aplicaciones cambiaron su configuración en respuesta a la divulgación responsable, lo que implica que los usuarios de otras aplicaciones continúan siendo susceptibles a posibles amenazas como el fraude y el robo de identidad, sin mencionar el aprovechamiento de las contraseñas robadas para obtener acceso a otras cuentas. fraudulentamente.

«En última instancia, las víctimas se vuelven vulnerables a muchos vectores de ataque diferentes, como la suplantación de identidad, el robo de identidad, el phishing y los robos de servicios», dijo Aviran Hazum, gerente de investigación móvil de Check Point, y agregó que el estudio «arroja luz sobre una realidad inquietante en la que los desarrolladores de aplicaciones colocan no solo sus datos, sino los datos de sus usuarios privados en riesgo».