Una forma de ciberdelincuencia en constante evolución y rampante que apunta a los correos electrónicos como medio potencial para llevar a cabo fraudes se conoce como Business Email Compromise.

Dirigido a organizaciones comerciales, gubernamentales y sin fines de lucro, BEC puede conducir a grandes cantidades de pérdida de datos, brechas de seguridad y activos financieros comprometidos.

Es un error común pensar que los ciberdelincuentes suelen centrarse en las multinacionales y las organizaciones de nivel empresarial. Las pymes en estos días son un objetivo para el fraude por correo electrónico tanto como los actores más grandes de la industria.

Resumen

¿Cómo puede BEC afectar a las organizaciones?

Los ejemplos de BEC incluyen sofisticados ataques de ingeniería social como phishing, fraude de CEO, facturas falsas y suplantación de correo electrónico, por nombrar algunos. También se puede denominar un ataque de suplantación de identidad en el que un atacante tiene como objetivo defraudar a una empresa colocando a las personas en posiciones autoritarias. Hacerse pasar por personas como el CFO o el CEO, un socio comercial o cualquier persona en la que ciegamente deposite su confianza es lo que impulsa el éxito de estos ataques.

Febrero de 2021 capturó las actividades de la banda cibernética rusa Cosmic Lynx ya que adoptaron un enfoque sofisticado hacia BEC. El grupo ya había estado vinculado a la realización de más de 200 campañas BEC desde julio de 2019, dirigidas a más de 46 países en todo el mundo, centrándose en multinacionales gigantes que tienen presencia global. Con correos electrónicos de phishing extremadamente bien escritos, hacen que sea imposible para las personas diferenciar entre mensajes reales y falsos.

El trabajo remoto ha convertido a las aplicaciones de videoconferencia en entidades indispensables, después de la pandemia. Los ciberdelincuentes se están aprovechando de esta situación enviando correos electrónicos fraudulentos que suplantan una notificación de la plataforma de videoconferencia Zoom. Esto tiene como objetivo robar las credenciales de inicio de sesión para llevar a cabo violaciones masivas de datos de la empresa.

Está claro que la relevancia de BEC está emergiendo rápidamente y aumentando en los últimos tiempos, con actores de amenazas que presentan formas más sofisticadas e innovadoras de evitar el fraude. BEC afecta a más del 70% de las organizaciones en todo el mundo y provoca la pérdida de miles de millones de dólares cada año.

Es por eso que los expertos de la industria están ideando protocolos de autenticación de correo electrónico como DMARC para ofrecer un alto nivel de protección contra la suplantación de identidad.

¿Qué es la autenticación de correo electrónico?

Se puede hacer referencia a la autenticación de correo electrónico como un grupo de técnicas implementadas para proporcionar información verificable sobre el origen de los correos electrónicos. Esto se hace autenticando la propiedad del dominio de los agentes de transferencia de correo involucrados en la transferencia del mensaje.

El Protocolo simple de transferencia de correo (SMTP), que es el estándar de la industria para la transferencia de correo electrónico, no tiene una función integrada para la autenticación de mensajes. Esta es la razón por la cual explotar la falta de seguridad se vuelve extremadamente fácil para que los ciberdelincuentes lancen ataques de phishing de correo electrónico y suplantación de dominio.

¡Esto resalta la necesidad de protocolos de autenticación de correo electrónico efectivos como DMARC que realmente cumplan con sus afirmaciones!

Pasos para prevenir BEC con DMARC

Paso 1: Implementación

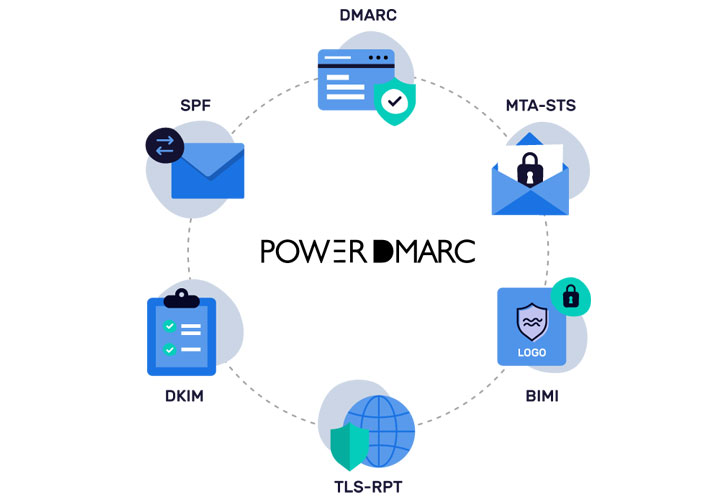

El primer paso para luchar contra BEC es configurar DMARC para su dominio. La autenticación, generación de informes y conformidad de mensajes basados en dominios (DMARC) utiliza los estándares de autenticación SPF y DKIM para validar los correos electrónicos enviados desde su dominio.

Especifica a los servidores de recepción cómo responder a los correos electrónicos que fallan en cualquiera de estas comprobaciones de autenticación, lo que otorga al propietario del dominio el control sobre la respuesta del receptor. Por lo tanto, para implementar DMARC, necesitaría:

- Identifique todas las fuentes de correo electrónico válidas autorizadas para su dominio

- Publique un registro SPF en su DNS para configurar SPF para su dominio

- Publique un registro DKIM en su DNS para configurar DKIM para su dominio

- Publique un registro DMARC en su DNS para configurar DMARC para su dominio

Para evitar complejidades, puede utilizar las herramientas gratuitas de PowerDMARC (generador de registros SPF gratuito, generador de registros DKIM gratuito, generador de registros DMARC gratuito) para generar registros con la sintaxis correcta al instante y publicarlos en el DNS de su dominio.

Paso 2: Cumplimiento

Su política DMARC se puede configurar para:

- p = ninguno (DMARC solo en el monitoreo; los mensajes que fallan en la autenticación aún se entregarán)

- p = cuarentena (DMARC en cumplimiento; los mensajes que no superen la autenticación se pondrán en cuarentena)

- p = rechazo (DMARC con máxima aplicación; los mensajes que no superen la autenticación no se entregarán en absoluto)

Le recomendamos que comience a usar DMARC con una política que permita el monitoreo solo para que pueda controlar el flujo de correo electrónico y los problemas de entrega. Sin embargo, tal política no proporcionaría ninguna protección contra BEC.

Esta es la razón por la que eventualmente necesitaría cambiar a la aplicación de DMARC. PowerDMARC lo ayuda a pasar sin problemas de la supervisión a la aplicación en poco tiempo con una política de p = rechazarque ayudará a especificar a los servidores de recepción que un correo electrónico enviado desde una fuente malintencionada utilizando su dominio no se entregará en absoluto a la bandeja de entrada de su destinatario.

Paso 3: Monitoreo y Reporte

Ha establecido su política DMARC en cumplimiento y ha minimizado con éxito BEC, pero ¿es eso suficiente? La respuesta es no. Todavía necesita un mecanismo de informes extenso y efectivo para monitorear el flujo de correo electrónico y responder a cualquier problema de entrega. La plataforma SaaS de múltiples inquilinos de PowerDMARC lo ayuda a:

- mantén el control de tu dominio

- monitorear visualmente los resultados de autenticación para cada correo electrónico, usuario y dominio registrado para usted

- elimine las direcciones IP abusivas que intentan suplantar su marca

Los informes de DMARC están disponibles en el panel de PowerDMARC en dos formatos principales:

- Informes agregados de DMARC (disponibles en 7 vistas diferentes)

- Informes forenses DMARC (con encriptación para mayor privacidad)

La culminación de la implementación, el cumplimiento y los informes de DMARC lo ayudan a reducir drásticamente las posibilidades de ser víctima de estafas y suplantación de BEC.

Con los filtros antispam, ¿todavía necesito DMARC?

¡Sí! DMARC funciona de manera muy diferente a sus filtros antispam y puertas de enlace de seguridad de correo electrónico comunes. Si bien estas soluciones generalmente vienen integradas con sus servicios de intercambio de correo electrónico basados en la nube, solo pueden ofrecer protección contra intentos de phishing entrantes.

Los mensajes enviados desde su dominio aún permanecen bajo la amenaza de suplantación. Aquí es donde interviene DMARC.

Sugerencias adicionales para mejorar la seguridad del correo electrónico

Manténgase siempre por debajo del límite de búsqueda de 10 DNS.

Superar el límite de búsqueda de SPF 10 puede invalidar por completo su registro de SPF y hacer que incluso los correos electrónicos legítimos fallen en la autenticación.

En tales casos, si tiene su DMARC configurado para rechazar, los correos electrónicos auténticos no se entregarán. PowerSPF es su aplanador de registros SPF automático y dinámico que mitiga el error permanente de SPF al ayudarlo a mantenerse por debajo del límite estricto de SPF.

Actualiza automáticamente los bloques de red y busca cambios realizados por sus proveedores de servicios de correo electrónico en sus direcciones IP constantemente, sin ninguna intervención de su parte.

Garantice el cifrado TLS de correos electrónicos en tránsito

Si bien DMARC puede protegerlo de los ataques de ingeniería social y BEC, aún debe prepararse contra ataques de monitoreo generalizados como Man-in-the-middle (MITM).

Esto se puede hacer asegurándose de que se negocie una conexión segura a través de TLS entre los servidores SMTP cada vez que se envíe un correo electrónico a su dominio.

El MTA-STS alojado de PowerDMARC hace que el cifrado TLS sea obligatorio en SMTP y viene con un procedimiento de implementación sencillo.

Obtenga informes sobre problemas en la entrega de correo electrónico

También puede habilitar los informes SMTP TLS para obtener informes de diagnóstico sobre problemas de entrega de correo electrónico después de configurar MTA-STS para su dominio. TLS-RPT lo ayuda a obtener visibilidad en su ecosistema de correo electrónico y responder mejor a los problemas al negociar una conexión segura que conduce a fallas en la entrega.

Los informes TLS están disponibles en dos vistas (informes agregados por resultado y por fuente de envío) en el panel de PowerDMARC.

Amplifique el recuerdo de su marca con BIMI

Con BIMI (Indicadores de marca para la identificación de mensajes), puede llevar el recuerdo de su marca a un nivel completamente nuevo al ayudar a sus destinatarios a identificarlo visualmente en sus bandejas de entrada.

BIMI funciona adjuntando el logotipo de su marca única a cada correo electrónico que envía desde su dominio. PowerDMARC facilita la implementación de BIMI con solo 3 pasos simples por parte del usuario.

PoderDMARC es su destino integral para una variedad de protocolos de autenticación de correo electrónico, incluidos DMARC, SPF, DKIM, BIMI, MTA-STS y TLS-RPT. ¡Regístrese hoy para obtener su versión de prueba gratuita del analizador DMARC!