Si usa el reproductor multimedia VLC en su computadora y no lo ha actualizado recientemente, ni siquiera se atreva a reproducir ningún archivo de video descargado al azar que no sea de confianza.

Si lo hace, podría permitir que los piratas informáticos tomen el control total de su sistema informático de forma remota.

Esto se debe a que las versiones de software del reproductor multimedia VLC anteriores a la 3.0.7 contienen dos vulnerabilidades de seguridad de alto riesgo, además de muchas otras fallas de seguridad de gravedad media y baja, que podrían conducir a ataques de ejecución de código arbitrario.

Con más de 3 mil millones de descargas, VLC es un software de reproductor multimedia de código abierto muy popular que actualmente utilizan cientos de millones de usuarios en todo el mundo en todas las plataformas principales, incluidas Windows, macOS, Linux, así como plataformas móviles Android e iOS. .

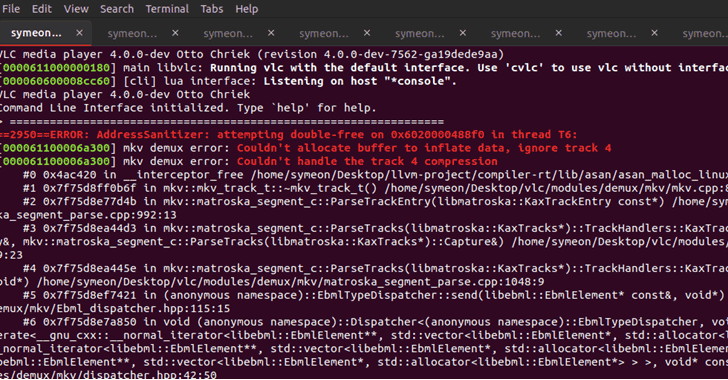

Descubierta por Symeon Paraschoudis de Pen Test Partners e identificada como CVE-2019-12874, la primera vulnerabilidad de alta gravedad es un problema doblemente gratuito que reside en la función «zlib_decompress_extra» del reproductor VideoLAN VLC y se activa cuando analiza un archivo MKV con formato incorrecto. escriba dentro del demuxer Matroska.

La segunda falla de alto riesgo, identificada como CVE-2019-5439 y descubierta por otro investigador, es un problema de desbordamiento del búfer de lectura que reside en la función «ReadFrame» y puede activarse usando un archivo de video AVI con formato incorrecto.

Aunque la prueba de concepto demostrada por ambos investigadores provoca un bloqueo, un atacante potencial puede explotar estas vulnerabilidades para lograr la ejecución de código arbitrario con los mismos privilegios que el usuario objetivo en el sistema.

Todo lo que el atacante debe hacer es crear un archivo de video MKV o AVI malicioso y engañar a los usuarios para que lo reproduzcan usando las versiones vulnerables de VLC.

Bueno, ese no es un trabajo difícil, ya que los atacantes pueden apuntar fácilmente a cientos de miles de usuarios en cuestión de horas simplemente lanzando archivos de video maliciosos en sitios de torrents, simulando una copia pirateada de una película o serie de televisión recién estrenada.

Según un aviso publicado por VideoLAN, tener las protecciones ASLR y DEP habilitadas en el sistema podría ayudar a los usuarios a mitigar la amenaza, pero los desarrolladores admitieron que estas protecciones también podrían pasarse por alto.

Paraschoudis usó la herramienta de fuzzing honggfuzz para descubrir este problema y otros cuatro errores, que también corrigió el equipo de VideoLAN a principios de este mes junto con otros 28 errores informados por otros investigadores de seguridad a través del programa de recompensas por errores de EU-FOSSA.

Se recomienda encarecidamente a los usuarios que actualicen el software de su reproductor multimedia a VLC 3.0.7 o versiones posteriores y que eviten abrir o reproducir archivos de video de terceros que no sean de confianza.