Desde marzo de 2021, se ha descubierto que el nuevo troyano de Android compromete las cuentas de Facebook de más de 10 000 usuarios en al menos 144 países a través de aplicaciones fraudulentas distribuidas a través de Google Play Store y otros mercados de aplicaciones de terceros.

apodado «atrapamoscas«El malware previamente no documentado se considera parte de una familia de caballos de Troya que utiliza trucos de ingeniería social para romper cuentas de Facebook como parte de una campaña para secuestrar sesiones organizadas por actores maliciosos que operan en Vietnam, según un informe publicado hoy por zLabs de Zimperium., y compartido con las noticias del hacker.

Aunque desde entonces se han descargado nueve aplicaciones problemáticas de Google Play, todavía están disponibles en tiendas de aplicaciones de terceros, «advertencia del riesgo de cargar aplicaciones en puntos finales móviles y datos de usuario», dijo el investigador de malware de Zimperium, Aazim Yaswant. La lista de aplicaciones es la siguiente:

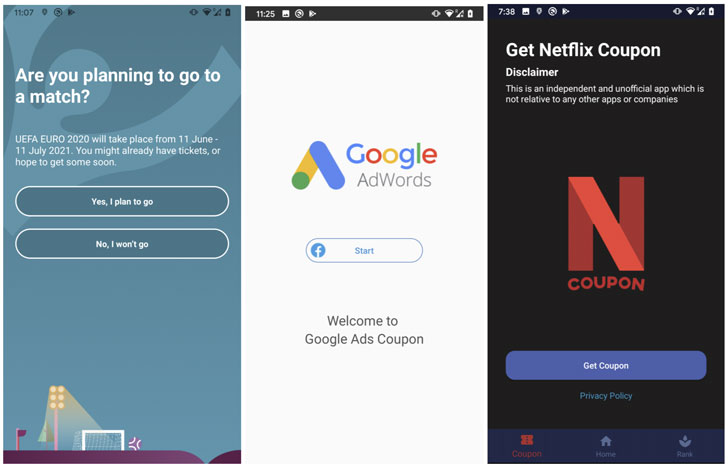

- Bono GG (com.luxcarad.cardid)

- Vota por el fútbol europeo (com.gardenguides.plantingfree)

- Anuncios de cupones GG (com.free_coupon.gg_free_coupon)

- Anuncios de cupones GG (com.m_application.app_moi_6)

- Cupón GG (com.free.voucher)

- Chatfuel (com.ynsuper.chatfuel)

- Cupón neto (com.free_coupon.net_coupon)

- Cupón neto (com.movie.net_coupon)

- EURO 2021 oficial (com.euro2021)

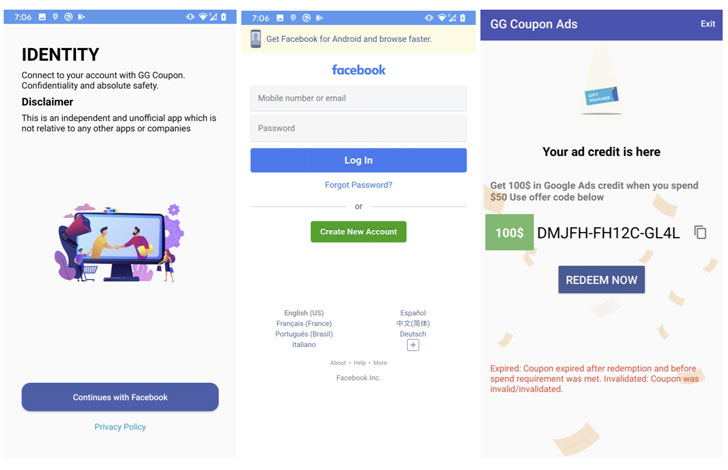

Las aplicaciones maliciosas afirman ofrecer códigos de cupón de Netflix y Google AdWords y permiten a los usuarios votar por sus equipos y jugadores favoritos en la UEFA EURO 2020, que tuvo lugar entre el 11 de junio y el 11 de julio de 2021, solo con la condición de que inicien sesión con sus cuentas. en Facebook. emita su voto u obtenga un código de cupón o créditos.

Una vez que un usuario inicia sesión en la cuenta, el malware está equipado para robar la identificación de Facebook, la ubicación, la dirección de correo electrónico, la dirección IP y las cookies y tokens asociados con la cuenta de Facebook de la víctima, lo que permite que el actor de amenazas realice campañas de desinformación utilizando detalles sobre la geolocalización de la víctima o la propagación de malware mediante el uso de técnicas de ingeniería social mediante el envío de mensajes personales que contienen referencias al caballo de Troya.

Esto se logra mediante una técnica llamada incrustación de JavaScript, en la que «la aplicación abre una URL legítima dentro de un WebView configurado con JavaScript y extrae toda la información necesaria, como cookies, detalles de la cuenta de usuario, ubicación y dirección IP». inyección maliciosa [JavaScript] código”, explicó Yaswant.

Si bien los datos filtrados se alojan en una infraestructura de comando y control (C2), las vulnerabilidades de seguridad encontradas en el servidor C2 podrían explotarse para exponer una base de datos completa de cookies de sesión robadas a cualquier persona en Internet, poniendo a las víctimas en un riesgo adicional. .

«Los actores de amenazas maliciosas se aprovechan de la idea errónea común de los usuarios de que iniciar sesión en el dominio correcto siempre es seguro, independientemente de la aplicación utilizada para iniciar sesión», dijo Yaswant. «Los dominios objetivo son plataformas de redes sociales populares, y esta campaña ha sido excepcionalmente efectiva en la recopilación de datos de las sesiones de redes sociales de usuarios en 144 países. Estas cuentas se pueden usar como una botnet para una variedad de propósitos: desde aumentar la popularidad de los sitios / sitios / productos». para difundir información errónea o propaganda política”.