Investigadores de seguridad cibernética han descubierto una nueva botnet que secuestra dispositivos inteligentes conectados a Internet para realizar tareas nefastas, en su mayoría ataques DDoS y minería ilícita de monedas criptográficas.

Descubierto por el equipo de seguridad de Netlab de Qihoo 360, el HEH Botnet, escrito en lenguaje Go y armado con un protocolo patentado peer-to-peer (P2P), se propaga a través de un ataque de fuerza bruta del servicio Telnet en los puertos 23/2323 y puede ejecutar comandos de shell arbitrarios.

Los investigadores dijeron que las muestras de botnet HEH descubiertas hasta ahora admiten una amplia variedad de arquitecturas de CPU, incluidas x86 (32/64), ARM (32/64), MIPS (MIPS32 / MIPS-III) y PowerPC (PPC).

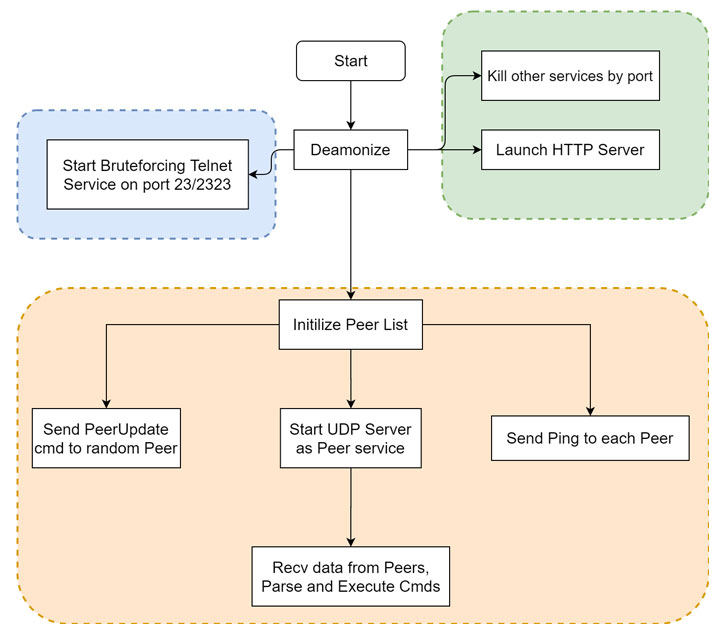

La botnet, a pesar de estar en sus primeras etapas de desarrollo, viene con tres módulos funcionales: un módulo de propagación, un módulo de servicio HTTP local y un módulo P2P.

Inicialmente descargado y ejecutado por un script de Shell malicioso llamado «wpqnbw.txt», la muestra de HEH luego usa el script de Shell para descargar programas no autorizados para todas las diferentes arquitecturas de CPU desde un sitio web («pomf.cat»), antes de finalizar una serie de procesos de servicio basados en sus números de puerto.

La segunda fase comienza con la muestra HEH iniciando un servidor HTTP que muestra la Declaración Universal de los Derechos Humanos en ocho idiomas diferentes e inicializando parcialmente un módulo P2P que realiza un seguimiento de los pares infectados y permite al atacante ejecutar comandos de shell arbitrarios, incluidos la capacidad de borrar todos los datos del dispositivo comprometido activando un comando de autodestrucción.

Otros comandos hacen posible reiniciar un bot, actualizar la lista de pares y salir del bot en ejecución actual, aunque los autores de la botnet aún no han implementado un comando de «Ataque».

«Después de que el Bot ejecute el módulo P2P, ejecutará la tarea de fuerza bruta contra el servicio Telnet para los dos puertos 23 y 2323 de manera paralela, y luego completará su propia propagación», dijeron los investigadores.

En otras palabras, si el servicio Telnet se abre en el puerto 23 o 2323, intenta un ataque de fuerza bruta utilizando un diccionario de contraseñas que consta de 171 nombres de usuario y 504 contraseñas. En un allanamiento exitoso, la víctima recién infectada se agrega a la red de bots, amplificándola.

«El mecanismo operativo de esta botnet aún no está maduro, [and] algunas funciones importantes como el módulo de ataque aún no se han implementado”, concluyeron los investigadores.

«Dicho esto, la estructura P2P nueva y en desarrollo, el soporte de arquitectura de CPU múltiple, la función de autodestrucción integrada, hacen que esta red de bots sea potencialmente peligrosa».