La gente es adicta al Wi-Fi gratis. Lo necesitan, lo quieren y no se lo piensan dos veces antes de conectarse a cualquier red que pueda ponerlos en línea en la mayoría de los casos. Conseguir Wi-Fi en un hotel, en un avión, incluso en un restaurante o bar te lleva a decidir dónde ir y quedarte. Muchas personas incluso usan Wi-Fi público en hoteles / alquileres para ver contenido para adultos, sin mencionar HBO Max. Aún así, la mayoría de las personas no pueden distinguir una red Wi-Fi segura de una insegura.

Para muchos, los puntos de acceso Wi-Fi públicos son demasiado convenientes para ignorarlos. Pero son riesgosos, especialmente porque no son tan difíciles de asegurar que estés a salvo. Algunos de los consejos a continuación incluyen sentido común; puedes configurar el resto antes de salir de casa u oficina. Asegúrese de que el próximo punto de acceso al que se una, ya sea en una cafetería o en el cielo, no sea una pesadilla de seguridad esperando a suceder.

Resumen

1. Seleccione la red correcta

¿Alguna vez ha intentado conectarse a una red Wi-Fi pública y ha visto varios nombres de red que son similares pero no iguales? EricsCoffeeHaus contra EriksCoffeeHaus, o HuéspedHilton contra HiltonHuéspedes, por ejemplo. Este es un ataque de hombre en el medio probado utilizado por piratas informáticos, apodado Wi-Phishing, que intenta que inicie sesión en la red incorrecta para acceder a su información. La mayoría de las personas no se toman el tiempo para controlar y saltar a la señal abierta más fuerte que ven. Sin embargo, siempre debe asegurarse de haber seleccionado una red legítima. Pregúntele a alguien que trabaje allí por el nombre correcto de la red si no está publicado.

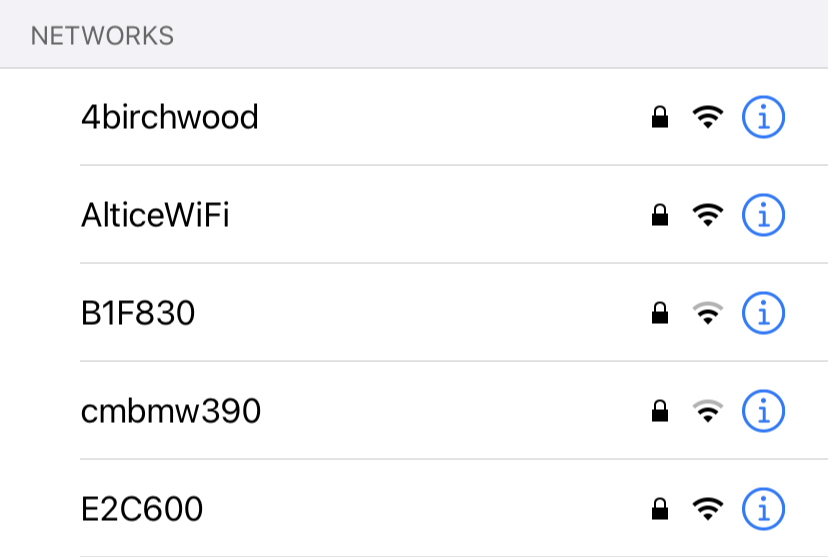

2. Seleccione una red segura

Si desea seleccionar el punto de acceso Wi-Fi en el que desea iniciar sesión, intente encontrar uno que lo bloquee. Has leído correctamente. Por lo general, si ve un icono de candado, significa que no puede acceder a él. Las redes de seguridad cero no tienen un ícono de candado o la palabra «seguro» al lado que aparece en una computadora portátil con Windows. Si hace clic en una red no segura en su iPhone, incluso si es la suya en casa, aparecerá una notificación. Recomendaciones de seguridad.

Por supuesto, esta no es una regla estricta y rápida. Algunos puntos de acceso no muestran un candado porque tienen una seguridad llamada «jardín de jardín»: debe iniciar sesión a través de un navegador para acceder a Internet. El check-in generalmente lo proporciona el punto de acceso; puede obtenerlo, por ejemplo, en la recepción del hotel al momento del check-in.

Es mejor ceñirse a los puntos de acceso, donde el proveedor, ya sea una conferencia, un hotel o una cafetería, le brinda una red clara para elegir, además de una contraseña para otorgar acceso. Entonces al menos sabes que estás en una red para usar.

3. Solicita una conexión

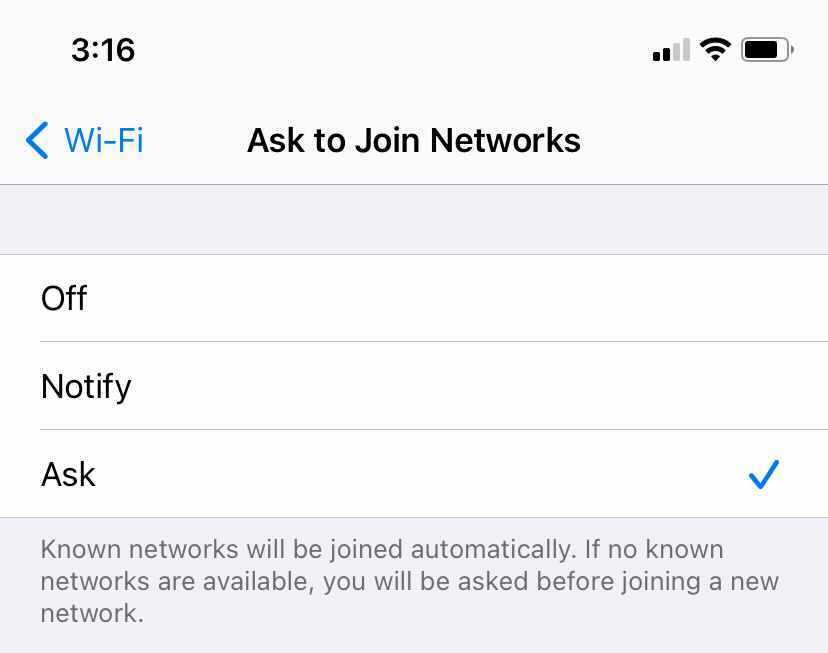

Puede configurar la mayoría de los dispositivos para que le pidan permiso antes de conectarse a una red, en lugar de simplemente conectarse automáticamente a la red abierta más fuerte en el área o a una red a la que solían conectarse. Eso es una buena idea. Nunca suponga que una red que ha utilizado en un lugar es tan segura como una red con el mismo nombre en otro lugar. Cualquiera con las herramientas adecuadas podría falsificar el nombre de una transmisión Wi-Fi (llamada SSID).

Si el dispositivo pregunta primero, tiene la opción de decidir si es seguro conectarse o no. Por ejemplo, en iOS, vaya a Ajustes > WiFiy comprobar Preguntar para conectarse a las redes. En Android, la ruta exacta variará, pero busque las preferencias de Wi-Fi en Configuración.

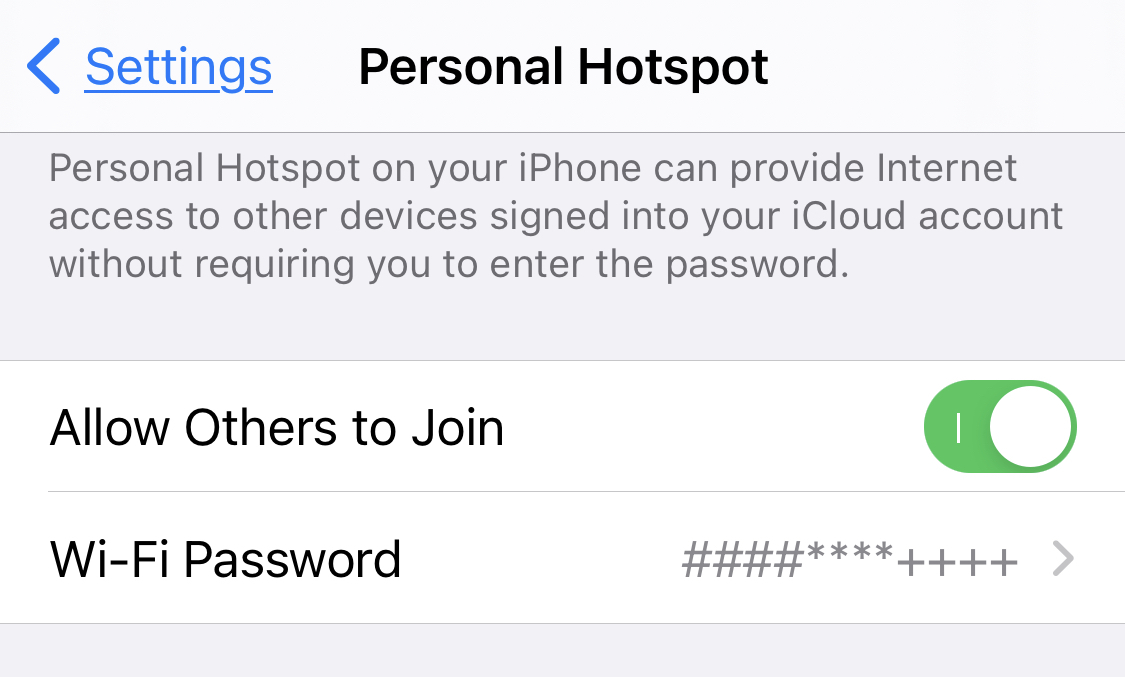

4. Sea su propio punto de acceso

En lugar de arriesgarse a que todos en el grupo usen Wi-Fi débil, una persona podría designar su propio dispositivo como punto de acceso. Casi todas las computadoras portátiles y teléfonos facilitan convertirse en su propio punto de acceso para otros. No será rápido, pero será más seguro.

En Windows 10, enciéndalo Ajustes > Red e Internet > Punto de acceso móvil. Seleccione el tipo de conexión a Internet que está utilizando (si hay más de una opción, esto es mejor si tiene una conexión Ethernet) y copie el nombre de la red que le da a las personas (o cámbielo). la contraseña de red a la que necesitan acceder (o cambiarla; debe tener al menos ocho caracteres).

En macOS, vaya a Menú Apple > Preferencias del Sistema > Compartir y haga clic en el cuadro Compartir Internet. Seleccione el tipo de conexión que desea compartir como planea compartirla (Wi-Fi, duh), luego haga clic en Opciones de Wi-Fi, asigne un nombre a su punto de acceso Mac y asígnele una contraseña.

En iOS, vaya a Configuración> Punto de acceso personal encender Deja que otros se conecten. Aquí también puede restablecer la contraseña a una contraseña que tenga al menos ocho caracteres. Usuarios de Android, busquen bajo Configuración> Red e Internet> Punto de acceso y anclaje.

5. Trae un punto de acceso

El Wi-Fi público es genial, pero solo puedes traer un punto de acceso contigo. Los puntos de acceso de módem celular tienen su propia batería, usan una red troncal celular para conectarse a Internet y brindan acceso Wi-Fi a más personas. Claro, cuesta más, pero podría valer la pena si tienes mucho viaje por delante. Nuestra mejor elección depende de tu operador (ver nuestro resumen de los mejores hotspots móviles), o si te vas al extranjero, considera Skyroam Solis Lite.

En general, es mucho más seguro que usar Wi-Fi proporcionado públicamente. Solo le costará más, ya sea en dinero o en datos (o en ambos).

6. Suscríbete a puntos de acceso

Servicios como Boingo, que trabaja con otros y brinda acceso a más de 1 millón de puntos de acceso en todo el mundo, o Gogo, que proporciona puntos de acceso específicamente para aviones en vuelo, son dos de los grandes nombres en los servicios de Wi-Fi prepago. Págueles una tarifa mensual, que puede ser costosa, y sabrá que si encuentra sus puntos de acceso certificados, es mucho menos probable que los administren malos. (No imposible, pero bastante improbable).

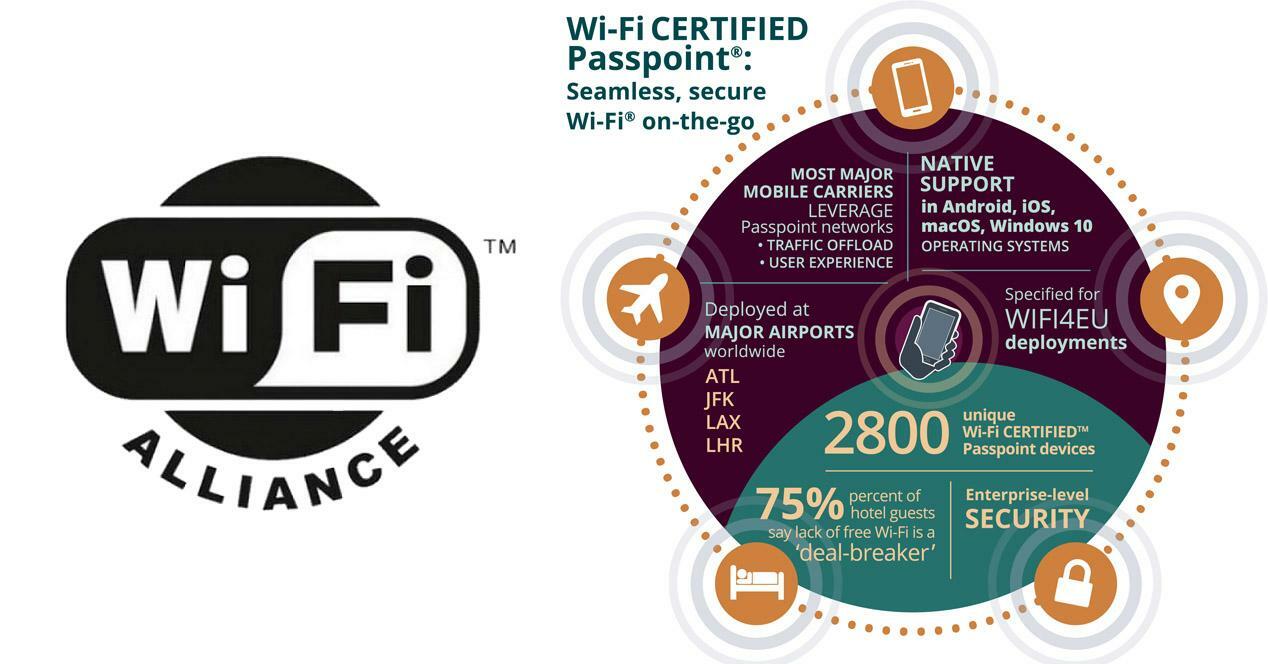

7. Usa el punto de acceso 2.0

(Imagen: Alianza Wi-Fi) (Alianza Wi-Fi)

¿Nunca has oído hablar de 802.11u? ¿Qué tal un Passpoint certificado Wi-Fi? Todos son iguales: un método que ayuda a las personas no solo a llegar al punto de acceso de manera segura, sino también a cambiar de un punto de acceso compatible a un punto de acceso de torre celular. Esto significa que ingresa sus datos de inicio de sesión una vez, que se reutilizarán en puntos de acceso en todo el sitio, e iniciará sesión de forma inmediata y segura.

Los principales sistemas operativos como Windows 10, macOS, iOS y Android son compatibles con Hotspot 2.0. En Windows, vaya a Configuración> Red e Internet> Wi-Fi y cambiar el interruptor debajo Punto de acceso de red 2.0 encender. En Android, búscalo en Configuración. Puede encontrarlo en ubicaciones con ISP consistentes, como Optimum o Spectrum, o de proveedores de puntos de acceso pagos, como Boingo. Si esta es una oportunidad para ti, úsala.

Recomendado por nuestros editores

8. Evite la información personal en los puntos de acceso

Este es menos un consejo técnico que un consejo de comportamiento: si es posible, evite realizar tareas serias como pagar facturas, acceder a una cuenta bancaria o incluso usar una tarjeta de crédito cuando esté conectado a una red Wi-Fi pública. ¿Y declarar impuestos en el punto de acceso? En todo caso. Guarde estas transacciones mientras esté conectado de forma segura a su red doméstica, donde es mucho menos probable que se dirijan a espionaje porque ya lo tiene seguro, ¿verdad? Si es absolutamente necesario hacer lo anterior, sigue leyendo.

9. No uses tus contraseñas

Debe recordar muchas contraseñas y probablemente deba ingresar algunas, incluso si está en una red Wi-Fi pública. Pero si ha sido comprometido, digamos que un pirata informático monitorea la transmisión y descarga datos, cualquier cosa que escriba y cargue en Internet puede estar igualmente comprometida. Esta es una de las muchas razones por las que debería usar un administrador de contraseñas. Almacenan contraseñas para usted y las mantienen encriptadas, incluso en aplicaciones móviles. Si usa contraseñas, intente asegurarse de que estén en un sitio donde tenga configurada la autenticación de dos factores.

10. Comprueba la conexión segura

La mayoría de los sitios usan HTTPS para admitir la capa de conexión segura (SSL) para que su conexión sea más segura. Los navegadores como Chrome le advierten si visita un sitio sin él. Puede averiguar si el sitio en el que se encuentra utiliza HTTPS, incluso si no lo ve en la URL (esta sería la primera parte, como se ve en «https://www.pcmag.com»). Por ejemplo, el icono del candado y la palabra «Seguro» aparecen al principio de la barra de direcciones en Chrome en el escritorio (el candado aparece en la mayoría de los navegadores de teléfonos inteligentes). También hay extensiones, como la extensión HTTPS Everywhere de Electronic Frontier Foundation para Chrome, Firefox u Opera, que intentan forzar la conexión de cada sitio a una opción segura, si está disponible.

11. Usa una VPN

Esto debería ser evidente: cuando está en una red pública, necesita una red privada virtual (VPN). Si bien ese fue un consejo razonablemente bueno, cuando escribimos esta historia por primera vez hace casi diez años, ahora vivimos en un estado de vigilancia / piratas informáticos que compite con Orwell. 1984.

La VPN crea un túnel privado entre su computadora portátil o teléfono inteligente y el servidor VPN en el otro extremo y encripta su tráfico antes de escucharlo, incluso por parte de su ISP u operador de punto de acceso. Para encontrar el adecuado para usted, lea nuestro resumen de los mejores servicios de VPN. Colóquelo en todos sus dispositivos que usan Wi-Fi público de cualquier tipo. Incluso en el wifi de tu casa. usted será feliz de haberlo hecho. (Use la red Tor para el anonimato completo).

12. Desactiva compartir

Cuando se conecta a una red usando una PC, ya sea Windows o Mac, el objetivo suele ser compartir algunos servicios, al menos archivos y la capacidad de imprimir. Si deja abierto el uso compartido con el punto de acceso y se une a algo incorrecto, le da fácil acceso a los villanos. Desactívala antes de salir. En Windows 10, vaya a Ajustes > Red e Internet > Wi-Fi > Cambiar opciones avanzadas de uso compartido (derecha) y busque Invitado o Público: haga clic en el dosel hacia abajo para abrir esta sección. Haga clic en el botón de opción junto a él Desactivar el descubrimiento de redes para que su computadora no sea visible y Desactivar el uso compartido de archivos e impresoras para evitar compartir.

13. Mantén actualizado tu sistema operativo y aplicaciones

Las actualizaciones del sistema operativo (SO) son un mal molesto pero necesario. No se deje engañar por una falsa sensación de seguridad porque está usando una Mac o un iPhone. Las actualizaciones del sistema operativo son un asunto serio; a menudo reparan graves agujeros de seguridad. Una vez que la actualización está disponible, todos en el mundo saben acerca de los agujeros en la iteración anterior: si no lo solucionó, su dispositivo se convertirá en una fruta madura lista para ser recogida por un pirata informático ocasional.

Tampoco te olvides de las aplicaciones móviles. Las actualizaciones de aplicaciones también corrigen graves agujeros de seguridad. Las aplicaciones de navegador en particular, pero todo lo que se conecta en línea puede ser vulnerable. En iOS, vaya a Ajustes > App Store > Actualizaciones de aplicacionesy enciéndelo para que las aplicaciones se actualicen solas. Puedes hacer lo mismo en dispositivos Android Google Play > Ajustes > Actualizar aplicaciones automáticamentey seleccione si desea que las actualizaciones automáticas se ejecuten en cualquier red (como su conexión móvil) o solo cuando esté conectado a Wi-Fi.