A principios de abril de este año, Amazon abordó una vulnerabilidad crítica en su plataforma de lectura de libros electrónicos Kindle, que podría explotarse para tomar el control total del dispositivo de un usuario, lo que llevaría al robo de información confidencial simplemente al implementar un libro electrónico malicioso. .

«Al enviar un libro electrónico malicioso a los usuarios de Kindle, la amenaza podría robar cualquier información almacenada en el dispositivo, desde los detalles de inicio de sesión de Amazon hasta la información de facturación», dijo Yan Point Balmas, jefe de investigación cibernética de Check Point, en un comunicado por correo electrónico. . . «Las vulnerabilidades permiten que un atacante se dirija a una audiencia muy específica».

En otras palabras, si el autor de la amenaza quisiera señalar a un grupo específico de personas o un grupo demográfico, es posible que el adversario elija un libro electrónico favorito en el idioma o dialecto que se habla comúnmente en el grupo para adaptarlo y organizarlo. ataque cibernético altamente dirigido.

Tras el descubrimiento responsable del problema de Amazon en febrero de 2021, el gigante minorista y del entretenimiento lanzó un parche como parte de su versión de firmware 5.13.5 de Kindle en abril de 2021.

Los ataques de errores comienzan enviando un libro electrónico malicioso a una víctima prevista que, cuando se abre el libro, inicia una secuencia de infección sin ninguna interacción, lo que permite al malvado actor eliminar la biblioteca del usuario, obtener acceso completo a la cuenta de Amazon o convertir el Kindle en un robot para conectar otros dispositivos en la red de área local de destino.

|

| Vulnerabilidad de desbordamiento de pila en el algoritmo de decodificación JBIG2Globals |

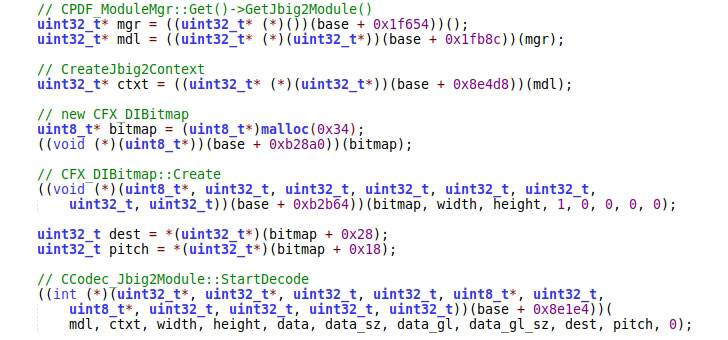

El problema es el análisis de los libros electrónicos de firmware, específicamente la implementación asociada con la forma en que se abren los documentos PDF, lo que permite a un atacante ejecutar contenido malicioso en un dispositivo.

Esto es posible debido a una vulnerabilidad de desbordamiento de pila en la función de procesamiento de PDF (CVE-2021-30354) que se puede usar para obtener cualquier primitiva de escritura y un error de escalada de privilegios local en el servicio Kindle Application Manager (CVE-2021-30355) que permite a un actor concatenar amenazas con estos dos errores y ejecutar el código con malware como raíz.

A principios de enero de este año, Amazon corrigió vulnerabilidades similares, denominadas colectivamente «KindleDrip», que podrían permitir que un atacante tome el control de los dispositivos de la víctima mediante la entrega de un libro electrónico malicioso a los objetivos y la realización de compras no autorizadas.

«El Kindle, al igual que otros dispositivos de Internet de las cosas, a menudo se considera inofensivo y se pasa por alto como un riesgo para la seguridad», dijo Balmas. «Estos dispositivos IoT son vulnerables a los mismos ataques que las computadoras. Todos deben ser conscientes de los riesgos cibernéticos de usar cualquier cosa conectada a una computadora, especialmente algo tan omnipresente como el Kindle de Amazon».