Los investigadores de seguridad cibernética han descubierto una vulnerabilidad crítica no corregida que afecta el mercado de software libre y de código abierto (FOSS) de Pling para la plataforma Linux, que podría explotarse potencialmente para ataques a la cadena de suministro y lograr la ejecución remota de código (RCE).

«Los mercados de Linux basados en la plataforma Pling son vulnerables a los gusanos [cross-site scripting] con el potencial de un ataque a la cadena de suministro «, dijo el cofundador de Positive Security, Fabian Bräunlein, en un documento técnico publicado hoy. La aplicación nativa PlingStore se ve afectada por una vulnerabilidad RCE que se puede iniciar desde cualquier sitio mientras la aplicación se está ejecutando».

Las tiendas de aplicaciones basadas en Plings afectadas por el error incluyen:

- appimagehub.com

- tienda.kde.org

- gnome-look.org

- xfce-look.org

- pling.com

PlingStore permite a los usuarios buscar e instalar software, temas, íconos y otros complementos de Linux que pueden no estar disponibles para descargar a través del centro de distribución de software.

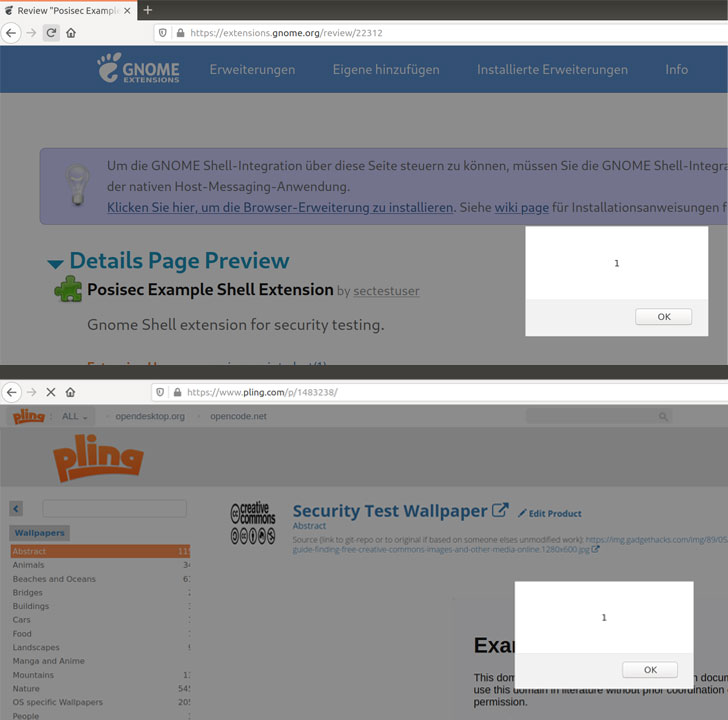

Esta vulnerabilidad se deriva de la forma en que la página de información del producto de la tienda analiza HTML o campos de medios incrustados, lo que podría permitir que un atacante incruste código JavaScript malicioso que podría conducir a la ejecución de código arbitrario.

«Este XSS guardado podría usarse para editar registros activos o publicar nuevos registros en la tienda Pling en el contexto de otros usuarios, lo que lleva a un XSS que se puede usar como gusano», dijo Bräunlein.

Aún más preocupante, esto podría permitir un ataque de gusano de la cadena de suministro XSS, donde un enemigo podría explotar la carga útil de JavaScript para cargar versiones de software con troyanos y modificar los metadatos de la lista de víctimas para incluir y distribuir el código de ataque.

Debido a que PlingStore funciona como una tienda digital única para todas las tiendas de aplicaciones anteriores, Positive Security ha notado que las vulnerabilidades XSS se pueden ejecutar desde una aplicación, lo que, junto con la omisión del entorno limitado, puede conducir a la ejecución remota de código.

Dado que la aplicación puede instalar otras aplicaciones, tiene otro mecanismo integrado para ejecutar código en [operating system] niveles «, explicó Bräunlein. Resulta que este mecanismo puede ser explotado por cualquier sitio para ejecutar código nativo arbitrario mientras PlingStore está abierto en segundo plano».

En otras palabras, cuando un usuario visita un sitio web malicioso a través de un navegador, XSS se inicia en Pling cuando se ejecuta en segundo plano. El código JavaScript en la Web no solo puede conectarse al servidor WebSocket local que se usa para escuchar los mensajes de la aplicación, sino también usarlo para enviar mensajes para ejecutar cualquier código nativo al descargar y ejecutar el archivo del paquete .AppImage.

Además, un error XSS similar descubierto en el mercado de extensiones de GNOME Shell podría usarse para apuntar a la computadora de una víctima mediante la emisión de comandos maliciosos a las extensiones del navegador Gnome Shell Integration e incluso extensiones publicadas de puerta trasera.

La compañía de ciberseguridad con sede en Berlín señaló que los errores se informaron a los administradores de proyectos correspondientes el 24 de febrero, con KDE Project y GNOME Security lanzando parches para problemas posteriores a la detección. Debido a que el error RCE asociado con PlingStore sigue sin resolverse, se recomienda que no ejecute Electron hasta que se solucione.

El informe llega menos de un mes después de que se descubrieran vulnerabilidades de seguridad graves en varias extensiones populares de Visual Studio Code que podrían permitir a los atacantes comprometer las máquinas locales, así como construir e implementar sistemas a través de un entorno de desarrollo integrado, allanando el camino para el suministro. cadena. ataques

«[The flaws] «En este entorno, incluso las vulnerabilidades relativamente pequeñas (como la falta de control de origen) pueden tener consecuencias graves (impulsadas por RCE desde cualquier navegador con una aplicación vulnerable ejecutándose en segundo plano)». Los desarrolladores de este tipo de aplicaciones deben pagar un alto nivel de control para garantizar su seguridad».