Se dice que un popular kit de desarrollo de software (SDK) de iOS utilizado por más de 1200 aplicaciones, con un total de más de mil millones de usuarios móviles, contiene un código malicioso con el objetivo de cometer fraude de clics en anuncios móviles y capturar información confidencial.

Según un informe publicado por la firma de seguridad cibernética Snyk, Mintegral, una plataforma de publicidad programática móvil propiedad de la empresa china de tecnología de publicidad móvil Mobvista, incluye un componente SDK que le permite recopilar URL, identificadores de dispositivos, direcciones IP, versiones del sistema operativo y otros usuarios. datos confidenciales de aplicaciones comprometidas a un servidor de registro remoto.

El SDK de iOS malicioso ha sido llamado «SourMint» por los investigadores de Snyk.

«El código malicioso puede espiar la actividad del usuario al registrar solicitudes basadas en URL realizadas a través de la aplicación», dijo Alyssa Miller de Snyk en un análisis el lunes. «Esta actividad se registra en un servidor de terceros y podría incluir información de identificación personal (PII) y otra información confidencial».

«Además, el SDK informa de manera fraudulenta los clics de los usuarios en los anuncios, robando ingresos potenciales de las redes publicitarias de la competencia y, en algunos casos, del desarrollador/editor de la aplicación», agregó Miller.

Aunque no se han revelado los nombres de las aplicaciones comprometidas que usan el SDK, el código se descubrió en la versión de iOS del Mintegral SDK (6.3.5.0), y la primera versión del SDK malicioso data del 17 de julio de 2019 (5.5). .1). Sin embargo, la versión de Android del SDK no parece verse afectada.

Secuestrar clics de anuncios de usuarios

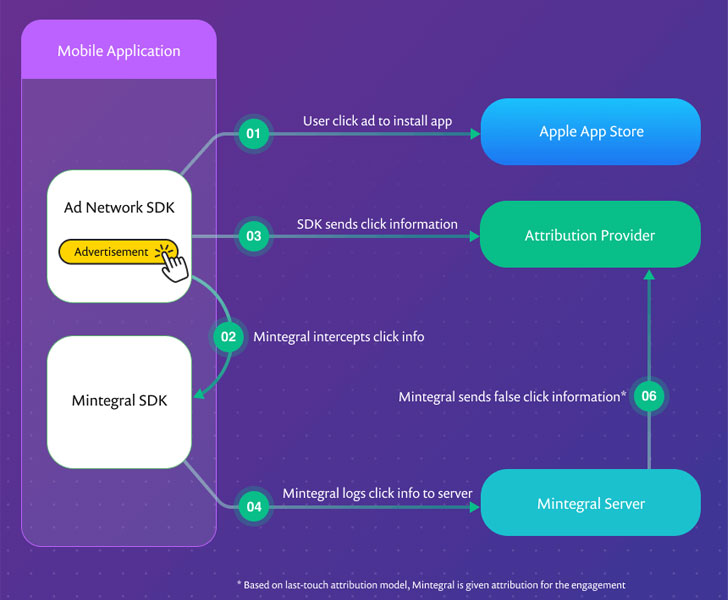

Al afirmar que el SDK contiene varias protecciones contra la depuración que intentan ocultar el comportamiento real de la aplicación, Snyk descubrió evidencia de que Mintegral SDK no solo intercepta todos los clics de anuncios dentro de una aplicación, sino que también usa esta información para atribuir de manera fraudulenta el clic a su red publicitaria. incluso en los casos en que una red publicitaria de la competencia haya publicado el anuncio.

Vale la pena señalar que las aplicaciones que cuentan con anuncios en la aplicación incluyen SDK de múltiples redes publicitarias con la ayuda de mediadores publicitarios.

«Cuando el proveedor de atribución intenta hacer coincidir el evento de instalación con las notificaciones de clic registradas, encuentra dos que coinciden», encontró el análisis. «Usando un modelo de atribución de último toque, la notificación de clic de Mintegral recibe la atribución y la notificación de clic de la otra red publicitaria se rechaza».

En otras palabras, Mintegral ha estado robando ingresos publicitarios de otras redes publicitarias al reclamar los anuncios de una red publicitaria diferente como propios, además de robarles a los desarrolladores sus ingresos incluso cuando la plataforma no se utiliza para publicar anuncios.

«En nuestra investigación, descubrimos que una vez que el SDK de Mintegral se integra en una aplicación, intercepta los clics incluso si Mintegral no está habilitado para publicar anuncios», dijo Miller. «En este caso, los ingresos publicitarios que deberían volver al desarrollador o editor a través de una red publicitaria competidora nunca se pagarán al desarrollador».

Recopilación de más datos de los necesarios para la atribución de clics en anuncios

Aún más preocupante, el SDK contiene funciones que están diseñadas para espiar todas las comunicaciones de las aplicaciones afectadas, y el alcance de los datos se recopila mucho más de lo que se requiere para la atribución de clics legítima.

La información registrada incluye la versión del sistema operativo, la dirección IP, el estado de carga, la versión del SDK de Mintegral, el tipo de red, el modelo, el nombre del paquete, el identificador de publicidad (IDFA o identificador para anunciantes) y más.

«Los intentos de Mintegral de ocultar la naturaleza de los datos que se capturan, tanto a través de controles antimanipulación como de una técnica de codificación patentada personalizada, recuerdan una funcionalidad similar informada por los investigadores que analizaron la aplicación TikTok», señaló Miller.

Si bien no hay forma de que los usuarios sepan si están usando una aplicación que incorpora el SDK de Mintegral, es imperativo que los desarrolladores externos revisen sus aplicaciones y eliminen el SDK para tapar la fuga de datos.

Por su parte, Apple está introduciendo nuevas funciones de privacidad en su próxima actualización de iOS 14 que dificulta que las aplicaciones de terceros rastreen a los usuarios al solicitar su consentimiento explícito para publicar anuncios dirigidos.

Actualización: Declaración de publicación de Mintegral que niega las acusaciones de SDK

En una declaración proporcionada a The Hacker News, un portavoz de Mintegral dijo:

«Nos gustaría asegurarles a nuestros clientes y socios que estas acusaciones no son ciertas. Estamos tomando este asunto muy en serio y estamos realizando un análisis exhaustivo de estas acusaciones y de dónde provienen».

«Para aclarar algunos detalles sobre cómo funciona nuestro SDK, nuestro SDK recopila información a través de una API de Apple a nivel de sistema operativo disponible públicamente. Usamos estos datos para seleccionar el anuncio más relevante cuando se llama a nuestra red publicitaria para completar una solicitud de anuncio. Esta es una técnica estándar de la industria con el propósito de identificar el anuncio más apropiado para un usuario».

«En un correo electrónico fechado el 24 de agosto, Apple dijo que ha hablado con los investigadores de Snyk sobre su informe y que no han visto ninguna evidencia de que Mintegral SDK esté dañando a los usuarios. Nuestras prácticas nunca entrarán en conflicto con los términos de servicio de Apple ni violarán la confianza del cliente. Nunca utilizaríamos estos datos para ninguna reclamación de instalación fraudulenta y nos tomamos muy en serio estas acusaciones».

«Con todo esto dicho, junto con las próximas actualizaciones de iOS14 de Apple, ya habíamos planeado desaprobar esta funcionalidad en el SDK de todos modos. Hemos estado y estamos en comunicación constante con todas las partes interesadas, incluida Apple, y sentimos que eliminar esta funcionalidad era el mejor ruta para los clientes y usuarios cuando se lance iOS 14».