Un actor de amenazas emergente de China ha sido rastreado hasta una nueva campaña de piratería dirigida a agencias gubernamentales en India y residentes de Hong Kong con la intención de robar información confidencial, reveló la firma de seguridad cibernética Malwarebytes en el último informe compartido con The Hacker News.

Los ataques se observaron durante la primera semana de julio, coincidiendo con la aprobación de una controvertida ley de seguridad en Hong Kong y la prohibición de India de 59 aplicaciones creadas en China por motivos de privacidad, semanas después de una violenta escaramuza en la frontera con Indochina.

Al atribuir el ataque con «confianza moderada» a un nuevo grupo APT chino, Malwarebytes dijo que pudieron rastrear sus actividades en función de los «intentos de phishing únicos» diseñados para comprometer objetivos en India y Hong Kong.

Los operadores del grupo APT han aprovechado al menos tres Tácticas, Técnicas y Procedimientos (TTP, por sus siglas en inglés) diferentes, utilizando correos electrónicos de phishing para eliminar variantes del malware Cobalt Strike y MgBot, y aplicaciones de Android falsas para recopilar registros de llamadas, contactos y SMS. mensajes

“Los señuelos utilizados en esta campaña indican que el actor de amenazas puede estar apuntando al gobierno indio y a las personas en Hong Kong, o al menos a aquellos que están en contra de la nueva ley de seguridad emitida por China”, dijo la firma.

Uso de Spear-Phishing para instalar MgBot Malware

La primera variante, observada el 2 de julio, alertó a los destinatarios con el dominio «gov.in» indicando que algunas de sus direcciones de correo electrónico se habían filtrado y que debían completar una verificación de seguridad antes del 5 de julio.

Los correos electrónicos vienen adjuntos con un «Mail security check.docx» supuestamente del Centro de Seguridad de la Información del Gobierno de la India. Al abrir, emplea la inyección de plantilla para descargar una plantilla remota y ejecutar una variante muy ofuscada de Cobalt Strike.

Pero un día después del ataque antes mencionado, los operadores cambiaron la carga maliciosa Cobalt Strike por una versión actualizada del malware MgBot.

Y en la tercera versión vista el 5 de julio, los investigadores observaron que la APT usaba un documento incrustado completamente diferente con una declaración sobre Hong Kong del primer ministro del Reino Unido, Boris Johnson, que supuestamente prometía admitir tres millones de hongkoneses en el país.

Los comandos maliciosos para descargar y soltar el cargador, que están codificados dentro de los documentos, se ejecutan utilizando el protocolo de intercambio dinámico de datos (DDE), un sistema de comunicación entre procesos que permite que los datos se comuniquen o compartan entre las aplicaciones de Windows.

UNA RATA CON VARIAS CAPACIDADES

El cargador caído («ff.exe») se hace pasar por una herramienta Realtek Audio Manager y contiene cuatro recursos integrados, dos de los cuales están escritos en chino simplificado.

Esto, junto con el uso de DDE y la inyección de plantillas, sugiere que la campaña podría ser obra de un actor de amenazas con sede en China, dado el historial previo de ataques que aprovecharon los mismos TTP.

Posteriormente, el cargador aumenta sus privilegios a través de una omisión de CMSTP antes de instalar la carga útil final, al mismo tiempo que toma medidas para evitar la detección por parte de los depuradores y el software de seguridad.

Para frustrar el análisis estático, «el código se modifica a sí mismo, lo que significa que altera sus secciones de código durante el tiempo de ejecución», dijeron los investigadores.

«Utiliza las llamadas API ‘GetTickCount’ y ‘QueryPerformanceCounter’ para detectar el entorno del depurador. Para detectar si se está ejecutando en un entorno virtual, utiliza instrucciones de detección anti-vm como ‘sldt’ y ‘cpid’ que pueden proporcionar información sobre el procesador y también comprueba los puertos de E/S de Vmware (VMXH)».

En última instancia, es este ejecutable de malware final («pMsrvd.dll») el que se usa para realizar las actividades maliciosas, lo que hace haciéndose pasar por una «aplicación de escritorio de Video Team».

El troyano de administración remota (RAT) incluido no solo es capaz de establecer una conexión a un servidor remoto de comando y control (C2) ubicado en Hong Kong, sino que también tiene la capacidad de capturar pulsaciones de teclas, capturas de pantalla y administrar archivos y procesos.

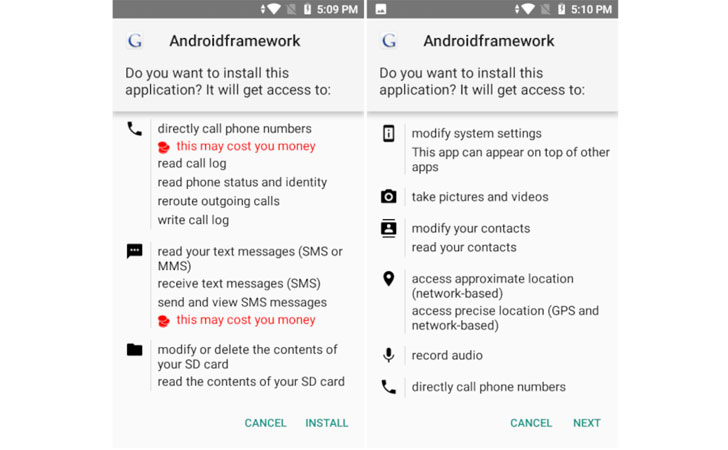

Además, los investigadores también encontraron varias aplicaciones maliciosas de Android como parte del conjunto de herramientas del grupo que viene equipado con funciones RAT, como grabación de audio y pantalla y funciones para triangular la ubicación de un teléfono y filtrar contactos, registros de llamadas, SMS e historial web.

Curiosamente, parece que este nuevo grupo APT de China ha estado activo al menos desde 2014, con sus TTP vinculados a al menos tres ataques diferentes en 2014, 2018 y marzo de 2020. En todas sus campañas, el actor usó una variante de MgBot para reunirse sus objetivos