Si está utilizando LibreOffice, debe actualizarlo una vez más.

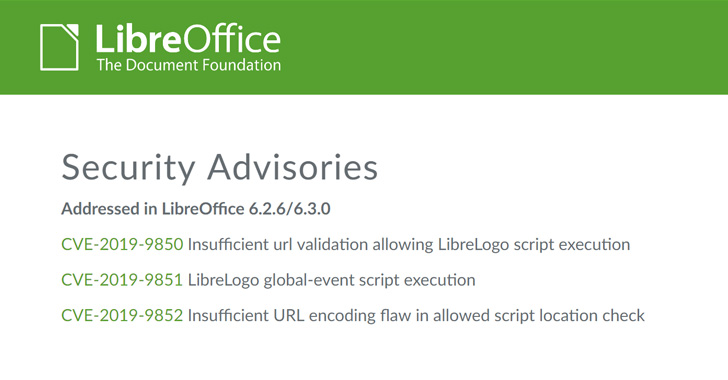

LibreOffice ha lanzado la última versión 6.2.6 / 6.3.0 de su software de oficina de código abierto para abordar tres nuevas vulnerabilidades eso podría permitir a los atacantes eludir los parches para dos vulnerabilidades previamente abordadas.

LibreOffice es una de las alternativas más populares y de código abierto a la suite de Microsoft Office y está disponible para sistemas Windows, Linux y macOS.

Una de las dos vulnerabilidades, rastreada como CVE-2019-9848, que LibreOffice intentó reparar el mes pasado fue una falla de ejecución de código que afectó a LibreLogo, un script de gráficos vectoriales de tortugas programables que se envía de forma predeterminada con LibreOffice.

Esta falla permite a un atacante crear un documento malicioso que puede ejecutar silenciosamente comandos arbitrarios de python sin mostrar ninguna advertencia a un usuario objetivo.

Aparentemente, el parche para esta vulnerabilidad fue insuficiente, como también informó The Hacker News a fines del mes pasado, lo que permitió a dos investigadores de seguridad independientes eludir el parche y volver a habilitar el ataque al explotar dos nuevas vulnerabilidades, como se explica a continuación:

- CVE-2019-9850: Descubierta por Alex Inführ, la vulnerabilidad en LibreOffice existe debido a una validación de URL insuficiente que permite a los atacantes maliciosos eludir la protección agregada al parche CVE-2019-9848 y activar nuevamente la llamada a LibreLogo desde los controladores de eventos de secuencias de comandos.

- CVE-2019-9851: Descubierta por Gabriel Masei, esta falla reside en una función separada donde los documentos pueden especificar scripts preinstalados, al igual que LibreLogo, que se puede ejecutar en varios eventos de script globales, como la apertura de documentos, etc.

El parche para la segunda vulnerabilidad (CVE-2018-16858) que LibreOffice lanzó en febrero se omitió con éxito, volviendo a habilitar el ataque de cruce de directorios que podría permitir que documentos maliciosos ejecuten cualquier script desde ubicaciones arbitrarias en el sistema de archivos de la víctima.

- CVE-2019-9852: Descubierto por Nils Emmerich de ERNW Research GmbH, un ataque de codificación de URL podría permitir a los atacantes eludir el parche para un ataque transversal de directorio.

Al explotar con éxito estas tres vulnerabilidades, un atacante remoto puede ejecutar silenciosamente comandos maliciosos en una computadora objetivo al convencer a la víctima de que simplemente abra un archivo de documento creado con fines malintencionados.

Se recomienda encarecidamente a los usuarios de LibreOffice que actualicen su software de oficina a la última versión parcheada 6.2.6 / 6.3.0 lo antes posible para evitar ser víctimas de cualquier ataque que aproveche estas vulnerabilidades.