La botnet de denegación de servicio distribuida (DDoS) recién descubierta apuntó a dispositivos EdgeMarc no corregidos de Ribbon Communications (anteriormente Edgewater Networks), un proveedor de servicios de telecomunicaciones de AT&T, al explotar un error de dispositivo de red de cuatro años.

La división de seguridad de Netlab, el gigante tecnológico chino Qihoo 360, que detectó por primera vez la botnet el 27 de octubre de 2021, la llamó EwPuertay señaló que durante un breve período de tres horas, registró 5700 direcciones IP comprometidas ubicadas en los Estados Unidos.

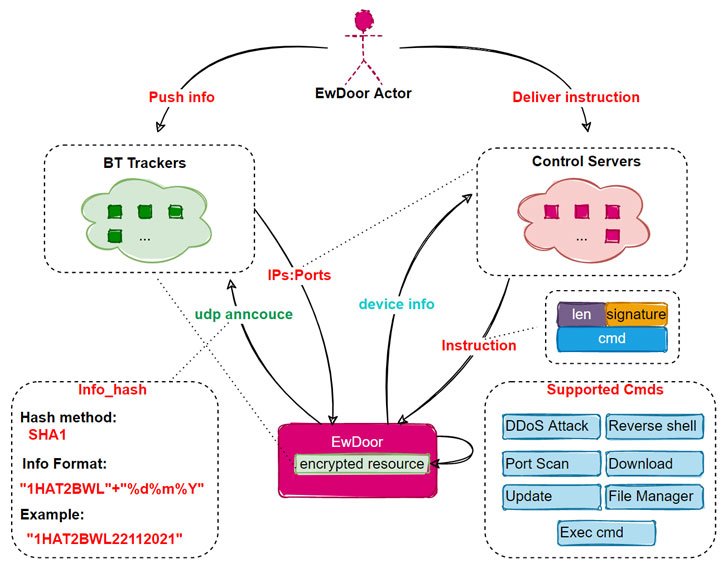

«Hasta ahora, EwDoor ha pasado por tres versiones de la actualización y sus características principales se pueden agrupar en dos categorías principales, ataques DDoS y puertas traseras», dijeron los investigadores. «Con base en los dispositivos atacados relacionados con las comunicaciones telefónicas, asumimos que su objetivo principal son los ataques DDoS y la recopilación de información confidencial, como registros de llamadas».

EwDoor, que se propaga a través de errores en los dispositivos EdgeMarc, admite una serie de funciones, incluida la capacidad de autoactualización, descarga de archivos, recuperación de un shell en una computadora comprometida y ejecución de cualquier carga útil. La vulnerabilidad en cuestión es CVE-2017-6079 (puntuación CVSS: 9,8), un error de entrada de comando que afecta a los controladores de borde de sesión que podría explotarse para ejecutar comandos maliciosos.

Además de recopilar información sobre el sistema infectado, EwDoor también se comunica con el servidor de comando y control remoto (C2), ya sea directa o indirectamente utilizando BitTorrent Trackers para obtener la dirección IP del servidor C2 para que pueda esperar más comandos emitidos por atacantes

Al solicitar el comentario, AT&T dijo: «Hemos identificado este problema antes, hemos tomado medidas para aliviarlo y continuamos con nuestra investigación» y que «no tenemos evidencia de que haya acceso a los datos del cliente».