Aunque nos estamos recuperando de lo peor de la pandemia, las amenazas cibernéticas no muestran signos de declive y los ciberdelincuentes aún no carecen de formas dañinas y avanzadas para lograr sus objetivos.

El Informe del panorama global de amenazas indica un aumento drástico en los ataques cibernéticos sofisticados dirigidos a infraestructuras digitales, organizaciones e individuos en 2021. Las amenazas pueden tomar varias formas con la intención de cometer fraude y dañar a empresas y personas. Secuestro de datos, ataques DDoS, phishing, malware y ataques man-in-the-middle representan la mayor amenaza para las empresas en la actualidad.

Cuando surgen nuevas amenazas, los atacantes se aprovechan de ellas, pero la mayoría de las empresas solo conocen las amenazas actuales.

Las organizaciones están luchando para abordar estas amenazas debido a sus recursos sofisticados y la falta de comprensión del entorno de amenazas en evolución. Por estas razones, las organizaciones necesitan ver amenazas avanzadas que se centren principalmente en su infraestructura. Este artículo describe los desarrollos en amenazas cibernéticas en 2021.

Resumen

Panorama cambiante de amenazas: descubra lo que no sabe

1 – Secuestro de datos

El ransomware sigue siendo una amenaza común y en evolución para la seguridad cibernética con varios incidentes muy publicitados. Los incidentes de ransomware afectan a organizaciones, empresas e individuos, lo que provoca pérdidas financieras, interrupciones y fugas de datos. Los compromisos a través de vulnerabilidades y configuraciones incorrectas en Internet, proveedores de servicios administrados y de terceros, Protocolo de escritorio remoto (RDP) y correos electrónicos de phishing siguen siendo los vectores de infección más comunes.

La incidencia de esquemas de extorsión aumentó de uno a más esquemas durante 2021. Después de cifrar inicialmente la información confidencial de la víctima y amenazar con divulgarla si no se paga el rescate, los atacantes ahora se dirigen a los socios y clientes de la víctima para obtener un rescate y maximizar sus ganancias. .

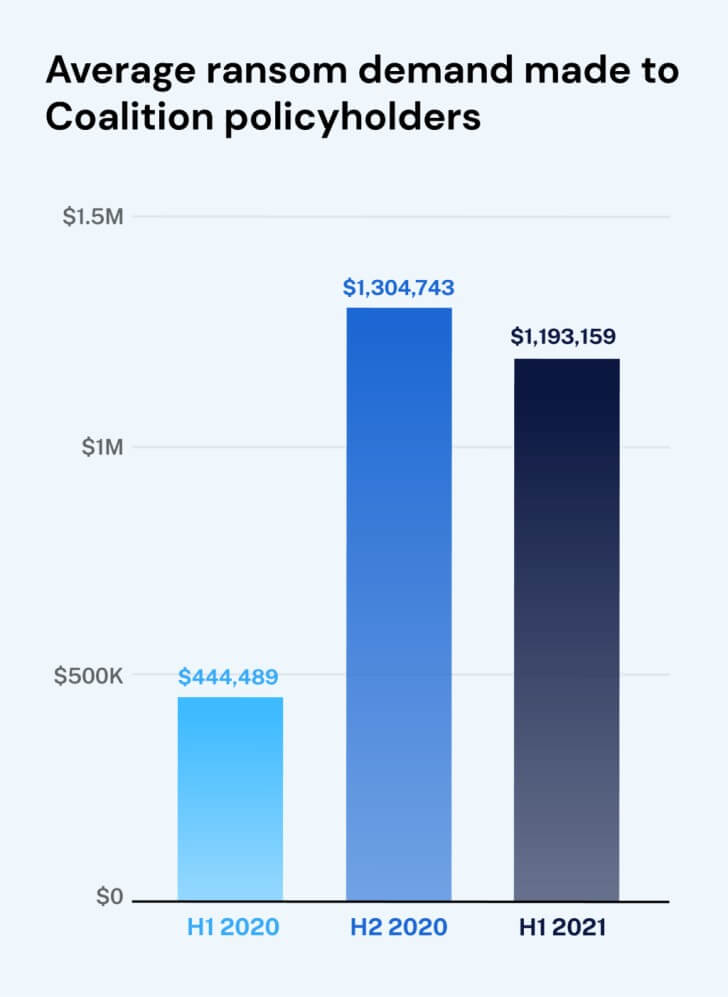

Una nueva investigación de la Coalición reveló que en la primera mitad de 2021, hubo un aumento del 170 % en la demanda promedio de rescate en comparación con el año pasado.

|

| Fuente de la imagen: Venturebeat |

Es probable que alcance los 100 millones de dólares en 2022, según ENISA Threat Landscape 2021.

Además, la criptomoneda se convierte en una opción de método de pago porque promete un canal seguro, rápido y anónimo para las transacciones monetarias. Los atacantes también cambiaron de bitcoin a Monero como su elección debido a su mayor anonimato.

Recomendaciones sobre cómo evitar que te conviertas en una víctima:

- Entrenamiento de conciencia de seguridad

- Usa sitios web seguros

- Estrategias detalladas de ciberseguridad

- Evaluación de vulnerabilidades y pruebas de penetración

2 – criptojacking

Otra tendencia en el ataque de 2021 es el cryptojacking, que está asociado con una mayor inestabilidad en el mercado de criptomonedas. Debido al anonimato de las criptomonedas, se ha convertido en un medio de intercambio cómodo y atractivo para los atacantes. En este ataque, los ciberdelincuentes implementan software de cryptojacking encubierto para apuntar a dispositivos que roban de una billetera de criptomonedas. Siloscape, un nuevo malware que apareció en junio de 2021, apunta a contenedores de Windows y crea contenedores maliciosos, recuperando criptomonedas que identifican y roban criptomonedas.

Recomendaciones sobre cómo prevenir el cryptojacking:

- Implemente filtros web y listas negras de direcciones IP de grupos de IP criptominados

- Desarrollar parches contra exploits conocidos

- Implementar un programa sólido de gestión de vulnerabilidades

3 – Filtración de datos

El robo de datos confidenciales de organizaciones o usuarios no es nada nuevo, pero la forma en que los actores de amenazas lo abordan ha evolucionado. Así como las organizaciones usan nuevas tecnologías para sobrevivir en el entorno digital, los actores de amenazas también usan métodos sofisticados para explotar los ataques, como la tecnología Deepfake.

Aunque no es un concepto nuevo, ha experimentado un desarrollo significativo. La tecnología Deepfake con MI e IA permite la creación digital de la imagen de un individuo, que luego puede usarse para hacerse pasar por la víctima. Las herramientas de IA y ML le permiten crear versiones artificiales de cualquier voz o video.

Los investigadores de seguridad de Cybercube han advertido que el contenido de audio y video profundamente falso podría convertirse en una importante amenaza cibernética para las empresas de todo el mundo. También se espera que el gran daño asociado con este contenido falso aumente en los próximos años. También se espera que una mayor dependencia de las comunicaciones de video sea un factor importante que motive a los atacantes a centrarse más en la tecnología Deepfake.

Recomendaciones para monitorear y eliminar Deepfake:

- Archivo digital mejorado para identificar videos falsos y clips de voz falsos

- Implementar la iniciativa de autenticidad de contenido para verificar el creador y el origen de los datos

4 – botnets

Las botnets más nuevas surgen constantemente a medida que las antiguas se transforman constantemente para eludir las soluciones de seguridad actuales. Esto se debe a que los ciberdelincuentes ven un nuevo paradigma de botnet como servicio en el que los bonnets se pueden alquilar/vender a corporaciones o individuos para uso injusto y ganancias financieras.

Además, la existencia de botnets en la nube y entornos móviles ofrece una nueva oportunidad que pronto podrán aprender y explotar la vulnerabilidad ellos mismos en los patrones de interacción de los usuarios. La mayor aceptación del Internet de las Cosas y la falta de seguridad en su desarrollo y despliegue es otra frontera viable para la expansión de las botnets.

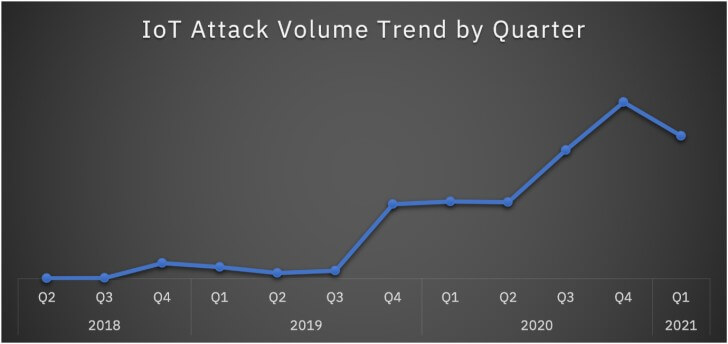

Un informe reciente reveló un aumento del 500 % en el total de ataques de IoT por parte de destacadas botnets de IoT como Mirai y Mozi.

|

| Fuente de la imagen: Inteligencia de seguridad |

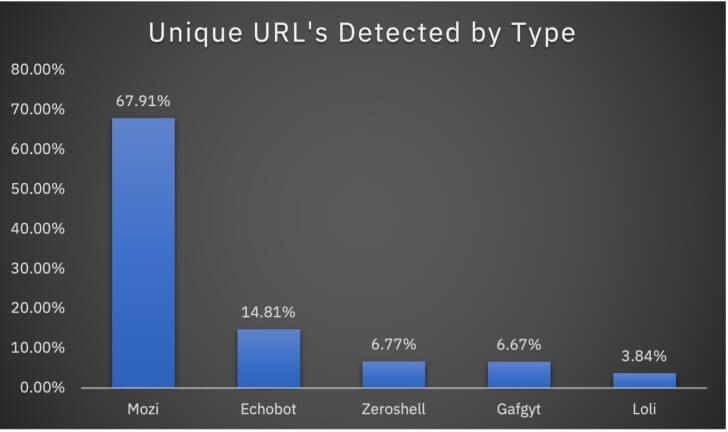

En 2020 Mozi ataque de red de botssegún la investigación de X-Force, representó el 89% de los ataques de IoT. Además de Mozi, varias otras redes de bots continúan enfocándose en el entorno de IoT. Ecobot, Zeroshell, Gafgyt y Loli son cuatro botnets notables que afectan a empresas de todo el mundo.

|

| Fuente de la imagen: Inteligencia de seguridad |

Recomendaciones sobre cómo defenderse:

- Emplear pruebas de penetración

- Al instalar cualquier dispositivo nuevo, cambie la configuración predeterminada de IoT

- Implemente un potente programa de gestión de parches

- Practique estrategias efectivas de protección y mitigación del calzado

Cuadro grande

Constantemente se detectan nuevas ciberamenazas que tienen el potencial de afectar a cualquier sistema operativo, incluidos Linux, Windows, iOS, Mac OS y Android. Además, se están desarrollando nuevos vectores de amenazas debido a las posibles vulnerabilidades en la constante aceptación del teletrabajo y el creciente número de dispositivos IoT conectados.

Estos entornos de amenazas cibernéticas en evolución han obligado a las empresas a actualizar su programa de gestión de vulnerabilidades, herramientas de seguridad, procesos y habilidades para mantenerse en la cima. Indusface AppTrana, completamente administrado Protección de aplicaciones web y API (WAAP)aborda estos desafíos y acelera la detección y respuesta de amenazas.

Si desea ser proactivo y proactivo en la protección de su información, ¡manténgase informado sobre el entorno actual de amenazas a la seguridad cibernética!