Los investigadores han descubierto un nuevo conjunto de aplicaciones de Android fraudulentas en la tienda Google Play que secuestraron notificaciones de mensajes SMS para llevar a cabo fraudes de facturación.

Las aplicaciones en cuestión estaban dirigidas principalmente a usuarios del suroeste de Asia y la Península Arábiga, y atrajeron un total de 700 000 descargas antes de que fueran descubiertas y eliminadas de la plataforma.

Los hallazgos fueron informados de forma independiente por las firmas de ciberseguridad Trend Micro y McAfee.

«Haciéndose pasar por editores de fotos, fondos de pantalla, rompecabezas, máscaras de teclado y otras aplicaciones relacionadas con la cámara, el malware incrustado en estas aplicaciones fraudulentas secuestra las notificaciones de mensajes SMS y luego realiza compras no autorizadas», dijeron investigadores de McAfee en un artículo del lunes.

Las aplicaciones fraudulentas pertenecen al malware llamado «Joker» (también conocido como Bread), que se ha descubierto que evadió repetidamente las defensas de Google Play durante los últimos cuatro años, lo que resultó en que Google elimine no menos de 1,700 aplicaciones infectadas de Play Store como de principios de 2020. Sin embargo, McAfee está rastreando la amenaza bajo un apodo separado llamado «Etinu».

El malware es conocido por perpetrar fraudes de facturación y sus capacidades de software espía, incluido el robo de mensajes SMS, listas de contactos e información del dispositivo. Los creadores de malware generalmente emplean una técnica llamada control de versiones, que se refiere a cargar una versión limpia de la aplicación en Play Store para generar confianza entre los usuarios y luego agregar furtivamente código malicioso en una etapa posterior a través de actualizaciones de la aplicación, en un intento por pasar desapercibido. proceso de revisión de la aplicación.

El código adicional inyectado sirve como la carga útil de la primera etapa, que se hace pasar por archivos .PNG aparentemente inocuos y se establece con un servidor de comando y control (C2) para recuperar una clave secreta que se usa para descifrar el archivo en un cargador. Esta carga útil provisional luego carga la segunda carga útil cifrada que finalmente se descifra para instalar el malware.

La investigación de McAfee de los servidores C2 reveló la información personal de los usuarios, incluido el operador, el número de teléfono, el mensaje SMS, la dirección IP, el país, el estado de la red y las suscripciones de renovación automática.

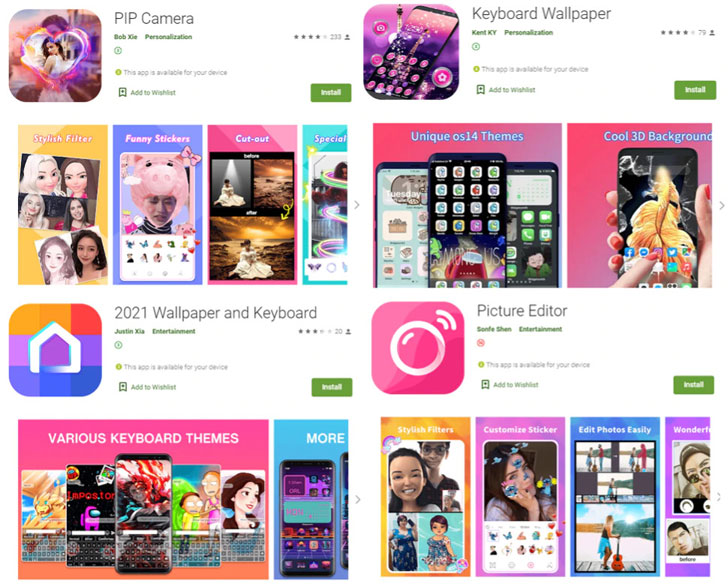

La lista de nueve aplicaciones está a continuación:

- Fondo de pantalla del teclado (com.studio.keypaper2021)

- Creador de fotos PIP (com.pip.editor.camera)

- Fondo de pantalla y teclado 2021 (org.my.favorites.up.keypaper)

- Barber Prank secador de pelo, maquinilla y tijeras (com.super.color.hairdryer)

- Editor de imágenes (com.ce1ab3.app.photo.editor)

- Cámara PIP (com.hit.camera.pip)

- Fondo de pantalla del teclado (com.daynight.keyboard.wallpaper)

- Tonos Pop para Android (com.super.star.ringtones)

- Fondo de pantalla de Cool Girl / SubscribeSDK (cool.girly.wallpaper)

Se insta a los usuarios que han descargado las aplicaciones a verificar si hay transacciones no autorizadas y al mismo tiempo tomar medidas para estar atentos a los permisos sospechosos solicitados por las aplicaciones y examinar cuidadosamente las aplicaciones antes de instalarlas en los dispositivos.

«A juzgar por cómo los operadores de Joker aseguran repetidamente la persistencia del malware en Google Play incluso después de haber sido detectado varias veces, lo más probable es que haya formas [the operators] se están beneficiando de este esquema», dijeron los investigadores de Trend Micro.