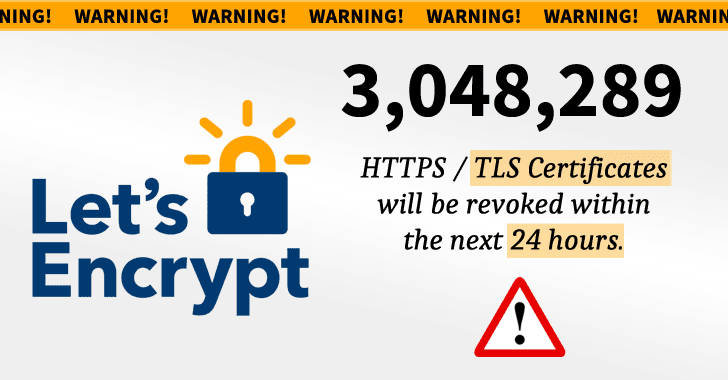

La autoridad de firma de certificados gratuita más popular Vamos a cifrar va a revocar más de 3 millones de certificados TLS en las próximas 24 horas que pueden haber sido emitidos incorrectamente debido a un error en su software de Autoridad de Certificación.

El error, que Let’s Encrypt confirmó el 29 de febrero y se solucionó dos horas después del descubrimiento, afectó la forma en que verificaba la propiedad del nombre de dominio antes de emitir nuevos certificados TLS.

Como resultado, el error abrió un escenario en el que se podía emitir un certificado incluso sin validar adecuadamente el control del titular de un nombre de dominio.

La Autorización de la Autoridad de Certificación (CAA), una política de seguridad de Internet, permite a los titulares de nombres de dominio indicar a las autoridades de certificación (CA) si están autorizados o no para emitir certificados digitales para un nombre de dominio específico.

Let’s Encrypt considera que los resultados de la validación del dominio son buenos solo durante 30 días desde el momento de la validación, luego de lo cual vuelve a verificar el registro CAA que autoriza ese dominio antes de emitir el certificado. El error, que se descubrió en el código de Boulder, el software de firma de certificados utilizado por Let’s Encrypt, es el siguiente:

«Cuando una solicitud de certificado contenía N nombres de dominio que necesitaban una nueva verificación de CAA, Boulder elegía un nombre de dominio y lo verificaba N veces». En otras palabras, cuando Boulder necesitaba analizar, por ejemplo, un grupo de 5 nombres de dominio que requerían una nueva verificación de CAA, verificaría un nombre de dominio 5 veces en lugar de verificar cada uno de los 5 dominios una vez.

La compañía dijo que el error se introdujo como parte de una actualización en julio de 2019.

Esto significa que Let’s Encrypt podría haber emitido certificados que no debería tener en primer lugar, como resultado de lo cual está revocando todos los certificados TLS que se vieron afectados por el error.

El desarrollo se produce cuando el proyecto Let’s Encrypt anunció la semana pasada que había emitido su certificado TLS gratuito número mil millones desde su lanzamiento en 2015.

Let’s Encrypt dijo que el 2,6 por ciento de aproximadamente 116 millones de certificados activos están afectados, aproximadamente 3.048.289, de los cuales aproximadamente un millón son duplicados de otros certificados afectados.

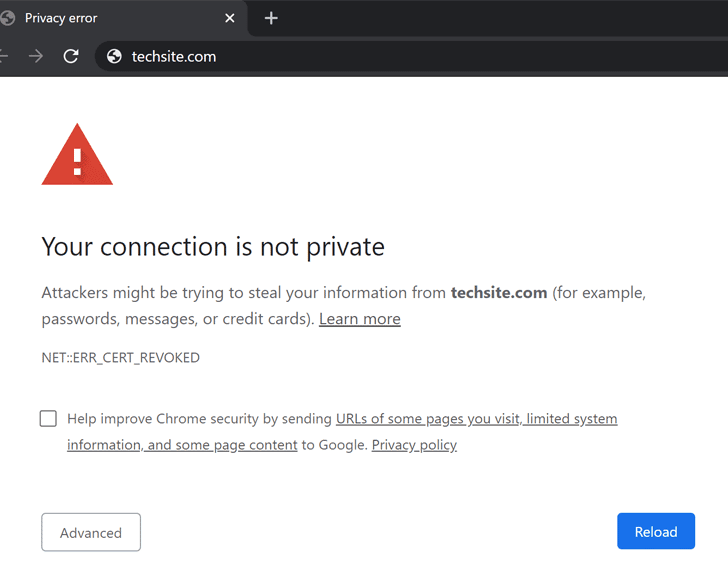

Los propietarios de sitios web afectados tienen hasta las 8:00 p. m. UTC (3:00 p. m. EST) del 4 de marzo para renovar y reemplazar manualmente sus certificados; Advertencias de seguridad TLS – a medida que se revocan los certificados – hasta que se complete el proceso de renovación.

Vale la pena señalar que los certificados emitidos por Let’s Encrypt tienen una validez de 90 días y los clientes de ACME como Certbot son capaces de renovarlos automáticamente.

Pero con Let’s Encrypt revocando todos los certificados afectados, los administradores del sitio web tendrán que realizar una renovación forzada para evitar interrupciones.

Además de usar la herramienta https://checkhost.unboundtest.com/ para verificar si un certificado necesita reemplazo, Let’s Encrypt ha elaborado una lista descargable de números de serie afectados, lo que permite a los suscriptores verificar si sus sitios web dependen de un certificado afectado.

Actualización: Let’s Encrypt pospone la revocación del certificado

En la última publicación, el equipo de Let’s Encrypt confirmó que más de 1,7 millones de certificados afectados ya se reemplazaron antes de la fecha límite inicial y también fueron revocados por su sistema.

Sin embargo, la compañía ahora decidió posponer el proceso de revocación de certificados para más de 1 millón de certificados, que cree que es más probable que no se reemplacen antes de la fecha límite de cumplimiento.

Eso es porque Let’s Encrypt no está dispuesto a romper tantos sitios web y causar inconvenientes a sus visitantes.

Entonces, «hemos determinado que lo mejor para la salud de Internet es que no revoquemos esos certificados antes de la fecha límite», dijo Let’s Encrypt.

«Planeamos revocar más certificados a medida que confiamos en que hacerlo no será innecesariamente perjudicial para los usuarios de la Web».

También insinuó que, aunque la gran mayoría de los certificados emitidos incorrectamente no representan un riesgo de seguridad, inicialmente decidieron revocar los 3 millones de certificados para cumplir con los estándares de la industria.