Las agencias de ciberseguridad en Asia y Europa han emitido múltiples alertas de seguridad con respecto al resurgimiento de los correos electrónicos. Malware de emoticonos ataques dirigidos a empresas en Francia, Japón y Nueva Zelanda.

«Los correos electrónicos contienen archivos adjuntos maliciosos o enlaces que se recomienda que el receptor descargue», dijo el Equipo de Respuesta a Emergencias Informáticas (CERT) de Nueva Zelanda. «Estos enlaces y archivos adjuntos pueden parecer facturas genuinas, documentos financieros, información de envío, currículos, documentos escaneados o información sobre COVID-19, pero son falsos».

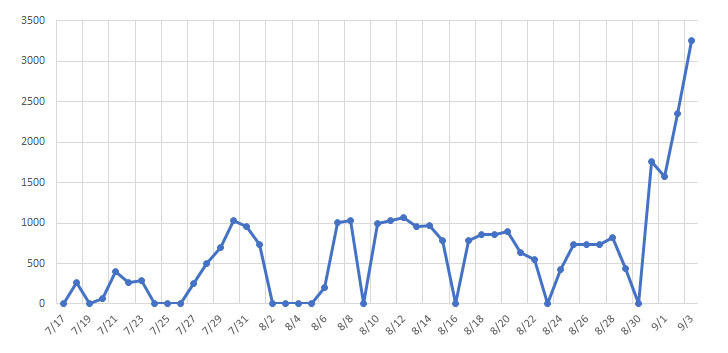

Haciéndose eco de preocupaciones similares, el CERT de Japón (JPCERT/CC) advirtió que encontró un rápido aumento en la cantidad de direcciones de correo electrónico de dominio nacional (.jp) que han sido infectadas con el malware y pueden usarse indebidamente para enviar correos electrónicos no deseados en un intento de propagar el infección aún más.

Identificado por primera vez en 2014 y distribuido por un grupo de amenazas rastreado como TA542 (o Mummy Spider), Emotet ha evolucionado desde sus raíces originales como un simple troyano bancario a una «navaja suiza» modular que puede servir como descargador, ladrón de información, y spambot dependiendo de cómo se implemente.

En los últimos meses, la cepa de malware se ha relacionado con varias campañas de malspam impulsadas por botnets e incluso es capaz de entregar cargas útiles más peligrosas, como el ransomware Ryuk, al alquilar su botnet de máquinas comprometidas a otros grupos de malware.

El nuevo aumento en la actividad de Emotet coincide con su regreso el 17 de julio después de un prolongado período de desarrollo que duró desde el 7 de febrero a principios de este año, con el malware enviando hasta 500.000 correos electrónicos todos los días de la semana dirigidos a organizaciones europeas.

«Alrededor del 7 de febrero, Emotet entró en un período de tiempo en el que dejó de enviar spam y comenzó a trabajar en el desarrollo de su malware», describió Binary Defense en un informe el mes pasado que detallaba un exploit (llamado EmoCrash) para evitar que el malware afectara a los nuevos sistemas.

Generalmente propagados a través de campañas de correo electrónico de phishing a gran escala que involucran Microsoft Word malicioso o archivos adjuntos ZIP protegidos con contraseña, la ola reciente de ataques se ha aprovechado de una técnica llamada secuestro de hilos de correo electrónico, usándola para infectar dispositivos con los troyanos bancarios TrickBot y QakBot.

Funciona extrayendo conversaciones de correo electrónico y archivos adjuntos de buzones de correo comprometidos para crear señuelos de phishing convincentes que toman la forma de una respuesta maliciosa a hilos de correo electrónico existentes y en curso entre la víctima infectada y otros participantes para que los correos electrónicos parezcan más creíbles.

«TA542 también construye correos electrónicos de phishing sobre la base de la información recopilada durante el compromiso de los buzones de correo, que envía a listas de contactos extraídas, o más simplemente suplanta la imagen de entidades, víctimas anteriores», la Agencia Nacional de Ciberseguridad de Francia (ANSSI) dijo.

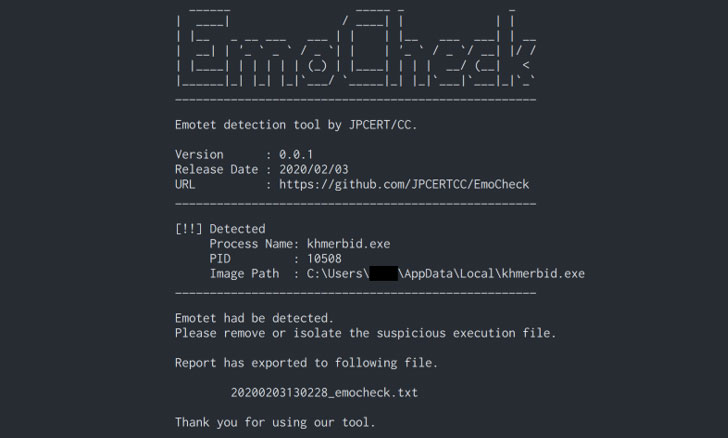

Además de usar la herramienta EmoCheck de JPCERT/CC para detectar la presencia del troyano Emotet en una máquina con Windows, se recomienda que los registros de red se analicen de forma rutinaria en busca de cualquier conexión a la infraestructura conocida de comando y control (C2) de Emotet.

«Desde que regresamos de unas largas vacaciones, las campañas de correo electrónico TA542 son una vez más las más frecuentes por volumen de mensajes por un amplio margen, y solo unos pocos actores se acercan», dijo Proofpoint en un análisis exhaustivo de Emotet el mes pasado.

«Han introducido cambios en el código de su malware, como actualizaciones en el módulo de envío de correo electrónico, y recogieron una nueva carga útil de afiliado para distribuir (Qbot), [and] orientación ampliada de países que utilizan señuelos de idiomas nativos «.