Un nuevo informe publicado por investigadores de seguridad cibernética reveló evidencia de piratas informáticos patrocinados por el estado iraní que atacaron a docenas de empresas y organizaciones en Israel y en todo el mundo durante los últimos tres años.

Doblado «gatito zorro«se dice que la campaña de ciberespionaje estuvo dirigida a empresas de los sectores de TI, telecomunicaciones, petróleo y gas, aviación, gobierno y seguridad.

“Estimamos que la campaña revelada en este informe se encuentra entre las campañas más continuas y completas de Irán reveladas hasta ahora”, dijeron los investigadores de ClearSky.

«La campaña revelada se usó como infraestructura de reconocimiento; sin embargo, también se puede usar como plataforma para propagar y activar malware destructivo como ZeroClare y Dustman».

Vinculando las actividades a los grupos de amenazas APT33, APT34 y APT39, la ofensiva, realizada con una combinación de código abierto y herramientas de desarrollo propio, también facilitó a los grupos el robo de información confidencial y el empleo de ataques en la cadena de suministro para apuntar a organizaciones adicionales, dijeron los investigadores. dijo.

Explotación de fallas de VPN para comprometer las redes empresariales

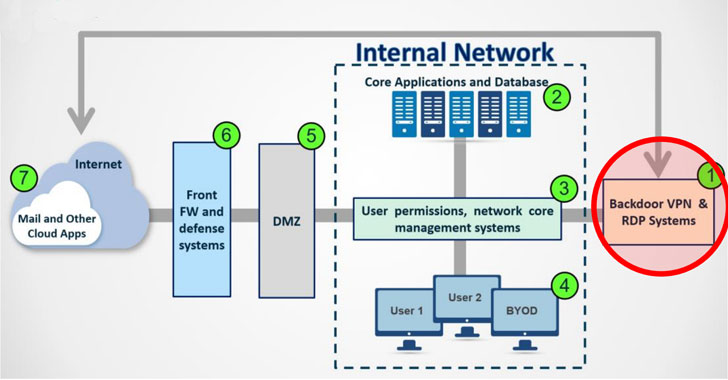

El principal vector de ataque empleado por los grupos iraníes ha sido la explotación de vulnerabilidades de VPN sin parchear para penetrar y robar información de las empresas objetivo. Los sistemas VPN destacados explotados de esta manera incluyeron Pulse Secure Connect (CVE-2019-11510), Global Protect de Palo Alto Networks (CVE-2019-1579), Fortinet FortiOS (CVE-2018-13379) y Citrix (CVE-2019- 19781).

ClearSky señaló que los grupos de piratas informáticos pudieron adquirir con éxito el acceso a los sistemas centrales de los objetivos, colocar malware adicional y propagarse lateralmente a través de la red al explotar «vulnerabilidades de 1 día en períodos de tiempo relativamente cortos».

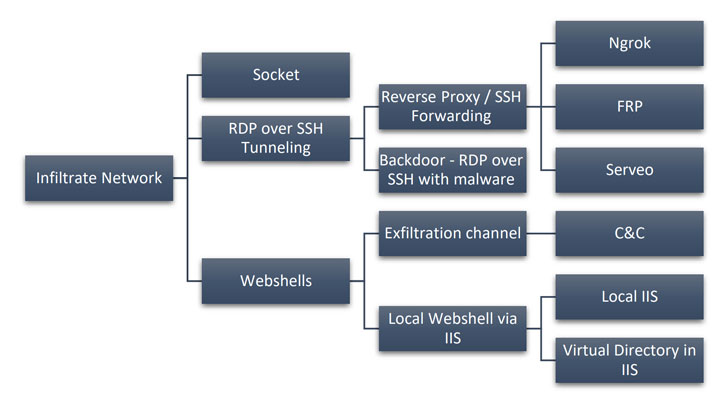

Después de lograr un punto de apoyo inicial, se descubrió que los sistemas comprometidos se comunicaban con los servidores de comando y control (C2) de control del atacante para descargar una serie de archivos VBScript personalizados que, a su vez, se pueden usar para plantar puertas traseras.

Además, el código de puerta trasera en sí mismo se descarga en fragmentos para evitar la detección por parte del software antivirus instalado en las computadoras infectadas. Es el trabajo de un archivo descargado por separado, llamado «combine.bat», unir estos archivos individuales y crear un ejecutable.

Para realizar estas tareas y lograr la persistencia, los actores de amenazas explotaron herramientas como Juicy Potato e Invoke the Hash para obtener privilegios de alto nivel y moverse lateralmente a través de la red. Algunas de las otras herramientas desarrolladas por los atacantes incluyen:

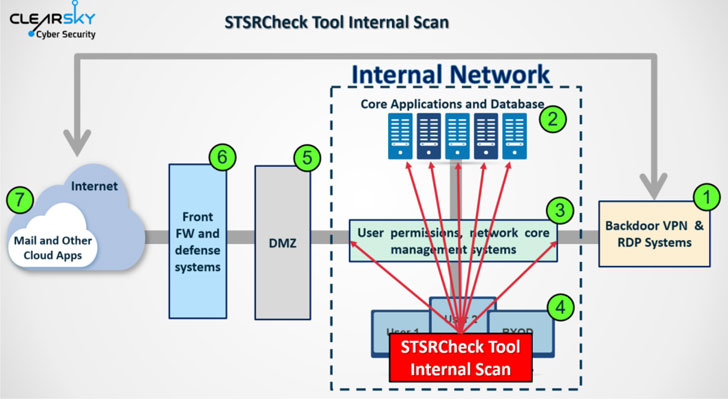

- STSRCheck: una herramienta para mapear bases de datos, servidores y puertos abiertos en la red objetivo y aplicar fuerza bruta al iniciar sesión con credenciales predeterminadas.

- Port.exe: una herramienta para escanear puertos y servidores predefinidos.

Una vez que los atacantes obtuvieron capacidades de movimiento lateral, los atacantes pasan a la etapa final: ejecutan la puerta trasera para escanear el sistema comprometido en busca de información relevante y extraen los archivos al atacante estableciendo una conexión de escritorio remota (usando una herramienta de desarrollo propio llamada POWSSHNET ) o abrir una conexión basada en socket a una dirección IP codificada.

Además, los atacantes utilizaron shells web para comunicarse con los servidores ubicados dentro del objetivo y cargar archivos directamente en un servidor C2.

El trabajo de múltiples grupos de piratería iraníes

Según el uso de web shells de la campaña y las superposiciones con la infraestructura de ataque, el informe ClearSky destacó que los ataques contra servidores VPN posiblemente estén vinculados a tres grupos iraníes: APT33 («Elfin»), APT34 («OilRig») y APT39 (Chafer). ).

Además, los investigadores evaluaron que la campaña es el resultado de una «cooperación entre los grupos en infraestructura», citando similitudes en las herramientas y métodos de trabajo entre los tres grupos.

Apenas el mes pasado, piratas informáticos respaldados por el estado iraní, apodados «Magnallium», fueron descubiertos realizando ataques de rociado de contraseñas contra las empresas eléctricas estadounidenses, así como contra las empresas de petróleo y gas.

Dado que los atacantes están armando las fallas de VPN dentro de las 24 horas, es imperativo que las organizaciones instalen parches de seguridad cuando estén disponibles.

Además de seguir el principio de privilegio mínimo, también es evidente que los sistemas críticos se monitorean continuamente y se mantienen actualizados. La implementación de la autenticación en dos pasos puede contribuir en gran medida a minimizar los inicios de sesión no autorizados.