¡Cuidado usuarios de Apple!

Su iPhone puede ser pirateado simplemente visitando un sitio web de aspecto inocente, confirma un informe aterrador que los investigadores de Google publicaron hoy.

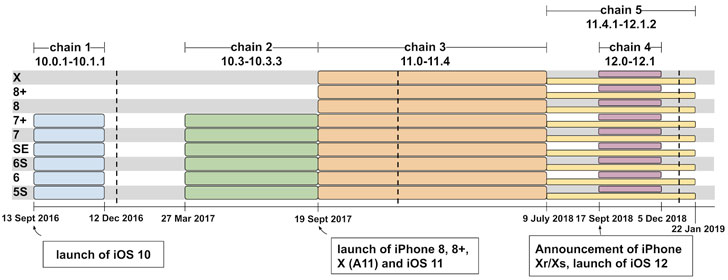

La historia se remonta a una campaña generalizada de piratería de iPhone que los investigadores de seguridad cibernética del Proyecto Cero de Google descubrieron a principios de este año, involucrando al menos cinco cadenas únicas de explotación de iPhone capaces de liberar un iPhone de forma remota e implantar spyware en él.

Esas cadenas de exploits de iOS se encontraron explotando un total de 14 vulnerabilidades separadas en el sistema operativo móvil iOS de Apple, de las cuales 7 fallas residían en el navegador web Safari, 5 en el kernel de iOS y 2 problemas de escape de sandbox separados, apuntando a dispositivos con casi todas las versiones en ese período de tiempo desde iOS 10 hasta la última versión de iOS 12.

Según una publicación de blog de inmersión profunda publicada por el investigador de Project Zero, Ian Beer, solo dos de las 14 vulnerabilidades de seguridad eran de día cero, CVE-2019-7287 y CVE-2019-7286, y no estaban parcheadas en el momento del descubrimiento, y sorprendentemente , la campaña permaneció sin ser detectada durante al menos dos años.

Aunque los detalles técnicos y la historia de fondo de ambas vulnerabilidades de día cero no estaban disponibles en ese momento, The Hacker News advirtió sobre ambas fallas en febrero después de que Apple lanzara la versión 12.1.4 de iOS para solucionarlas.

«Informamos estos problemas a Apple con una fecha límite de 7 días el 1 de febrero de 2019, lo que resultó en el lanzamiento fuera de banda de iOS 12.1.4 el 7 de febrero de 2019. También compartimos los detalles completos con Apple, que fueron revelados públicamente el 7 de febrero de 2019», dice Beer.

Ahora, como explicó el investigador de Google, el ataque se estaba llevando a cabo a través de una pequeña colección de sitios web pirateados con miles de visitantes por semana, apuntando a todos los usuarios de iOS que ingresaban a esos sitios web sin discriminación.

«Simplemente visitar el sitio pirateado fue suficiente para que el servidor de explotación atacara su dispositivo y, si tenía éxito, instalara un implante de monitoreo», dice Beer.

Una vez que un usuario de iPhone visitó uno de los sitios web pirateados a través del navegador web vulnerable Safari, activó vulnerabilidades de WebKit para cada cadena de vulnerabilidades en un intento de obtener un punto de apoyo inicial en el dispositivo iOS del usuario y organizar las vulnerabilidades de escalada de privilegios para obtener más acceso de raíz a el dispositivo, que es el nivel más alto de acceso.

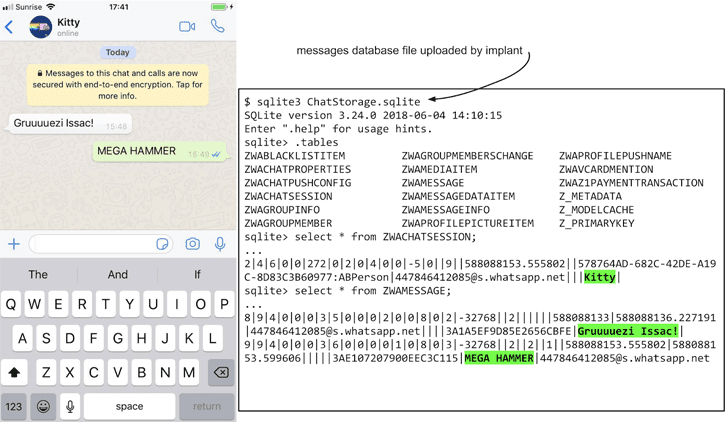

Los exploits de iPhone se utilizaron para implementar un implante diseñado principalmente para robar archivos como iMessages, fotos y datos de ubicación GPS en vivo de los usuarios, y subirlos a un servidor externo cada 60 segundos.

«No hay un indicador visual en el dispositivo de que el implante se está ejecutando. No hay forma de que un usuario en iOS vea una lista de procesos, por lo que el binario del implante no intenta ocultar su ejecución al sistema», explica Beers.

El implante de software espía también robó los archivos de la base de datos del dispositivo de la víctima que utilizan las populares aplicaciones de cifrado de extremo a extremo como Whatsapp, Telegram e iMessage para almacenar datos, incluidos los chats privados en texto sin formato.

Además, el implante también tenía acceso a los datos del llavero del dispositivo de los usuarios que contenían credenciales, tokens de autenticación y certificados utilizados en y por el dispositivo.

«El llavero también contiene los tokens de larga duración utilizados por servicios como el inicio de sesión único de iOS de Google para permitir que las aplicaciones de Google accedan a la cuenta del usuario. Estos se cargarán a los atacantes y luego se pueden usar para mantener el acceso a la cuenta del usuario». cuenta de Google, incluso una vez que el implante ya no se está ejecutando «, dice Beers.

Si bien el implante se borraría automáticamente de un iPhone infectado al reiniciar, por lo que no dejaría rastro de sí mismo, visitar el sitio pirateado nuevamente reinstalaría el implante.

Alternativamente, como explica Beer, los atacantes pueden «no obstante ser capaces de mantener un acceso persistente a varias cuentas y servicios mediante el uso de tokens de autenticación robados del llavero, incluso después de perder el acceso al dispositivo».

Conclusiones: dado que Apple ya ha reparado la mayoría de las vulnerabilidades explotadas por los exploits de iPhone descubiertos, siempre se recomienda a los usuarios que mantengan sus dispositivos actualizados para evitar convertirse en víctimas de este tipo de cadenas de ataques.

Actualización: Apple acusa a Google de difundir información errónea

Apple emitió una declaración audaz sobre la campaña de piratería de iPhone «indiscriminada» que los investigadores del Proyecto Cero de Google revelaron a principios de esta semana, acusando a Google de crear la falsa impresión de «explotación masiva».

Apple confirmó el ataque, pero dijo que afectó a menos de una docena de sitios web que se enfocan en contenido relacionado con la comunidad uigur, y también aclara que los ataques a los sitios de abrevadero solo estuvieron operativos durante un breve período, aproximadamente dos meses, no «dos años». como implica Google.

En respuesta a la última declaración de Apple, el portavoz de Google también publicó y compartió una declaración con The Hacker News, diciendo:

«Project Zero publica una investigación técnica que está diseñada para avanzar en la comprensión de las vulnerabilidades de seguridad, lo que conduce a mejores estrategias defensivas. Respaldamos nuestra investigación en profundidad que se escribió para centrarse en los aspectos técnicos de estas vulnerabilidades. Continuaremos trabajando con Apple y otras compañías líderes para ayudar a mantener a las personas seguras en línea».