Los investigadores de seguridad están haciendo sonar la alarma sobre las vulnerabilidades recientemente descubiertas en algunos complementos populares del sistema de gestión de aprendizaje en línea (LMS) que varias organizaciones y universidades utilizan para ofrecer cursos de capacitación en línea a través de sus sitios web basados en WordPress.

Según el equipo de investigación de Check Point, los tres complementos de WordPress en cuestión (LearnPress, LearnDash y LifterLMS) tienen fallas de seguridad que podrían permitir a los estudiantes, así como a los usuarios no autenticados, robar información personal de los usuarios registrados e incluso obtener privilegios de maestro.

“Debido al coronavirus, estamos haciendo todo desde nuestros hogares, incluido nuestro aprendizaje formal”, dijo Omri Herscovici de Check Point Research. «Las vulnerabilidades encontradas permiten a los estudiantes, y en ocasiones incluso a usuarios no autenticados, obtener información confidencial o tomar el control de las plataformas LMS».

Los tres sistemas LMS están instalados en aproximadamente 100 000 plataformas educativas diferentes, incluidas universidades importantes como la Universidad de Florida, la Universidad de Michigan y la Universidad de Washington, entre otras.

Solo LearnPress y LifterLMS se han descargado más de 1,6 millones de veces desde su lanzamiento.

Múltiples vulnerabilidades en los complementos de WordPress LMS

LMS facilita el aprendizaje en línea a través de una aplicación de software que permite a las instituciones académicas y a los empleadores crear planes de estudio, compartir trabajos de curso, inscribir a los estudiantes y evaluar a los estudiantes con cuestionarios.

Los complementos como LearnPress, LearnDash y LifterLMS facilitan la adaptación de cualquier sitio de WordPress a un LMS completamente funcional y fácil de usar.

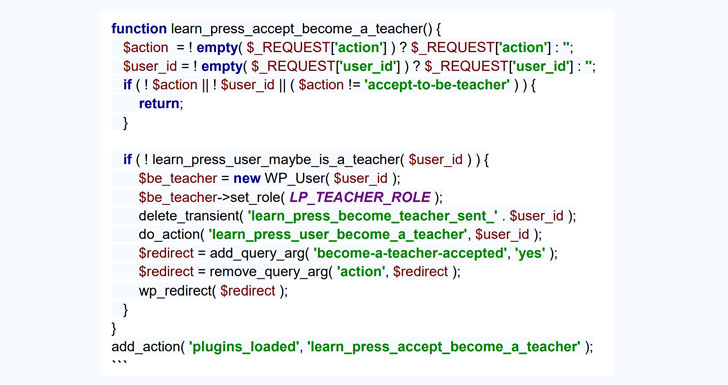

Las fallas en LearnPress van desde la inyección ciega de SQL (CVE-2020-6010) hasta la escalada de privilegios (CVE-2020-11511), que puede autorizar a un usuario existente a obtener el rol de maestro.

«Inesperadamente, el código no verifica los permisos del usuario solicitante, por lo que permite que cualquier estudiante llame a esta función», afirmaron los investigadores.

LearnDash, del mismo modo, sufre una falla de inyección SQL (CVE-2020-6009) que permite a un adversario crear una consulta SQL maliciosa mediante el uso del simulador de servicio de mensajes de notificación de pago instantáneo (IPN) de PayPal para activar transacciones de inscripción de cursos falsos.

Por último, la vulnerabilidad de escritura de archivos arbitrarios de LifterLMS (CVE-2020-6008) explota la naturaleza dinámica de las aplicaciones PHP para permitir que un atacante, por ejemplo, un estudiante registrado en un curso específico, cambie su nombre de perfil a una pieza maliciosa de código PHP.

En total, las fallas hacen posible que los atacantes roben información personal (nombres, correos electrónicos, nombres de usuario, contraseñas, etc.), y que los estudiantes cambien calificaciones, obtengan exámenes y respuestas de exámenes de antemano, y también falsifiquen certificados.

“Las plataformas implican pago, por lo que los esquemas financieros también son aplicables en el caso de modificar el sitio web sin información del webmaster”, advirtieron los investigadores.

Check Point Research dijo que las vulnerabilidades se descubrieron en marzo y se divulgaron de manera responsable a las plataformas en cuestión. Desde entonces, los tres sistemas LMS han lanzado parches para abordar los problemas.

Se recomienda que los usuarios actualicen a las últimas versiones de estos complementos.