El Departamento de Justicia de EE. UU. (DoJ) reveló ayer cargos contra dos ciudadanos chinos por su supuesta participación en una ola de piratería de una década contra disidentes, agencias gubernamentales y cientos de organizaciones en hasta 11 países.

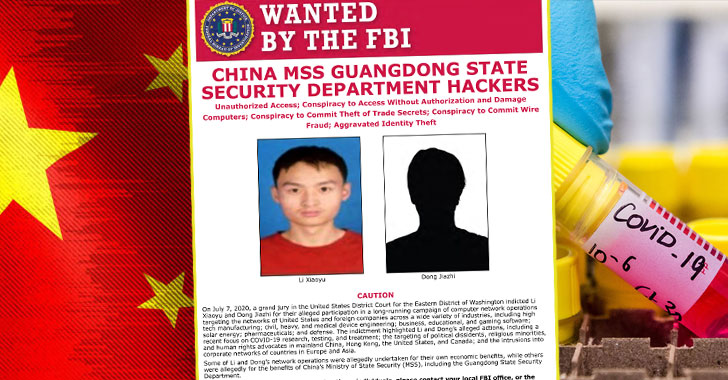

La acusación de 11 cargos, que se reveló el martes, alega que LI Xiaoyu (李啸宇) y DONG Jiazhi (董家 志) robaron terabytes de datos confidenciales, incluso de compañías que desarrollan vacunas COVID-19, tecnología de prueba y tratamientos mientras operaban tanto para ganancia financiera privada y en nombre del Ministerio de Seguridad del Estado de China.

«China ahora ha tomado su lugar, junto con Rusia, Irán y Corea del Norte, en ese vergonzoso club de naciones que proporciona un refugio seguro para los delincuentes cibernéticos a cambio de que esos delincuentes estén ‘de guardia’ para trabajar en beneficio del estado. [and] para alimentar el hambre insaciable del partido comunista chino por la propiedad intelectual ganada con tanto esfuerzo por empresas estadounidenses y no chinas, incluida la investigación de COVID-19 «, dijo el fiscal general adjunto John C. Demers, quien dirige la División de Seguridad Nacional del Departamento de Justicia.

La pareja, que actualmente es buscada por la Oficina Federal de Investigaciones de EE. UU., pasó desapercibida después de que comprometieron una red del Departamento de Energía de EE. UU. en Hanford, que alberga un complejo de producción nuclear fuera de servicio ubicado en el estado de Washington.

Aparte de esta violación, las personas en cuestión han sido acusadas de infiltrarse en las redes de empresas que abarcan los sectores de fabricación de alta tecnología, ingeniería industrial, defensa, educación, software de juegos y farmacéutico con el objetivo de robar secretos comerciales y otra información comercial confidencial.

Además de los EE. UU., varias organizaciones de víctimas tienen su sede en Australia, Bélgica, Alemania, Japón, Lituania, los Países Bajos, España, Corea del Sur, Suecia y el Reino Unido. En total, los ataques cibernéticos dirigidos duraron más de diez años. , comenzando alrededor del 1 de septiembre de 2009 y continuando hasta el 7 de julio de 2020, dijo el Departamento de Justicia.

Explotación de vulnerabilidades sin parches en aplicaciones web

De acuerdo con la acusación, los piratas informáticos obtuvieron un punto de apoyo inicial para las empresas al explotar configuraciones predeterminadas inseguras o fallas de seguridad recientemente reveladas en software popular que aún no había sido reparado.

Luego, los dos sospechosos instalaron un software de robo de credenciales para obtener un acceso más profundo y aprovecharon los shells web para ejecutar programas maliciosos y transferir los datos en forma de archivos RAR comprimidos, pero no sin antes cambiar sus extensiones a «.JPG» para enmascarar el proceso de exfiltración en forma de imágenes inocuas.

Los datos robados, que ascendieron a cientos de gigabytes, consistían en código fuente, información sobre medicamentos en desarrollo activo, diseños de armas e información de identificación personal, señaló el Departamento de Justicia.

Además, todas las actividades maliciosas se realizaron en la Papelera de reciclaje de los sistemas Windows objetivo, utilizándola para cargar los ejecutables en carpetas específicas y guardar los archivos RAR.

«En al menos un caso, los piratas informáticos intentaron extorsionar la criptomoneda de una entidad víctima, amenazando con publicar el código fuente robado de la víctima en Internet», dijo el Departamento de Justicia. «Más recientemente, los acusados investigaron las vulnerabilidades en las redes informáticas de las empresas que desarrollan vacunas, tecnología de prueba y tratamientos contra el COVID-19».

No es solo China

El desarrollo es aún más significativo ya que se produce solo unos meses después de que tanto el FBI como el Departamento de Seguridad Nacional advirtieran que China estaba tratando activamente de robar datos de las organizaciones que trabajan en la investigación de COVID-19 y en medio de las crecientes tensiones entre EE. UU. y China por preocupaciones de seguridad nacional.

Pero China no es la única nación acusada de usar sus capacidades cibernéticas ofensivas para robar la investigación sobre el coronavirus.

En mayo, los piratas informáticos respaldados por Irán supuestamente atacaron al fabricante de medicamentos estadounidense Gilead, cuyo medicamento antiviral remdesivir ha demostrado que desencadena una respuesta inmune en pacientes infectados con COVID-19.

Luego, la semana pasada, el Centro Nacional de Seguridad Cibernética (NCSC) del Reino Unido alegó que los piratas informáticos vinculados a los servicios de inteligencia rusos (APT29 o CozyBear) habían apuntado a empresas que investigaban una vacuna contra el coronavirus en los EE. UU., el Reino Unido y Canadá sin especificar qué organizaciones habían sido atacadas. , o si alguna información había sido robada. Rusia ha negado las acusaciones.

Li y Dong están acusados de robo de identidad, conspiración para cometer fraude electrónico, robo de secretos comerciales y violación de las leyes contra la piratería, todos los cuales colectivamente conllevan una sentencia máxima de más de 40 años.