Cisco Systems acordó pagar 8,6 millones de dólares para resolver una demanda que acusaba a la empresa de vender a sabiendas un sistema de videovigilancia que contenía graves vulnerabilidades de seguridad a las agencias gubernamentales federales y estatales de EE. UU.

Se cree que es el primer pago en un ‘Ley de Reclamaciones Falsas‘caso por incumplimiento de los estándares de ciberseguridad.

La demanda comenzó hace ocho años, en el año 2011, cuando el subcontratista de Cisco convertido en informante, James Glenn, acusó a Cisco de seguir vendiendo una tecnología de videovigilancia a las agencias federales incluso sabiendo que el software era vulnerable a múltiples fallas de seguridad.

Según los documentos judiciales vistos por The Hacker News, Glenn y uno de sus colegas descubrieron múltiples vulnerabilidades en Cisco Gerente de videovigilancia (VSM) en septiembre de 2008 y trató de reportarlos a la empresa en octubre de 2008.

Administrador de videovigilancia de Cisco (VSM) suite permite a los clientes administrar varias cámaras de video en diferentes ubicaciones físicas a través de un servidor centralizado, al que, a su vez, se puede acceder de forma remota.

Según los informes, las vulnerabilidades podrían haber permitido a los piratas informáticos remotos obtener acceso no autorizado al sistema de videovigilancia de forma permanente, permitiéndoles eventualmente obtener acceso a todas las transmisiones de video, todos los datos almacenados en el sistema, modificar o eliminar transmisiones de video y eludir las medidas de seguridad.

Aparentemente, Net Design, el contratista de Cisco donde trabajaba Glenn en ese momento, lo despidió poco después de que informara sobre las violaciones de seguridad de Cisco, que la compañía describió oficialmente como una medida de reducción de costos.

Sin embargo, en 2010, cuando Glenn se dio cuenta de que Cisco nunca solucionó esos problemas ni notificó a sus clientes, informó a la agencia federal de EE. UU., que luego inició una demanda alegando que Cisco había defraudado a los gobiernos federal, estatal y local de EE. UU. que compraron el producto.

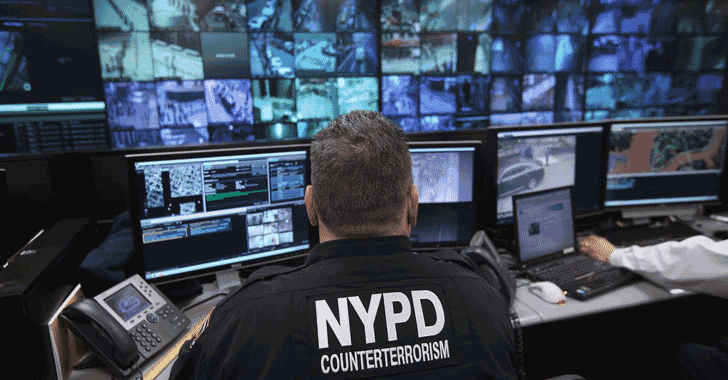

Cisco, directa e indirectamente, vendió su paquete de software VSM a departamentos de policía, escuelas, tribunales, oficinas municipales y aeropuertos, así como a muchas agencias gubernamentales, incluido el Departamento de Seguridad Nacional de EE. UU., el Servicio Secreto, la Armada, el Ejército, el Aire Force, el Cuerpo de Marines y la Agencia Federal para el Manejo de Emergencias (FEMA).

«Cisco ha sabido de estas fallas críticas de seguridad durante al menos dos años y medio; no notificó a las entidades gubernamentales que compraron y continúan usando VSM sobre la vulnerabilidad», afirma la demanda.

«Así, por ejemplo, un usuario no autorizado podría cerrar todo un aeropuerto tomando el control de todas las cámaras de seguridad y apagándolas. Alternativamente, dicho hacker podría acceder a los archivos de video de una entidad grande para ocultar o eliminar evidencia de robo en video. o espionaje».

Después de que se presentó la demanda, la empresa reconoció las vulnerabilidades (CVE-2013-3429, CVE-2013-3430, CVE-2013-3431) y lanzó una versión actualizada de su software VSM.

Como parte de la demanda, Cisco finalmente acordó pagar $ 8,6 millones en el acuerdo, de los cuales Glenn y sus abogados recibirán $ 1,6 millones y el resto $ 7 millones para el gobierno federal y los 16 estados que compraron el producto afectado. .

En respuesta al último acuerdo, Cisco emitió un comunicado oficial el miércoles diciendo que estaba «complacido de haber resuelto» la disputa de 2011 y que «no hubo alegaciones ni pruebas de que se haya producido ningún acceso no autorizado al video de los clientes» como resultado de su VSM. arquitectura del traje.

Sin embargo, la compañía agregó que las transmisiones de video podrían «teóricamente haber sido objeto de piratería», aunque la demanda no afirma que alguien haya explotado las vulnerabilidades descubiertas por Glenn.