Los adversarios abusan cada vez más de Telegram como un sistema de «comando y control» para distribuir malware en organizaciones que luego podrían usarse para capturar información confidencial de sistemas específicos.

«Incluso cuando Telegram no está instalado o en uso, el sistema permite a los piratas informáticos enviar comandos y operaciones maliciosos de forma remota a través de la aplicación de mensajería instantánea», dijeron investigadores de la firma de seguridad cibernética Check Point, quienes identificaron no menos de 130 ataques en los últimos tres meses. que hacen uso de un nuevo troyano de acceso remoto multifuncional (RAT) llamado «ToxicEye».

El uso de Telegram para facilitar actividades maliciosas no es nuevo. En septiembre de 2019, se descubrió que un ladrón de información llamado Masad Stealer saqueaba información y datos de billeteras de criptomonedas de computadoras infectadas usando Telegram como canal de exfiltración. Luego, el año pasado, los grupos de Magecart adoptaron la misma táctica para enviar detalles de pago robados de sitios web comprometidos a los atacantes.

La estrategia también vale la pena de varias maneras. Para empezar, Telegram no solo no está bloqueado por los motores antivirus empresariales, sino que la aplicación de mensajería también permite que los atacantes permanezcan en el anonimato, dado que el proceso de registro solo requiere un número de teléfono móvil, lo que les da acceso a los dispositivos infectados desde prácticamente cualquier lugar del mundo.

La última campaña detectada por Check Point no es diferente. Difundido a través de correos electrónicos de phishing integrados con un archivo ejecutable malicioso de Windows, ToxicEye usa Telegram para comunicarse con el servidor de comando y control (C2) y cargar datos en él. El malware también presenta una variedad de vulnerabilidades que le permiten robar datos, transferir y eliminar archivos, finalizar procesos, implementar un registrador de teclas, secuestrar el micrófono y la cámara de la computadora para grabar audio y video, e incluso cifrar archivos para obtener un rescate.

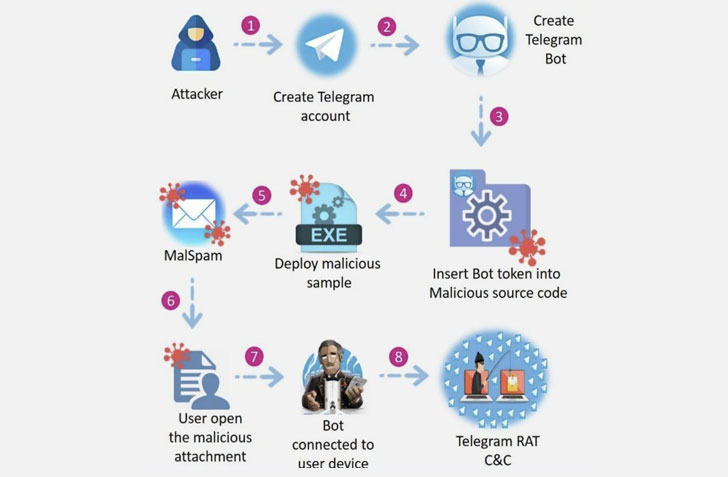

Específicamente, la cadena de ataque comienza con la creación de un bot de Telegram por parte del atacante, que luego se incrusta en el archivo de configuración de la RAT, antes de compilarlo en un ejecutable (por ejemplo, «paypal checker by saint.exe»). Este archivo .EXE luego se inyecta en un documento de Word de señuelo («solution.doc») que, cuando se abre, descarga y ejecuta Telegram RAT («C: Users ToxicEye rat.exe»).

«Hemos descubierto una tendencia creciente en la que los autores de malware están utilizando la plataforma Telegram como un sistema de comando y control listo para usar para la distribución de malware en las organizaciones», dijo el gerente del grupo de I + D de Check Point, Idan Sharabi. «Creemos que los atacantes están aprovechando el hecho de que Telegram se usa y permite en casi todas las organizaciones, utilizando este sistema para realizar ataques cibernéticos, que pueden eludir las restricciones de seguridad».