Los investigadores de seguridad cibernética han descubierto un error no corregido en Apple Pay que los atacantes podrían aprovechar para realizar un pago no autorizado a Visa con un iPhone bloqueado, utilizando el modo Express Travel configurado en la billetera del dispositivo.

«Un atacante solo necesita un iPhone robado y encendido. Las transacciones también pueden transferirse desde el iPhone dentro de la bolsa de alguien, sin su conocimiento», dijo un grupo de académicos de la Universidad de Birmingham y la Universidad de Surrey. «El atacante no necesita ninguna ayuda del comerciante, y las comprobaciones de detección de fraude en el servidor no detuvieron ninguno de nuestros pagos de prueba».

Express Travel es una función que permite a los usuarios de iPhone y Apple Watch realizar pagos de transporte público rápidos y sin contacto sin tener que activar o desbloquear el dispositivo, abrir una aplicación o incluso autenticarse con Face ID, Touch ID o contraseña.

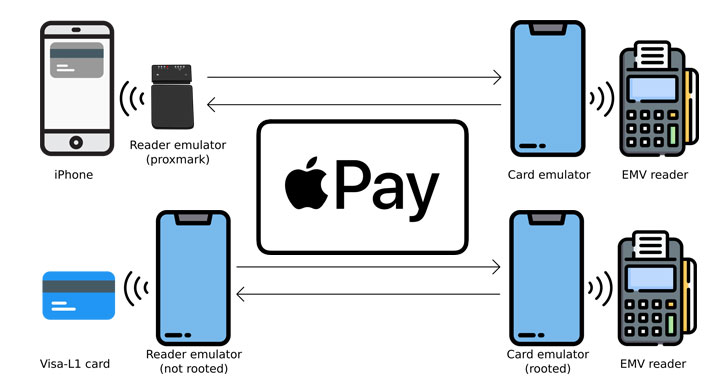

El ataque de reproducción y transferencia Man-in-the-middle (MitM), que consiste en pasar por alto la pantalla de bloqueo para pagar ilegalmente a cualquier lector de EMV, es posible debido a una combinación de deficiencias en Apple Pay y Visa y no afecta, por ejemplo, a Mastercard en Apple Pay o Visa y Samsung Pay.

El modus operandi consiste en imitar una transacción en la puerta de tránsito utilizando un dispositivo Proxmark que actúa como un lector de tarjetas EMV que se comunica con el iPhone de la víctima y una aplicación de Android habilitada para NFC que actúa como un emulador de tarjetas para transmitir señales a la terminal de pago.

Específicamente, utiliza un código único, también conocido como Magic Bytes, transmitido a través de pasarelas de tránsito para desbloquear Apple Pay, lo que da como resultado un escenario en el que un dispositivo Apple es engañado al reproducir una secuencia de bytes y autoriza una transacción fraudulenta como si viniera de un boleto. barrera cuando en realidad se lanzó sobre un terminal de pago sin contacto bajo el control del atacante.

Al mismo tiempo, el lector de EMV también es engañado haciéndole creer que la autenticación del usuario se ha realizado en el dispositivo, lo que permite pagos de cualquier monto sin el conocimiento del usuario del iPhone.

Apple y Visa fueron alertados sobre la vulnerabilidad en octubre de 2020 y mayo de 2021, dijeron los investigadores, y agregaron que «ambas partes reconocen la gravedad de la vulnerabilidad, pero no se han puesto de acuerdo sobre qué lado debería solucionarla».

En un comunicado compartido con la BBC, Visa dijo que el tipo de ataque era «poco práctico» y agregó: «Variantes de esquemas de fraude sin contacto se han estudiado en el laboratorio durante más de una década y han resultado poco prácticos para llevar a cabo a gran escala». el mundo real. «

«Este es un problema con Visa, pero Visa no cree que este tipo de fraude pueda ocurrir en el mundo real debido a las muchas capas de seguridad», dijo un portavoz de Apple a la cadena nacional de Gran Bretaña.