¿Qué podría ser peor que su enrutador filtrando sus credenciales de inicio de sesión administrativas en texto sin formato?

Los investigadores de seguridad cibernética de SpiderLabs de Trustwave han descubierto múltiples vulnerabilidades de seguridad en algunos modelos de enrutadores de dos fabricantes populares, D-Link y Comba Telecom, que implican el almacenamiento inseguro de credenciales, lo que podría afectar a todos los usuarios y sistemas de esa red.

El investigador Simon Kenin le dijo a The Hacker News que descubrió un total de cinco vulnerabilidades: dos en un módem DSL D-Link que normalmente se instala para conectar una red doméstica a un ISP, y tres en varios dispositivos WiFi de Comba Telecom.

Estas fallas podrían permitir que los atacantes cambien la configuración de su dispositivo, extraigan información confidencial, realicen ataques MitM, lo redirijan a sitios de phishing o maliciosos y lancen muchos más tipos de ataques.

«Dado que su enrutador es la puerta de entrada y salida de toda su red, puede afectar potencialmente a todos los usuarios y sistemas en esa red. Un enrutador controlado por un atacante puede manipular la forma en que sus usuarios resuelven los nombres de host DNS para dirigirlos a sitios web maliciosos», dice Kenin. en una publicación de blog publicada hoy.

Kenin es el mismo investigador de seguridad que descubrió previamente una vulnerabilidad similar (CVE-2017-5521) en al menos 31 modelos de enrutadores Netgear, lo que permite a los piratas informáticos remotos obtener la contraseña de administrador de los dispositivos afectados y afectar potencialmente a más de un millón de clientes de Netgear.

Vulnerabilidades del enrutador WiFi D-Link

La primera vulnerabilidad reside en el enrutador inalámbrico D-Link DSL-2875AL de doble banda, donde se encuentra un archivo en https: //[router ip address]/romfile.cfg contiene la contraseña de inicio de sesión del dispositivo en texto sin formato y cualquiera que tenga acceso a la dirección IP de administración basada en la web puede acceder a él sin necesidad de autenticación.

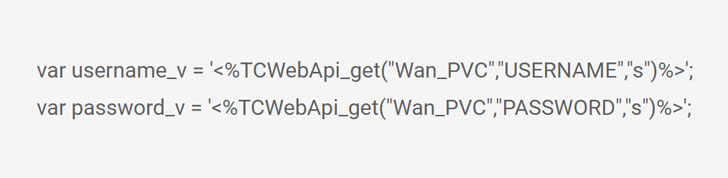

La segunda vulnerabilidad afecta a los modelos D-Link DSL-2875AL y DSL-2877AL y filtra el nombre de usuario y la contraseña que utiliza el enrutador objetivo para autenticarse con el proveedor de servicios de Internet (ISP).

Según los investigadores, un atacante local conectado al enrutador vulnerable o un atacante remoto, en caso de que el enrutador esté expuesto a Internet, puede obtener las credenciales del ISP de las víctimas con solo mirar el código fuente (HTML) de la página de inicio de sesión del enrutador. en https: //[router ip address]/index.asp.

«El usuario usa el siguiente nombre de usuario y contraseña para conectarse a su ISP, filtrar esta información podría permitir que un atacante use esas credenciales para sí mismo y abuse del ISP», explica el aviso de la falla.

«Además de eso, los malos hábitos de seguridad de la reutilización de contraseñas podrían permitir que un atacante obtenga el control del enrutador».

Los investigadores notificaron a D-Link sobre las vulnerabilidades a principios de enero, pero la empresa lanzó parches de firmware el 6 de septiembre, solo tres días antes de la divulgación completa de los problemas.

Vulnerabilidades del controlador de acceso Wi-Fi de Comba

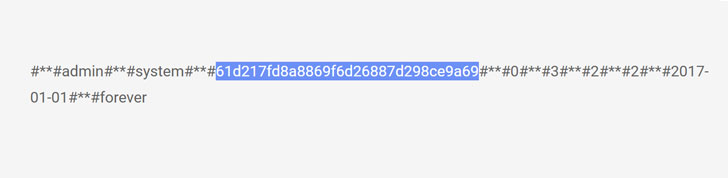

De tres, la primera vulnerabilidad afecta al controlador de acceso WiFi Comba AC2400, filtrando el hash MD5 de la contraseña del dispositivo simplemente accediendo a la siguiente URL sin necesidad de autenticación.

https: //[router ip address]/09/negocio/actualizar/upcfgAction.php?download=true

«El nombre de usuario es admin, con privilegios del sistema y el md5 de su contraseña es 61d217fd8a8869f6d26887d298ce9a69 (trustwave). MD5 es muy fácil de descifrar, si SSH/Telnet está habilitado, esto podría conducir a una toma de control total del sistema de archivos del dispositivo». dice el aviso.

Las otras dos vulnerabilidades afectan al punto de acceso WiFi Comba AP2600-I (versión A02,0202N00PD2).

Una de estas fallas también filtra el hash MD5 del nombre de usuario y la contraseña del dispositivo a través del código fuente de la página de inicio de sesión de administración basada en la web, mientras que la otra filtra las credenciales en texto sin formato almacenado en un archivo de base de datos SQLite ubicado en https: //[router ip address]/ goform / downloadConfigFile.

Los investigadores intentaron contactar a Comba Telecom varias veces desde febrero de este año, pero nunca lograron recibir una respuesta.

Las tres vulnerabilidades descubiertas en los enrutadores de Comba Telecom no están parcheadas al momento de escribir este artículo, y aún se desconoce si la compañía tiene algún plan para abordarlas o no.