Un investigador de seguridad cibernética descubre hoy un conjunto de 7 nuevas vulnerabilidades de hardware que no se pueden reparar y que afectan a todas las computadoras de escritorio y portátiles vendidas en los últimos 9 años con Thunderbolt o puertos USB-C compatibles con Thunderbolt.

Denominadas colectivamente ‘ThunderSpy’, las vulnerabilidades se pueden explotar en 9 escenarios realistas de ataques de criadas malvadas, principalmente para robar datos o leer/escribir toda la memoria del sistema de una computadora bloqueada o inactiva, incluso cuando las unidades están protegidas con cifrado de disco completo.

En pocas palabras, si cree que alguien con unos minutos de acceso físico a su computadora, independientemente de la ubicación, puede causarle algún tipo de daño significativo, corre el riesgo de sufrir un ataque de sirvienta malvada.

Según Björn Ruytenberg de la Universidad Tecnológica de Eindhoven, el ataque ThunderSpy «puede requerir abrir la carcasa de la computadora portátil objetivo con un destornillador, [but] no deja rastro de intrusión y se puede quitar en solo unos minutos».

En otras palabras, la falla no está vinculada a la actividad de la red ni a ningún componente relacionado y, por lo tanto, no puede explotarse de forma remota.

«Thunderspy funciona incluso si sigue las mejores prácticas de seguridad bloqueando o suspendiendo su computadora cuando se va por un momento, y si el administrador de su sistema configuró el dispositivo con Arranque seguro, contraseñas seguras de la cuenta del sistema operativo y del BIOS, y activó el cifrado de disco completo», dice el dijo el investigador.

Además de cualquier computadora que ejecute sistemas operativos Windows o Linux, las Apple MacBooks con tecnología Thunderbolt, excepto las versiones retina, vendidas desde 2011 también son vulnerables al ataque Thunderspy, pero parcialmente.

Vulnerabilidades de ThunderSpy

La siguiente lista de siete vulnerabilidades de Thunderspy afecta las versiones 1, 2 y 3 de Thunderbolt, y puede explotarse para crear identidades de dispositivos Thunderbolt arbitrarias, clonar dispositivos Thunderbolt autorizados por el usuario y, finalmente, obtener conectividad PCIe para realizar ataques DMA.

- Esquemas de verificación de firmware inadecuados

- Esquema de autenticación de dispositivo débil

- Uso de metadatos de dispositivos no autenticados

- Ataque de degradación usando compatibilidad con versiones anteriores

- Uso de configuraciones de controlador no autenticadas

- Deficiencias de la interfaz flash SPI

- Sin seguridad Thunderbolt en Boot Camp

Para aquellos que no lo saben, los ataques de acceso directo a la memoria (DMA) contra el puerto Thunderbolt no son nuevos y se han demostrado previamente con ataques ThunderClap.

Los ataques basados en DMA permiten que los atacantes comprometan las computadoras objetivo en cuestión de segundos simplemente conectando dispositivos maliciosos de conexión en caliente, como una tarjeta de red externa, un mouse, un teclado, una impresora o un dispositivo de almacenamiento, en el puerto Thunderbolt o en el último puerto USB-C. .

En resumen, los ataques DMA son posibles porque el puerto Thunderbolt funciona a un nivel muy bajo y con acceso privilegiado alto a la computadora, lo que permite que los periféricos conectados eludan las políticas de seguridad del sistema operativo y lean/escriban directamente la memoria del sistema, que puede contener información confidencial, incluida su contraseñas, inicios de sesión bancarios, archivos privados y actividad del navegador.

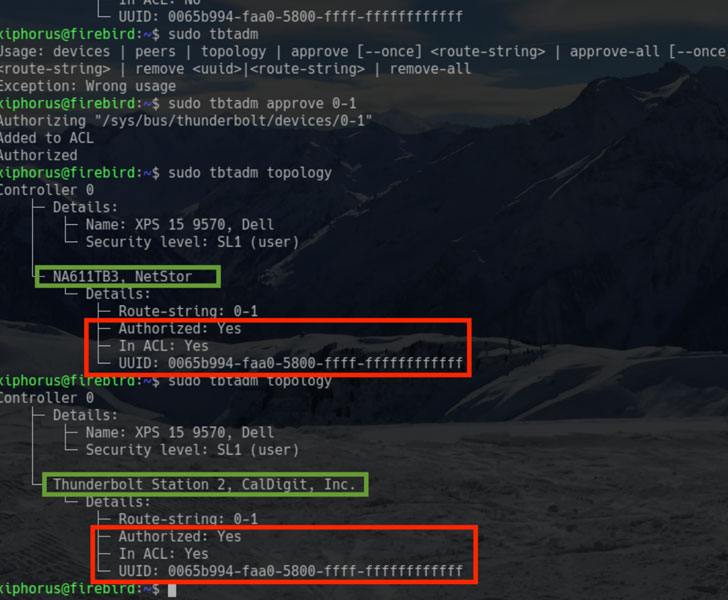

Para evitar los ataques DMA, Intel introdujo algunas contramedidas, y una de ellas fueron los «niveles de seguridad» que evitan que los dispositivos basados en Thunderbolt PCIe no autorizados se conecten sin la autorización del usuario.

«Para fortalecer aún más la autenticación de dispositivos, se dice que el sistema proporciona ‘autenticación criptográfica de conexiones’ para evitar que los dispositivos falsifiquen los dispositivos autorizados por los usuarios», dijo el investigador.

Sin embargo, al combinar las primeras tres fallas de Thunderspy, un atacante puede romper la función de «niveles de seguridad» y cargar un dispositivo Thunderbolt malicioso no autorizado falsificando identidades de dispositivos Thunderbolt, como se muestra en una demostración de video compartida por Ruytenberg.

«Los controladores Thunderbolt almacenan metadatos del dispositivo en una sección de firmware conocida como ROM del dispositivo (DROM). Hemos descubierto que la DROM no está verificada criptográficamente. Después del primer problema, esta vulnerabilidad permite construir identidades de dispositivos Thunderbolt falsificadas», agregó.

«Además, cuando se combinan con el segundo problema, las identidades falsificadas pueden comprender parcial o totalmente datos arbitrarios».

«Además, mostramos la anulación no autenticada de las configuraciones del nivel de seguridad, incluida la capacidad de deshabilitar la seguridad de Thunderbolt por completo y restaurar la conectividad de Thunderbolt si el sistema está restringido a pasar exclusivamente a través de USB y/o DisplayPort», agregó.

«Concluimos este informe demostrando la capacidad de desactivar permanentemente la seguridad de Thunderbolt y bloquear todas las futuras actualizaciones de firmware».

Según Ruytenberg, algunos de los últimos sistemas disponibles en el mercado desde 2019 incluyen protección Kernel DMA que mitiga parcialmente las vulnerabilidades de Thunderspy.

Para saber si su sistema está afectado por las vulnerabilidades de Thunderspy, Ruytenberg también ha lanzado una herramienta gratuita y de código abierto, llamada Spycheck.

Curiosamente, cuando el investigador informó sobre las vulnerabilidades de Thunderspy a Intel, la compañía de chips reveló que ya estaba al tanto de algunas de ellas, sin planes de parchearlas o divulgarlas al público.

Ruytenberg afirma haber encontrado más vulnerabilidades potenciales en el protocolo Thunderbolt, que actualmente es parte de un investigador en curso y se espera que se revele pronto como ‘Thunderspy 2’.

En conclusión, si se considera un objetivo potencial para los ataques de la criada malvada y lleva consigo un sistema Thunderbolt, evite siempre dejar sus dispositivos desatendidos o apague el sistema por completo, o al menos considere usar la hibernación en lugar del modo de suspensión.

Además de esto, si quieres ser más paranoico, evita dejar tus periféricos Thunderbolt desatendidos o prestárselos a alguien.